C-Level-Entscheider außerhalb der IT haben teils deutliche Wissenslücken und ein mangelndes Bewusstsein, wenn es um Cyberrisiken geht. Aber auch CISOs neigen dazu, diese Risiken erstaunlich einseitig zu betrachten. Das zeigt eine aktuelle Studie des Technologieunternehmens Ivanti zum Cyber-Risikomanagement in Unternehmen. [...]

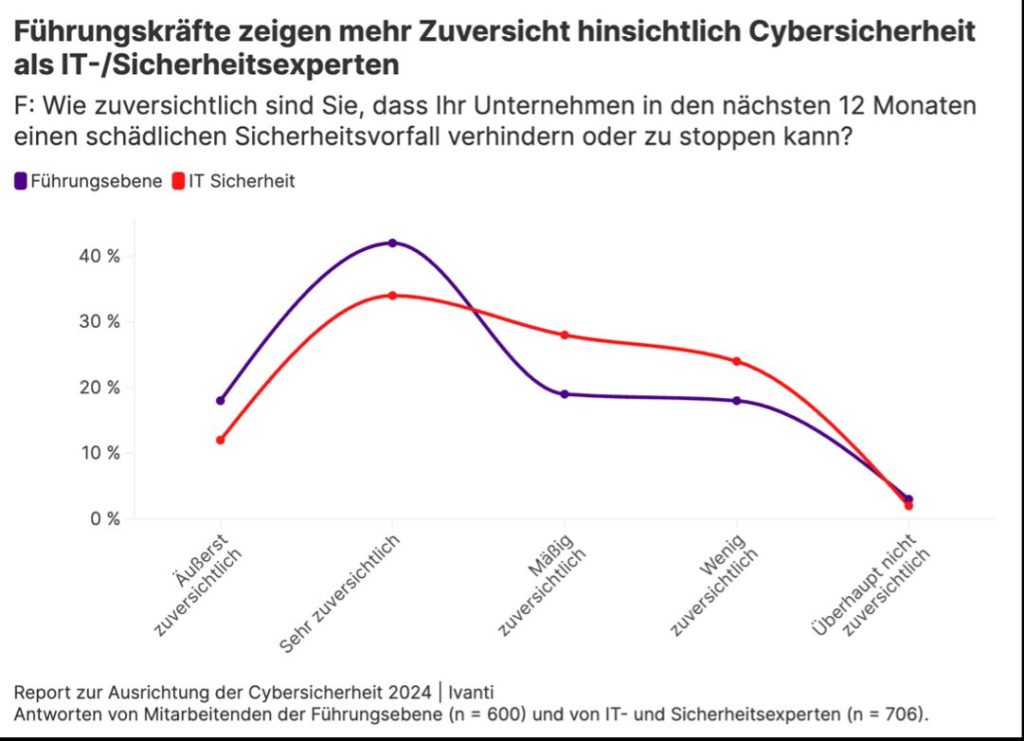

Technologische Entwicklungen, die zunehmende Raffinesse von Cyberkriminellen und die Zunahme der Angriffsflächen durch miteinander verbundene Systeme verstärken die Bedrohungslage von Unternehmen. Eine Entwicklung, die sich im firmenweiten Risikomanagement widerspiegeln sollte. Allerdings scheinen Führungskräfte außerhalb der IT in kritischen Bereichen auffallend zuversichtlich zu sein – deutlich stärker als ihre IT- bzw. Sicherheitsexperten es sind. 60 Prozent der im Rahmen einer Untersuchung von Ivanti zum Thema Cyber-Risikomanagement in Unternehmen befragten Führungskräfte außerhalb des IT-Bereichs geben an, dass sie „sehr” oder „äußerst zuversichtlich“ sind, dass ihr Unternehmen einen zerstörerischen Sicherheitsvorfall in den nächsten 12 Monaten verhindern oder stoppen kann. Nur 46 Prozent der IT-Fachleute teilen dieses Vertrauen. Diese Diskrepanz deutet darauf hin, dass sich Führungskräfte außerhalb der IT-Abteilung der finanziellen und betrieblichen Risiken, die von den Sicherheitsbedrohungen ausgehen, nur unzureichend bewusst sind.

Blickwinkel Schwachstellenmanagement

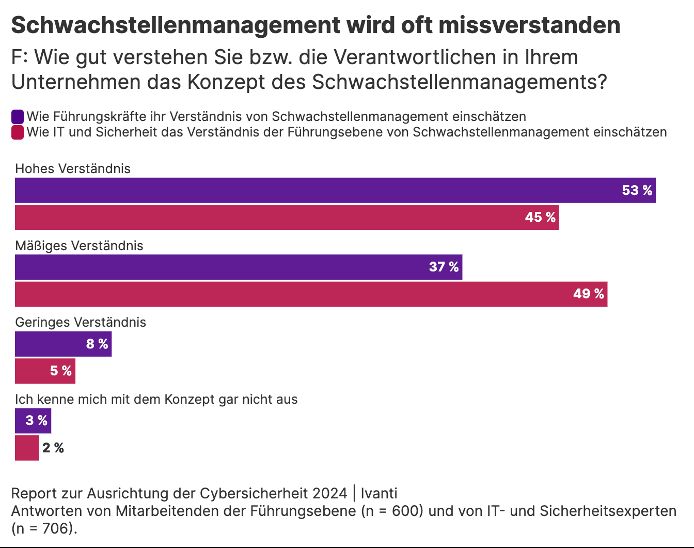

Diese Unterschiede lassen sich auch beim Thema Schwachstellenmanagement beobachten: Die Mehrheit (55 Prozent) der Sicherheitsexperten gibt an, dass ihre Führungskräfte außerhalb der IT dieses Thema nicht vollständig überblicken. Diese Einschätzung teilt auch die Leitungsebene: 47 Prozent der Führungskräfte ohne IT-Verantwortung sagen selbst, dass sie mit dem Konzept nicht besonders vertraut sind. Schwachstellenmanagement ist allerdings eine unerlässliche Voraussetzung moderner Cybersicherheitsstrategien. Sicherheitsteams müssen ihre Maßnahmen und Ressourcen klar priorisieren und dabei die Bereiche absichern, die den größten Business-Impact haben.

Ohne ein klares Verständnis des Begriffs auf Führungsebene kann es zu einer falschen Einschätzung der Effektivität des CISO und seines Sicherheitsteams kommen. Führungskräfte außerhalb der IT neigen beispielsweise dazu, einen erfolgreichen Cyberangriff als Versagen seitens der IT zu betrachten, selbst wenn diese Bedrohung schnell eingedämmt und neutralisiert wird. Ein Zeichen dieses mangelnden Verständnisses: Jeder vierte IT-Experte gibt an, dass das Patch-Management durch wechselnde Prioritäten seines C-Levels untergraben wird.

Blickwinkel Bedrohungserkennung

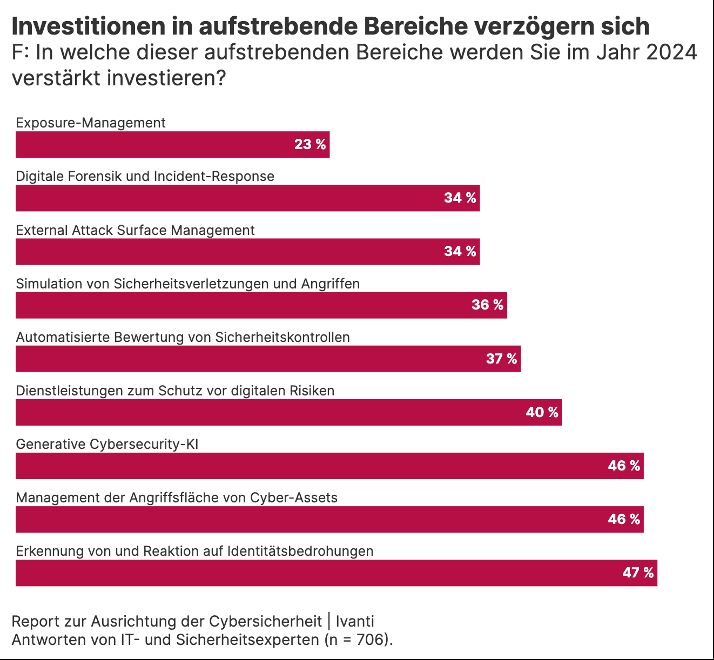

Die Studie von Ivanti bestätigt, dass die Budgets für Cybersicherheit grundsätzlich steigen werden (71 Prozent Zustimmung). Allerdings halten die Sicherheitsstrategien und Investitionen häufig nicht mit der zunehmenden Verbreitung und Schwere von Bedrohungen Schritt: 95 Prozent der IT- und Sicherheitsexperten wissen, dass Angriffe durch KI gefährlicher werden. Trotz dieses erhöhten Risikos besitzt fast jeder dritte Sicherheits- und IT-Experte keine dokumentierte Strategie, um Gefahren durch generative KI zu begegnen.

Investitionsimpulse fehlen auch für moderne Tools zur Bedrohungserkennung und -abwehr: Fast zwei von drei befragten Unternehmen investieren noch nicht in relevante Bereiche wie externes Surface Attack Management, digitale Forensik oder Incident Response (DFIR). Der aktuelle Ivanti-Report betont, wie entscheidend es ist, dass CISOs die Notwendigkeit solcher Cybersecurity-Maßnahmen gerade auf Führungsebene verdeutlichen.

Blickwinkel Risikoeinschätzung

Cyberbedrohungen sind längst nicht mehr nur ein reines Sicherheitsproblem. Die Anzahl an Insolvenzen nach großen Angriffen zeigt, dass sie sich schnell zu Unternehmenskrisen entwickeln können. Krisen, die sich auf alle unternehmensrelevanten Bereiche auswirken, vom Aktienkurs bis hin zur regulatorischen Stellung.

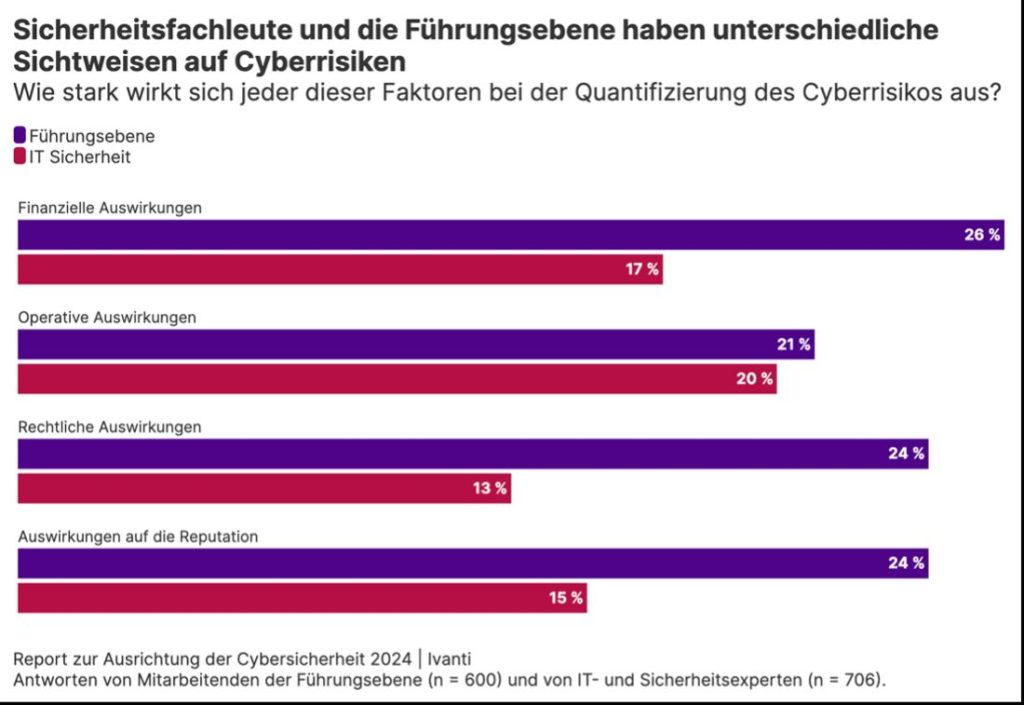

Sicherheitsteams und Führungskräfte außerhalb der IT haben unterschiedliche Ansichten über die potenziellen Auswirkungen von Cyberrisiken – einschließlich der möglichen Schäden und der Unternehmensbereiche, die am ehesten von den Folgen betroffen sind. Führungskräfte außerhalb der IT konzentrieren sich dabei stark auf finanzielle und rechtliche Auswirkungen eines Angriffs. CISOs wiederum nehmen diese Risiken deutlich geringer wahr und blicken auf Attaken tendenziell einseitig aus dem operativen Blickwinkel. Sie übersehen dabei gegebenenfalls das große Ganze. Während beispielsweise Reputationsschäden für 24 Prozent der Führungsebene außerhalb der IT für die Quantifizierung des Cyberrisikos herangezogen werden, ist Reputation für gerade einmal 15 Prozent der CISOs ein relevanter Faktor in der Gleichung. Gleiches gilt auch für die Bereiche „Rechtliche Auswirkungen“ (Führungsebene: 24 Prozent, CISOS: 13 Prozent) und „Finanzielle Auswirkungen“ (Führungsebene: 26 Prozent, CISOS: 17 Prozent).

„Die Rolle des CISOs besteht darin, das tatsächliche Risiko, dem das Unternehmen ausgesetzt ist, deutlich zu kommunizieren. Es geht für Unternehmen darum, zu wissen, wie sich verschiedene Arten von Sicherheitsvorfällen auswirken“, sagt Mike Riemer, Field CISO bei Ivanti. „Cybersicherheit muss auf Vorstandsebene diskutiert und verstanden werden. Als strategischer Berater der Führungsspitze für eine Vielzahl von Themen, von der Einführung von KI bis zum Management von Risiken in der Lieferkette, müssen CISOs beginnen, ähnlich zu denken wie ihre CEOs und Vorstände – indem sie technisches Knowhow in geschäftliche Prioritäten übersetzen.“

Be the first to comment