Dem Research-Team von Check Point ist es durch die Ausnutzung von mehreren Schwachstellen in Faxgeräten gelungen, Malware-Angriffe zu starten. Betroffen sind über 10 Millionen Faxgeräte weltweit. [...]

In den festgestellten Fällen nutzen die CheckPoint-Forscher Multifunktionsgeräte mit integriertem Fax wie den HP OfficeJet Pro 6830 oder dem HP OfficeJet Pro 8720. Dabei waren die Geräte nur der Eintrittspunkt für Angriffe mit Schadsoftware. Nach Übernahme des Faxes konnten weitere Attacken auf vernetzte Systeme gestartet werden.

Check Point arbeitet bereits mit mehreren Herstellern an einer Lösung, HP hat beispielsweise schon ein Update unter www.hp.com bereitgestellt. Weltweit gibt es über 45 Millionen Faxgeräte und auch in Österreich haben viele Unternehmen noch einen Anschluss. Jährlich werden global mehr als 17 Milliarden Faxe versendet.

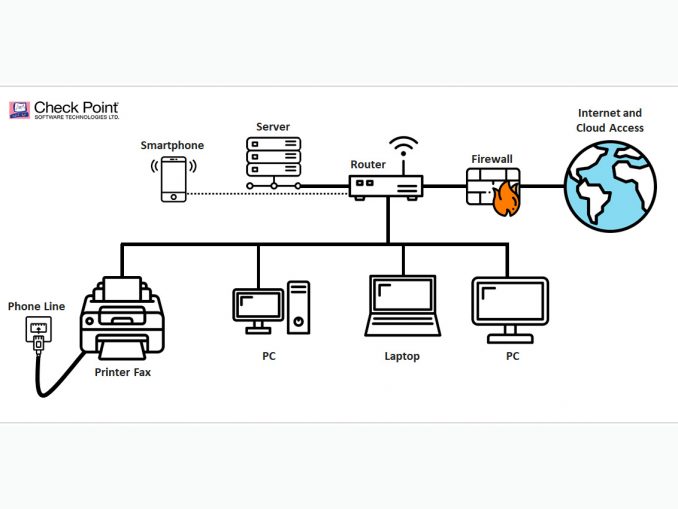

Fast die Hälfte aller in Europa verkauften Laser-Drucker sind Multifunktionsgeräte mit integrierter Faxfunktion. “Viele Organisationen sind sich nicht bewusst, dass sie Faxgeräte im Netzwerk haben. Dabei sind diese häufig in Multifunktionsgeräten integriert“, sagt Yaniv Balmas, Group Manager Malware Research bei Check Point. „Unsere Untersuchungen zeigen, wie Angreifer diesen vergessenen Angriffsvektor nutzen, um ganze Netzwerke zu übernehmen. Unternehmen müssen sich schützen. Dabei sollten sie unbedingt die neuesten Patches installieren und ihre Netzwerke segmentieren.“

Im Detail handelte es sich um gleich mehrere Exploits, bei denen Schadcode über ein manipuliertes Bild in den Speicher des Faxes geladen wird. Von dort kann sich die Malware dann an alle verbunden Geräte verteilen. Mögliche Szenarien sind Attacken mit Ransomware, Kryptominern oder Spyware.

Check Point hat die einzelnen Schritte der Exploit-Chain in einem Bericht dokumentiert. Erster Ansatzpunkt sind die Group 3 (G3) Faxprotokolle nach dem ITU T.30 Standard. Diese werden beispielsweise auch von Onlinefaxservices wie fax2email genutzt und machen diese ebenfalls potenziell angreifbar. Durch Reverse-Engineering der Firmware, Debugging von Prozessen und Anpassung von Schadsoftware demonstrieren die Forscher verschiedene Angriffsmöglichkeiten. Theoretisch ist das Einfallstor nicht auf Geräte von HP limitiert, sondern kann auch auf Geräte anderer Anbieter angewendet werden.

Unbedingt Updates einspielen

Check Point rät Unternehmen, die Firmware ihrer Faxgeräte auf Updates zu prüfen und diese zu installieren, falls sie verfügbar sind. Außerdem ist es sinnvoll, das Fax in einem eigenen Netzwerksegment unterzubringen – ohne Zugriff auf wichtige Informationen und Server mit kritischen Daten.

Die Sicherheitslücken wurden von den Check Point-Forschern Yaniv Balmas und Eyal Itkin auf der DEF CON 26, der führenden Tagung für Sicherheit und Hacking, präsentiert. Weitere Informationen finden Interessierte im Check Points Unternehmensblog. Details zu den von den Check Point-Forschern entdeckten Sicherheitslücken sind im Check Points Research-Blog angeführt.

Be the first to comment