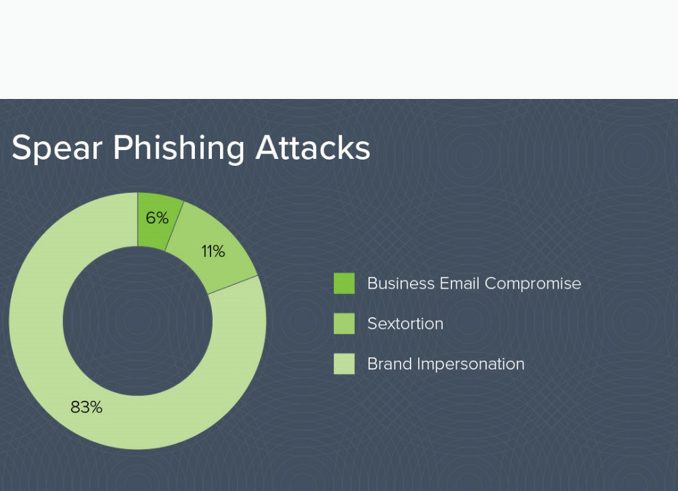

Eine Analyse von Barracuda Networks ergab, dass einer von zehn Spear-Phishing-Attacken ein Sextortion-Angriff war. Damit ist es doppelt so wahrscheinlich, dass Mitarbeiter durch einen gezielten Sextortion-Angriff ins Visier genommen werden als durch Business E-Mail-Compromise (BEC). [...]

Bei einem Sextortion-Angriff geben Cyberkriminelle vor, im Besitz eines kompromittierenden Videos zu sein, das angeblich auf dem Computer des Opfers aufgezeichnet wurde, und drohen, es mit allen Kontakten des Opfers zu teilen – es sei denn, die Zielperson bezahlt. Typerweise werden Bitcoins verlangt und die Wallet-Details in der Erpressungsnachricht mitgeschickt. Sextortion-Angreifer nutzen bei der Kommunikation E-Mail-Adressen und gegebenenfalls Passwörter, die bei Datenlecks gestohlen wurden. Oftmals fälschen Angreifer auch die E-Mail-Adresse durch Spoofing und geben vor, Zugang zum Konto zu haben.

Sextortion-E-Mails werden in der Regel als Teil größerer Spam-Kampagnen an Tausende von Zielpersonen gesendet, sodass die meisten durch Spam-Filtern entdeckt werden. Doch Kriminelle nutzen mittlerweile auch Social-Engineering, um traditionelle E-Mail-Sicherheitsgateways zu umgehen. Sextortion-E-Mails, die in Posteingänge gelangen, stammen meist von angesehenen Absendern und IPs. Hacker verwenden hierfür bereits kompromittierte Office-365- oder Gmail-Konten. Zudem enthalten Sextortion-E-Mails in der Regel keine bösartigen Links oder Anhänge, die von herkömmlichen Gateways erkannt werden. Angreifer haben auch begonnen, den Inhalt der E-Mails zu variieren und zu personalisieren, was es für Spamfilter schwierig macht, sie zu stoppen. Sextortion-Scams werden zudem aufgrund ihres vermeintlich peinlichen Inhalts von Opfern oft nicht gemeldet. IT-Teams sind sich dieser Angriffe deshalb häufig nicht bewusst.

Gängige Sextortion Betreffzeilen

Es zeigte sich, dass die Mehrheit der Betreffzeilen in den untersuchten Sextortion-E-Mails eine Form von Sicherheitswarnung enthält. Mehr als ein Drittel fordert eine Passwortänderung. Angreifer geben zudem oft die E-Mail-Adresse oder das Passwort des Opfers in der Betreffzeile an, damit die Zielperson die E-Mail öffnet. Im Folgenden einige Beispiele:

- name@emailaddress.com wurde angegriffen. Ändern Sie Ihre Zugangsdaten.

- Ihr Konto wurde gehackt, Sie müssen es wieder freischalten.

- Ihr Konto wird von einer anderen Person genutzt.

- Ändern Sie umgehend Ihr Passwort [Passwort]. Ihr Konto wurde gehackt.

Gelegentlich sind Angreifer auch direkter und verwenden bedrohliche Betreffzeilen:

- Du bist mein Opfer.

- Hör mir besser zu.

- Du hast nicht viel Zeit.

- Das ist meine letzte Warnung name@emailadresse.com

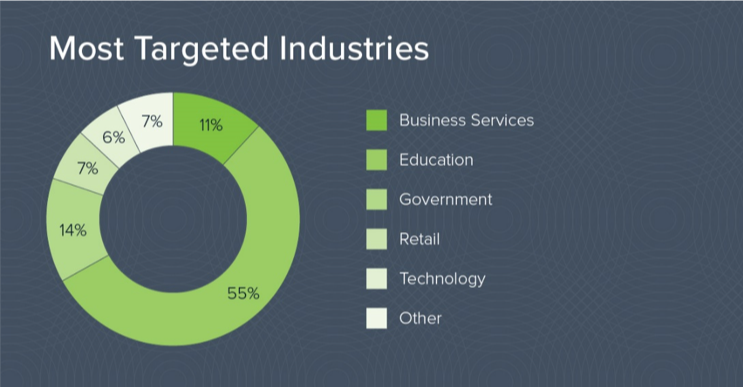

Branchen, die am stärksten von Sextortion betroffen sind

Laut der Untersuchung ist der Bildungsbereich am häufigsten von Sextortion-Angriffen betroffen, gefolgt von Regierungsstellen und Unternehmen im Bereich Business Services. Der starke Fokus auf den Bildungsbereich ist ein kalkulierter Zug der Angreifer. Bildungseinrichtungen haben in der Regel eine große und junge Benutzerbasis. Diese verfügt meist über weniger Sicherheitsbewusstsein und weiß oft nicht, wo sie sich im Fall eines solchen Angriffs Hilfe suchen kann. Aufgrund mangelnder Erfahrung mit dieser Art Bedrohung besteht ein größeres Risiko, dass junge Menschen Opfer von Sextortion werden.

Vier Möglichkeiten zum Schutz vor Sextortion

KI-basierter Schutz: Angreifer personalisieren mittlerweile ihre Sextortion-E-Mails, um E-Mail-Gateways und Spam-Filter zu umgehen. Daher ist eine gute Sicherheitslösung gegen Spear-Phishing ein Muss. Entsprechende KI-Technologien analysieren und erlernen das spezifische Kommunikationsverhalten innerhalb eines Unternehmens und verfügen über integrierte Komponenten, die diese Art Angriffe erkennen.

Schutz vor Account-Übernahme: Viele Sextortion-Angriffe stammen von kompromittierten Accounts. KI-Technologien können erkennen, wenn Konten gefährdet sind und greifen in Echtzeit ein, indem sie Benutzer benachrichtigen und bösartige E-Mails entfernen, die von gehackten Konten versendet werden.

Proaktive Untersuchungen:Bei Sextortion sind Mitarbeiter möglicherweise weniger als sonst bereit, den Angriff zu melden. IT-Teams sollten deshalb regelmäßig Untersuchungen von zugestellten E-Mails durchführen, um Nachrichten mit Bitten um Passwortänderungen, Sicherheitswarnungen und anderen verdächtigen Inhalten zu entdecken. Viele Sextortion-E-Mails stammen aus Ländern außerhalb Westeuropas oder Nordamerikas. Spezielle Technologien bietet interaktive Berichte über die geografische Herkunft und helfen, bösartige Nachrichten, die in Posteingängen gefunden werden, automatisch zu entfernen.

Sicherheitsschulungen:Organisationen sollten als Teil ihrer Sicherheitsschulungen Benutzer zudem umfassend über Sextortion aufklären, insbesondere wenn sie über eine große, vielfältige und junge Benutzerbasis wie im Bildungsbereich verfügen. So können Nutzer Sextortion-Angriffe erkennen und sich sicher fühlen, sie auch zu melden. Mit Phishing-Simulationstrainings können die Effektivität der Schulungen getestet und diejenigen Benutzer identifiziert werden, die am anfälligsten für Erpressungsangriffe sind.

Durch einen mehrschichtigen Ansatz aus Technologien, Best-Practices und umfangreicher Aufklärung kann so das Risiko durch Sextortion-Angriffe deutlich reduziert werden.

Weitere Informationen sind auf www.barracuda.comverfügbar.

Be the first to comment