Proofpoint-Experten haben eine Gruppe Cyberkrimineller entdeckt, der sie den Namen TA866 gaben. [...]

Seit Oktober 2022 bis in den Januar 2023 hinein hat Proofpoint eine Häufung von finanziell motivierten Aktivitäten beobachtet, die die Experten als „Screentime“ bezeichnen. Die Angriffskette beginnt mit einer E-Mail, die einen bösartigen Anhang oder eine URL enthält.

Beides führt zu Malware, die Proofpoint als “WasabiSeed” und “Screenshotter” bezeichnet. In einigen Fällen beobachtete Proofpoint im Nachgang zur primären Infektion Aktivitäten, die AHK Bot und Rhadamanthys Stealer umfassten.

Proofpoint gab der Gruppe den Namen TA866 und verfolgt weiterhin deren Aktivitäten. Die Security-Forscher gehen davon aus, dass es sich bei TA866 um einen organisierten Akteur handelt, der in der Lage ist, gut durchdachte Angriffe in großem Umfang durchzuführen.

Auch ist die Gruppe in der Lage, Tools und Dienste von anderen Anbietern zu erwerben und den Umfang der eigenen Aktivitäten zu erweitern.

Details zur Kampagne

Initiale Bedrohung via E-Mail: Proofpoint konnte die folgenden Beispiele für bösartige E-Mail-Kampagnen beobachten. Die von den Cyberkriminellen in der Verbreitungsphase verwendeten Tools (Traffic Distribution System (TDS), Anhänge usw.) sind nicht unbedingt einzigartig und könnten auch von anderen Akteuren erworben worden sein:

- Publisher-Anhänge (.pub) mit Makros

- URLs, die (über 404 TDS, siehe unten) auf Publisher-Dateien mit Makros verlinken

- URLs, die (über 404 TDS) auf JavaScript-Dateien verlinken

- PDFs mit URLs, die (über 404 TDS) auf JavaScript-Dateien verlinken

Es gibt auch Berichte über verschiedene Post-Exploitation-Payloads, die Proofpoint nicht bestätigen konnte, wie eine socket.io-basierter Payload. Andere Security-Forscher haben auch beobachtet, dass diese Aktivitäten auf Google Ads anstatt auf E-Mail-Spam basierten.

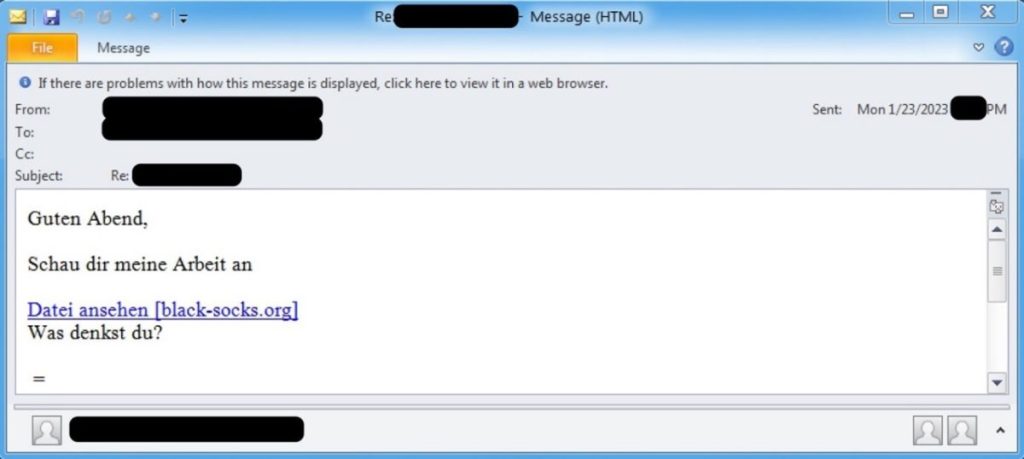

Geografische Ziele: Proofpoint beobachtete Kampagnen, die hauptsächlich auf Organisationen in den Vereinigten Staaten abzielten, aber auch Angriffe auf Empfänger in anderen Ländern. So wurden zum Beispiel deutsche Empfänger mit deutschsprachigen E-Mails am 8. Dezember 2022 und am 24. Januar 2023 gezielt attackiert.

Ziele in einzelnen Branchen: Die Kampagnen betreffen alle Branchen gleichermaßen.

E-Mail-Volumen und Häufigkeit der Kampagnen: Die meisten Kampagnen im Oktober und November 2022 umfassten nur eine begrenzte Anzahl von E-Mails und konzentrierten sich auf eine kleine Zahl von Unternehmen. Die Kampagnen wurden im Durchschnitt ein- bis zweimal pro Woche beobachtet und die Nachrichten enthielten angehängte Publisher-Dateien.

Im November und Dezember 2022, etwa zu dem Zeitpunkt, als die Gruppe zur Verwendung von URLs überging, nahm der Umfang der Operationen zu, und das E-Mail-Volumen stieg drastisch an. Typische Kampagnen umfassten Tausende oder sogar Zehntausende von E-Mails und konnten zwei- bis viermal pro Woche beobachtet werden. Im Januar 2023 verringerte sich die Häufigkeit der Kampagnen, allerdings wuchs das E-Mail-Volumen noch stärker an.

Die Infektionskette

Am 23. und 24. Januar 2023 beobachtete Proofpoint zehntausende von E-Mail-Nachrichten, die auf über tausend Unternehmen abzielten. Die Nachrichten hatten Organisationen in den USA und Deutschland zum Ziel.

Die verschickten E-Mails schienen auf Thread-Hijacking zu setzen und lockten mit Betreffzeilen wie „Check my presentation“. Diese Nachrichten enthielten bösartige URLs, die eine mehrstufige Angriffskette einleiteten.

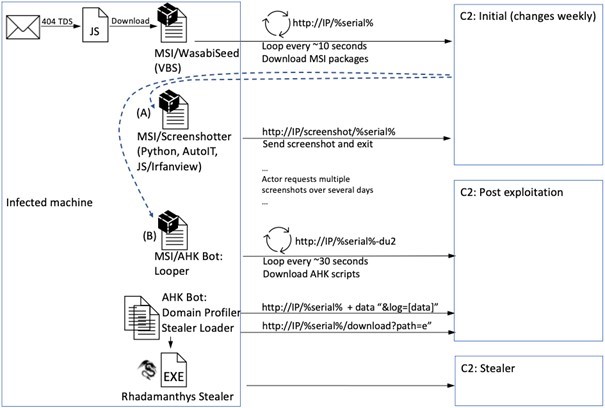

Wenn ein Benutzer auf die URL klickt, setzt er die Angriffskette wie folgt in Gang:

- Die URL führt zu 404 TDS, das den Datenverkehr filtert und zum Download einer JavaScript-Datei umleitet.

- Das JavaScript lädt ein MSI-Paket herunter und führt es aus, wenn es vom Benutzer ausgeführt wird (z. B. durch Doppelklick).

- Bei diesem MSI-Paket handelt es sich um das WasabiSeed-Installationsprogramm. Es führt ein eingebettetes VBS-Skript (WasabiSeed) aus und erstellt eine Verknüpfung im Autostart-Ordner von Windows.

- Das WasabiSeed-Skript

- Lädt eine zweite MSI-Datei herunter, die Screenshotter enthält, und führt sie aus.

- Fragt in einer Schleife die gleiche URL nach weiteren Payloads ab.

- Die zweite MSI-Datei enthält Komponenten von Screenshotter, einer Malware, die in mehreren Varianten in verschiedenen Skriptsprachen implementiert ist. Screenshotter hat den einzigen Zweck, einen Screenshot des Bildschirms des Opfers zu erstellen und ihn an den Command-and-Control-Server (C2) zu senden.

- Interaktion mit dem Akteur: Die Tätergruppe untersucht den Screenshot des Opferbildschirms wahrscheinlich während seiner normalen Arbeitszeit manuell und platziert zusätzliche Payloads, die von der WasabiSeed-Schleife heruntergeladen werden können, z. B:

- Screenshotter: macht weitere Screenshots (wenn der Akteur mit den vorherigen Screenshots nicht zufrieden ist)

- AHK Bot: die initiale Schleifenkomponente (wenn der Akteur zufrieden ist und mit einem Angriff fortfahren möchte)

- AHK Bot: Die Hauptkomponente des Bots ist eine weitere Endlosschleife, die zusätzliche AHK-Skripte abfragt und herunterlädt. Beobachtete Skripte enthalten:

- Domain profiler: ermittelt die Active-Directory-Domäne (AD) des Rechners und sendet sie an den C2.

- Stealer Loader: lädt eine ausführbare Stealer-Datei herunter und lädt sie in den Speicher.

- Rhadamanthys: Der beobachtete Stealer, der vom Stealer-Loader-Skript des AHK Bots geladen wurde, war Rhadamanthys.

Die URL: 404 TDS

Die URLs in dieser Kampagne führten zu 404 TDS, einem Traffic Distribution System, das Proofpoint seit September 2022 beobachtet. Den Security-Experten von Proofpoint ist nicht bekannt, ob es sich um einen Dienst handelt, der in Untergrundforen verkauft wird.

Es ist jedoch wahrscheinlich, dass es sich um ein gemeinsam genutztes oder kommerzielles Tool handelt, da es in einer Vielzahl von Phishing- und Malware-Kampagnen zum Einsatz kommt. Während die Verwendung eines TDS viele Vorteile bietet, verwenden Cyberkriminelle sie im Allgemeinen, um nur den Datenverkehr zu filtern, an dem sie interessiert sind, basierend auf Geographie, Browseranwendung, Browserversion, Betriebssystem und anderen Faktoren.

Bei dieser Kampagne wurden Hunderte von zufälligen URLs im Format https://[domain.tld]/[a-z0-9]-5- beobachtet. Die betroffenen Domänen wurden am Tag der Kampagne registriert. Diese Domains waren bereits zuvor registriert worden, liefen aus und wurden dann an den TDS-Betreiber weiterverkauft.

Die Kampagne umfasste 20 Domains, wie southfirstarea[.]com und black-socks[.]org, die auf den IP-Adressen 178.20.45[.]197 und 185.180.199[.]229 gehostet wurden.

Wenn die Parameter und Bedingungen der TDS-Filter erfüllt waren, wurden die Benutzer zu einer zweiten URL (enigma-soft[.]com/zm/) mit zusätzlicher Filterung (nicht Teil des TDS) umgeleitet.

Wenn auch dieser Filter erfüllt war, wurden die Nutzer zu einer dritten URL (anyfisolusi[.]com/2/) umgeleitet, um eine JavaScript-Datei wie „Document_24_jan-3559116.js“ herunterzuladen.

Be the first to comment