Bestimmte IP-Bereiche sperren oder einfach wieder die Standardeinstellungen herstellen - die folgenden Tipps helfen beim Umgang mit der Windows-Firewall weiter. [...]

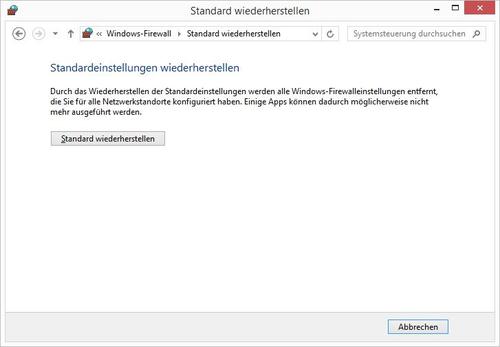

STANDARDEINSTELLUNGEN WIEDERHERSTELLEN

Wer intensive Änderungen an der Firewall-Konfiguration durchführt, wünscht sich spätestens dann einen Reset-Button, wenn es heißt: „Nichts geht mehr“. Die entsprechende Option ist vorhanden, sollte aber mit Bedacht verwendet werden.

Auf der grafischen Oberfläche der Windows-Firewall gibt es zu diesem Zweck den Befehl Standard wiederherstellen. Unter Windows 7 und Windows 8/8.1 ist er im linken Bereich des Dialogfensters direkt erreichbar. Nutzen Sie Vista, finden Sie die Option, wenn Sie auf den Link Einstellungen ändern, dann auf den Tab Erweitert und die Schaltfläche Wiederherstellen klicken.

Dabei entfernt Windows nach einem Sicherheitshinweis alle Einstellungen, die der Nutzer selbst vorgenommen hat. Die dann gültigen Vorgaben erfassen natürlich nicht die zwischenzeitlich installierten Programme, die dann wieder bei der Firewall anfragen müssen, ob sie über das Netz kommunizieren dürfen.

Falls der Reset wider Erwarten doch nicht das Problem löst, ist es daher ratsam, die aktuelle Richtlinie zu exportieren. Den entsprechenden Befehl erreichen Sie in der Windows-Firewall mit erweiterter Sicherheit in der rechten Spalte unter Aktionen.

Für beide Befehle gibt es Entsprechungen auf der Kommandozeile. Um die Einstellungen zurückzusetzen, führen Sie die Eingabeaufforderung als Administrator aus und geben netsh advfirewall reset ein. Windows führt den Befehl anders als bei der GUI-Variante ohne Warnhinweis sofort aus. Den Export erledigen Sie mit netsh advfirewall export

Produkte: Der Trick funktioniert mit Windows Vista, Windows 7 und Windows 8/8.1.

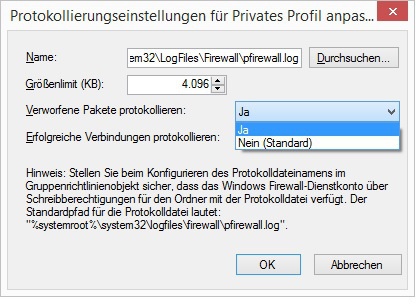

PROTOKOLLIERUNG AKTIVIEREN

Wer sich intensiver mit der Firewall beschäftigt, möchte auch gerne sehen, welche Anfragen und Pakete dieser Schutzschild passieren lässt beziehungsweise abweist. Diese Informationen werden standardmäßig jedoch nicht mitgeschrieben.

Der für die Protokollierung zuständige Dialog befindet sich in den Einstellungen der Firewall-Profile. Dazu starten Sie zuerst das Programm Windows-Firewall mit erweiterter Sicherheit, das als Snap-in für die Microsoft Management Console geladen wird. In Vista und Windows 7 lässt es sich direkt mithilfe der Suchfunktion des Start-Buttons aufrufen, während Sie in Windows 8 in der Firewall den Link Erweiterte Einstellungen wählen müssen.

Anschließend klicken Sie in der Spalte Aktionen auf die Eigenschaften. Wechseln Sie nun zur Registerkarte des jeweiligen Netzwerkprofils und klicken neben Protokollierung auf die Schaltfläche Anpassen. Im sich öffnenden Dialogfenster lässt sich dann das Protokoll für verworfene Pakete und erfolgreiche Verbindungen einschalten. Ferner können Sie den Speicherort des Log-Files sowie dessen maximale Größe angeben.

Produkte: Der Trick funktioniert mit Windows Vista, Windows 7 und Windows 8/8.1.

Be the first to comment