Eine sichere, komfortable und datensparsame Authentifizierung ist gar nicht so leicht zu gewährleisten. Hinzu kommt der sorglose Umgang mit Daten vieler Nutzer. [...]

Heute sind es 10 Milliarden, 231 Millionen 766 Tausend und 288. Wenn Sie diesen Artikel lesen, wird die Zahl schon wieder deutlich gestiegen sein. Die Rede ist ausnahmsweise nicht von Corona-Infektionen, Impfdosen oder Pandemie-bedingten Wirtschaftsschäden. Es geht auch nicht um die Zahl der Klagen, die Donald Trump gegen das Ergebnis der US-Präsidentschaftswahlen angestrengt hat. Nein, es handelt sich um die Masse gestohlener und kompromittierter digitaler Identitäten, zusammengetragen und veröffentlicht auf der Webseite Have I Been Pwned. Jeder kann dort prüfen, ob seine E-Mail-Adressen oder Passwörter betroffen sind. Wer hier nicht fündig wird, hat wahrscheinlich die vergangenen zehn Jahre ohne Internet verbracht.

„Identitätsdiebstahl ist ein großes Problem“, sagt Eugenio Pace, CEO von Auth0, einem Spezialisten für das Identitätsmanagement, „und es wird immer schlimmer.“ Die Authentifizierung mit Nutzername und Passwort sei so alt wie die Computernutzung selbst, so Pace weiter. „Schon vor 50 Jahren musste man sich mit diesen Credentials anmelden, wenn man einen Rechner nutzen wollte.“ Heute sei der gesamte Alltag von digitalen Identitäten durchdrungen. „Es gibt kaum einen Aspekt unseres Lebens, der nicht mit einem Computer in Berührung kommt – und alle wollen wissen, wer ich bin und welche Rechte ich habe.“ Hinzu kommen zunehmend raffinierte Angriffsmethoden: „Es fällt immer schwerer, Anwender zuverlässig zu identifizieren und legitime von illegitimen Zugriffen zu unterscheiden.“

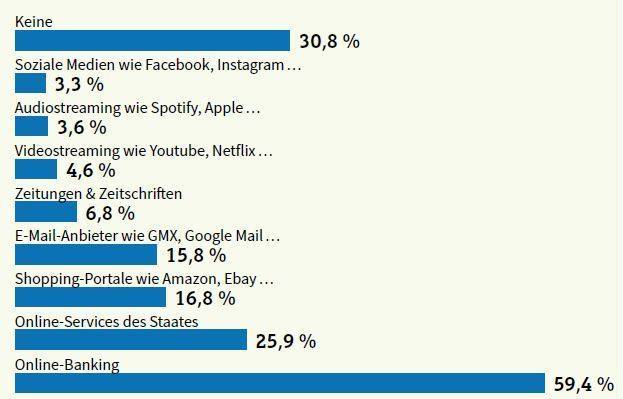

Die Folge dieser Entwicklung ist ein weitverbreitetes Misstrauen. Ein Drittel der Deutschen vertraut weder staatlichen noch privaten Plattformen, wenn es um den verantwortungsvollen Umgang mit Identitätsdaten geht. Dies ergab eine repräsentative Umfrage des Marktforschungsinstituts Civey, das der eco – Verband der Internetwirtschaft anlässlich des „Monats der digitalen Identitäten“ im Juni 2020 in Auftrag gegeben hatte.

Das Misstrauen ist für die Deutschen allerdings kein Grund, sorgsam mit ihren Daten umzugehen. Obwohl 97 Prozent der Umfrageteilnehmer sozialen Medien misstrauen, zählt allein Facebook über 30 Millionen aktive Nutzer in Deutschland. Genau so widersprüchlich sieht es bei den Schutzmaßnahmen aus, die Deutsche gegen Missbrauch und Diebstahl ihrer Identitäten einsetzen. Nur ein Drittel nutzt eine Zweifaktor-Authentifizierung, 14 Prozent ergreifen gar keine Maßnahmen. „Wir brauchen ein höheres Bewusstsein für die Sicherheit der eigenen Identität im Internet“, fordert Markus Schaffrin, Geschäftsbereichsleiter Mitgliederservices und Sicherheitsexperte des eco, mit Blick auf die Umfrageergebnisse.

Datenschleuder Social Login

Eine wesentliche Ursache des Problems ist die Vielzahl von Accounts, die jeder Internetnutzer verwalten und absichern muss. Der durchschnittliche Deutsche hat Presseberichten zufolge 78 Online-Konten, in Großbritannien und den USA sollen es sogar deutlich über 100 sein. Kein Wunder also, dass Nutzer Passwörter bevorzugen, die kurz und einfach zu merken sind, und diese mehrfach verwenden. Laut dem „State of the Phish“-Report des Security-Dienstleisters Proofpoint nutzen 16 Prozent der Anwender nur ein bis zwei Passwörter für alle ihre Accounts, weitere 29 Prozent wechseln immerhin zwischen fünf und zehn Kennwörter durch. Weltweit nutzen 23 Prozent einen Passwort-Manager für die Verwaltung der Kennwörter, in Deutschland sind es nur 17 Prozent.

Zahlreiche Initiativen wurden gegründet, um Abhilfe für das Passwort-Chaos zu schaffen, doch keine davon konnte bisher eine kritische Masse erreichen. Am weitesten verbreitet sind noch die Social-Login-Angebote von Facebook, Twitter, Google oder Apple. Sie erlauben es, die Identitäten auf den jeweiligen Plattformen auch für das Login auf anderen Seiten zu nutzen. Der Preis dafür ist allerdings hoch, denn die sogenannten Social Logins gefährden Privatsphäre und Sicherheit. Wer sich beispielsweise mit seinem Facebook-Login auf Drittseiten registriert, gibt den Anbietern Zugriff auf sein Facebook-Profil. In viele Webseiten sind zudem Skripte von Drittanbietern eingebettet, die ebenfalls mitlesen können. Hinzu kommt die flächendeckende Überwachung durch US-Behörden. Gemäß Section 702 des Foreign Intelligence Surveillance Act (FISA) sind US-amerikanische Telekommunikations- und Internetfirmen verpflichtet, Daten von Nicht-US-Bürgern den amerikanischen Geheimdiensten zur Verfügung zu stellen.

Medienberichten zufolge sind die Konzerne Apple, Facebook, Google und Microsoft an dem Massenüberwachungsprogramm PRISM beteiligt, das 2013 von Edward Snowden aufgedeckt wurde. Sie werden deshalb auch als „PRISM Provider“ bezeichnet. Hinzu kommen gesetzliche Regelungen wie der CLOUD Act, die es auch US-Ermittlungsbehörden erlauben, auf Daten von Nicht-US-Bürgern zuzugreifen, selbst wenn diese außerhalb der USA gespeichert werden. Es ist damit ganz offensichtlich, dass in den USA kein der Europäischen Union vergleichbares Schutzniveau für Daten herrscht. Das „Schrems II“-Urteil des Europäischen Gerichtshofs (EuGH) vom 16. Juli 2020 hat dies bestätigt und das Privacy-Shield-Abkommen mit den USA folgerichtig für ungültig erklärt. „Der Verlust des Privacy Shields durch Schrems II hat noch einmal Licht auf diese Problematik geworfen“, sagt Detlef Hühnlein, Geschäftsführer beim Sicherheitsspezialisten ecsec. Auch Cornelia Schildt, Projektmanagerin IT-Sicherheit im eco-Verband, betrachtet die Marktbeherrschung der US-Konzerne bei der Login-Verwaltung mit Sorge: „Identitätsdienste haben eine große Macht. Sie entscheiden letztendlich, wer was darf und wer nicht.“

In Europa werden deshalb immer mehr Stimmen laut, die mehr Eigenständigkeit und Unabhängigkeit von den US-Giganten fordern. „Solange die Dominanz der US-amerikanischen Anbieter in zentralen Bereichen des Internets anhält, können Deutschland und Europa nicht wirklich digital souverän sein“, erklärt Oliver Dehning, Gründer der Hornetsecurity GmbH und Leiter der Kompetenzgruppe IT-Sicherheit bei eco.

Initiativen wie Gaia-X sollen beispielsweise im Cloud-Bereich ein Gegengewicht zu AWS, Microsoft Azure und Google schaffen. Auch bei der Identitätsverwaltung gibt es Bestrebungen, die US-Hegemonie zu brechen. Mit der „eIDAS-Verordnung“ (Verordnung (EU) Nr. 910/2014), die seit Juli 2016 vollständig anwendbar ist, hat die Europäische Union dafür die Voraussetzungen geschaffen. Sie will unter anderem eine Interoperabilität zwischen den Authentifizierungssystemen der Mitgliedsländer bieten und es so Bürgern erleichtern, unionsweit Verwaltungsdienstleistungen in Anspruch zu nehmen.

ID als Menschenrecht

Rund 1,5 Milliarden Menschen haben allerdings ein ganz anderes Problem: Sie besitzen überhaupt keine Identität, zumindest keine, die von einer Behörde offiziell bestätigt wurde. Ohne diesen Nachweis sind die Betroffenen praktisch komplett vom öffentlichen Leben ausgeschlossen. Sie können kein Bankkonto eröffnen, nicht heiraten, keine staatlichen Leistungen beantragen, keinen Führerschein machen oder sich an einer Universität einschreiben. „Die Teilnahme an der modernen Welt hängt vollständig von unserer Fähigkeit ab, einen legalen Beweis dafür zu haben, wer wir sind“, sagt Mariana Dahan, Mitgründerin und CEO des World Identity Network, einer Nichtregierungsorganisation, die sich für die weltweite Einführung einer sicheren und selbstbestimmten Identität einsetzt. Eine legale Identität für alle Menschen ist auch eines der Nachhaltigkeitsziele, die die Vereinten Nationen bis 2030 erreichen wollen (UN Sustainable Development Goal 16.9).In vielen Ländern fehlt es jedoch an der dafür notwendigen Infrastruktur und funktionierenden Behörden, das massive Bevölkerungswachstum erschwert die Ausgabe hoheitlicher Identitätsdokumente zusätzlich. Wissenschaftler, NGOs und Regierungen setzen daher auf digitale Alternativen zu Geburtsurkunde oder Pass. So hat beispielsweise das britische Economic and Social Research Council (ESRC) 2017 in dem Projekt „Building Digital Identities“ den Einsatz digitaler Identitäten evaluiert und auch die Weltbank setzt auf digitale Identitäten, um das UN-Nachhaltigkeitsziel zu erreichen.

(c) Civey (n = 2.502)

Die von ihr ins Leben gerufene „Identification for Development“-Initiative (ID4D) soll Länder dabei unterstützen, digitale Identifikationssysteme einzuführen. Geldgeber wie die Bill & Melinda Gates Foundation und das Omidyar Network des Ebay-Gründers Pierre Omidyar haben dafür bereits 1,2 Milliarden Dollar bereitgestellt. Die Initiative ist unter anderem am Aufbau eines grundlegenden Ausweissystems in Nigeria beteiligt und hat die Philippinen bei der Einführung des ID-Systems „Philsys“ beraten. Im Rahmen des westafrikanischen Programms „Unique Identification for Regional Integration and Inclusion“ arbeitet die Weltbank darüber hinaus mit Guinea, Burkina Faso, Benin, Togo und Niger zusammen. Weitere ID-Gründungsprojekte finden sich in Mexiko, Samoa und Somalia in unterschiedlichen Phasen der Umsetzung.

Die Weltbank-Initiative ist nicht die einzige, die die Verbreitung digitaler Identitäten vorantreiben will. Die „ID2020 Alliance“, ein Zusammenschluss von Firmen, Regierungen und Nonprofit-Organisationen, will eine digitale Identität für alle schaffen, die nicht nur sicher und komfortabel ist, sondern dem Nutzer auch die volle Kontrolle darüber ermöglicht, mit wem er welche Daten teilen will. Auch die GSMA, ein Bündnis der Telekommunikationsunternehmen, betont nicht ganz uneigennützig die Bedeutung einer digitalen ID für alle. Schließlich erhoffen sich die Mobilfunker, das Smartphone als zentrales Element für den Identitätsnachweis zu etablieren – und damit für jeden Menschen auf der Welt unverzichtbar zu machen.

Protokolle & Technologien

Die wichtigsten Protokolle und Konzepte für Authentifizierung und Identitätsverwaltung sind:

- ACME (Automatic Certificate Management Environment): Protokoll zur Verifizierung von Internet-Domains

- OAuth 2.0 (Open Authorization): Protokoll zur sicheren Autorisierung von Desktop-, Web- und mobilen Anwendungen über eine Programmierschnittstelle (API)

- OpenID: Dezentrales Authentifizierungssystem für Webdienste

- OpenID Connect: Authentifizierungsschicht, die auf dem OAuth-2.0-Framework basiert

- OpenSocial: Von Google entwickeltes Framework zur Authentifizierung gegenüber sozialen Medien

- SAML (Security Assertion Markup Language): XML-Framework zum Austausch von Authentifizierungs- und Autorisierungsinformationen

- Shibboleth: Single-Sign-on-Verfahren zur Authentifizierung und Autorisierung bei Webanwendungen und -services; basiert auf SAML

Digitale Identität in Europa

Während Länder in Afrika, Südamerika und Asien noch mit der Einführung hoheitlicher elektronischer Identitäten kämpfen, ist die digitale Identität in Deutschland längst Alltag. Das Problem ist nur: Die Bevölkerung ignoriert sie. „Der Personalausweis bietet seit mehr als zehn Jahren eine sichere Online-Authentifizierungsfunktion, die aber so gut wie gar nicht genutzt wird“, sagt Cornelia Schildt vom eco-Verband. Das ist kein Wunder, denn die Nutzung ist sowohl für Anwender als auch für Anbieter bislang wenig attraktiv. Der Anwender benötigt ein Kartenlesegerät oder ein NFC-fähiges Smartphone, muss die eID-Funktion aktivieren, einen eID-Client installieren und vor allem seine sechsstellige persönliche PIN kennen. Der Anbieter eines Online-Dienstes benötigt im Regelfall ein kostenpflichtiges „Berechtigungszertifikat“ und einen eID-Server oder einen entsprechenden eID-Service.

„Wir müssen dahin kommen, dass die guten Techniken, die wir schon haben, für den Anwender besser nutzbar gemacht werden“, fordert Schildt.

Welche Voraussetzungen für die rasche Verbreitung einer technologischen Innovation erfüllt sein müssen, sei durch die „Diffusionstheorie“ seit vielen Jahren bekannt, sagt eco-Sicherheitsexperte Hühnlein. „Es ist offensichtlich, dass eine Innovation dem potenziellen Nutzer zunächst bekannt sein muss, bevor er sich mit dieser auseinandersetzen und sie annehmen oder ablehnen kann.“ Damit Bürger und Diensteanbieter sie annehmen, müsse sie im Vergleich zu verfügbaren Alternativen außerdem einen möglichst großen relativen Vorteil bieten, eine eher geringe Komplexität aufweisen und vor allem problemlos funktionieren, so Hühnlein weiter.

„Leider hat man diese wohlbekannten Erkenntnisse über die Mechanismen des Marktes bei der Einführung des Personalausweises vor zehn Jahren komplett ignoriert.“ So sei beispielsweise erst sieben Jahre nach der Einführung die eID-Funktion standardmäßig aktiviert worden, am staatlichen Ausweis im Smartphone sowie dem Aufbau eines umfassenden Ökosystems für die digitale Identität werde in Deutschland erst jetzt gearbeitet. „Die Erkenntnis, dass sich eine tolle Technologie nicht von alleine behauptet und nicht überall das höchste Sicherheitsniveau, aber immer eine positive ‚User Experience‘ notwendig ist, setzt sich im Bereich der digitalen Identität erst langsam durch“, moniert eco-Experte Hühnlein.

Zu den Versuchen, den elektronischen Personalausweis attraktiver zu machen, gehört auch der Dienst „SkIDentity“. Er leitet aus der eID im elektronischen Ausweisdokument geschützte „Cloud-Identitäten“ ab, die auf ein Smartphone übertragen und so mobil genutzt werden können. Die Integration der eID in eigene Dienste soll dadurch sehr viel einfacher und komfortabler erfolgen als bisher.

| Projekt | Basiert auf | Hauptsächlich beteiligte Unternehmen und Organisationen | Beschreibung |

| DFN-AAI | Shibboleth | Deutsches Forschungsnetz, Albert-Ludwigs-Universität Freiburg | Authentifizierungs- und Autorisierungsdienst für wissenschaftliche Einrichtungen |

| eduGAIN | SAML | Géant Network | Authentifizierungs- und Autorisierungsdienst für Studenten und Wissenschaftler |

| European netID Foundation | OpenID Connect | Mediengruppe RTL Deutschland, ProSiebenSat.1, United Internet | Zentraler netID-Account mit Privacy Center zur Verwaltung der Berechtigung |

| ID4me | OpenID Connect, Domain Name System (DNS) | Open-Xchange, 1&1 Ionos, Sprind, Denic, Digicert | Föderiertes, verteiltes Modell mit drei Rollen: Identity Authority (Authentifizierungsinstanz), Identity Agent (Identitätsverwaltung), Login-Partner (Anbieter, etwa Webseitenbetreiber) |

| MOBILE-X | eCard-API-Framework | wie SHIELD | Open-Source-Anwendung für Android und iOS, um sichere Identitäten wie den Personalausweis mit Online-Ausweisfunktion leichter in mobilen Anwendungen nutzbar zu machen |

| re:claim identity | OpenID Connect, GNU Name System (GNS) | Fraunhofer AISEC, NGI_Trust Framework, GNUnet | Dezentralisierte ID-Verwaltung auf Basis des Peer-to-Peer-Frameworks GNUnet; Identitätsattribute werden verschlüsselt über einen Access Control Layer ausgetauscht; der Nutzer behält die volle Kontrolle, welche Informationen er wem zur Verfügung stellt |

| SHIELD | eIDAS- Vertrauenssystem | Dataport, Datev, ecsec, Fraunhofer IAO, Fraunhofer FOKUS, Finanzministerium Sachsen-Anhalt | Ökosystem für sichere digitale Identitäten |

| SKIDentity | SAML, SkiDentity Cloud Connector | ecsec GmbH, ENX Association, Fraunhofer IAO, IGD | SKIDentity ermöglicht die Nutzung der eID-Funktion in mobilen und Cloud-Umgebungen |

| Verimi | OpenID Connect | Allianz, Axel Springer, Bundesdruckerei, Daimler, Deutsche Bahn, Deutsche Bank, Deutsche Telekom, Giesecke & Devrient, Lufthansa, Samsung, Volkswagen | Single Sign-on mit optionaler Zweifaktor-Authentifizierung; unterstützt auch die eID-Funktion des Personalausweises |

Wunschtraum Single Sign-on?

SKIDentity ist nur eine von zahlreichen europäischen Initiativen, die Anwendern und Unternehmen eine zentralisierte Identitätsverwaltung und Authentifizierung bieten wollen. Zu den aktuellen Projekten gehört beispielsweise Verimi. An dem Joint-Venture sind unter anderem Allianz, Axel Springer, die Bundesdruckerei, Giesecke & Devrient, aber auch Autokonzerne wie Daimler und Volkswagen beteiligt. In der Verimi-App lassen sich die Daten aus Personalausweis oder Reisepass hinterlegen, sodass diese beispielsweise auch für rechtssichere digitale Unterschriften genutzt werden kann. Auch die European netID Foundation, die im März 2018 von der Mediengruppe RTL Deutschland, ProSiebenSat.1 und United Internet gegründet wurde, will eine europäische Single-Sign-on-Alternative zur Vorherrschaft der US-Konzerne schaffen. Die netID soll eine datenschutzkonforme und transparente Identitätsverwaltung ermöglichen. Im sogenannten Privacy Center verwaltet der Nutzer seine Accounts und legt fest, wer auf welche Daten zugreifen darf.

Ohne ID-Provider wollen die Initiativen „ID4me“ und „re:claim identity“ auskommen. Bei ID4me, das auf dem Domain Name System (DNS) basiert, übernehmen Domain-Registrare wie die Denic, Gründungsmitglied des Projekts, die Identitätsverwaltung für den Webseitenbetreiber. Aber auch wer keine Webseite betreibt, kann den Dienst anbieten, etwa über den E-Mail-Provider Mailbox.org. ID4me will für mehr Datenschutz sorgen, indem Authentifizierung und Kontonutzung auf zwei Rollen aufgeteilt werden. Der „Identity Agent“ ist für die Verwaltung und Verifizierung der Identitäten zuständig, während die eigentliche Anmeldung bei einer „Identity Authority“ erfolgt. Diese hat keinen Zugriff auf andere mit ID4me verknüpfte Konten und damit auch keinen Einblick in dort gespeicherte persönliche Daten. Bei re:claim identity ist die Identität mit dem GNU Name System (GNS) gekoppelt, Identitäten werden durch Schlüsselpaare verifiziert.

All diese Initiativen haben zum jetzigen Zeitpunkt einen Riesennachteil: Sie sind kaum verbreitet. Von einer wirklichen SSO-Alternative zu Apple, Facebook und Google ist die deutsche Internetwirtschaft also noch sehr weit entfernt. „Die Vielzahl der Initiativen führt zu einer Zersplitterung im Markt, kein Anbieter erreicht eine kritische Masse, um mit Facebook oder Google in Konkurrenz treten zu können“, resümiert Detlef Hühnlein.

Mit dem „Schaufenster Sichere Digitale Identitäten“ hat das Bundesministerium für Wirtschaft und Energie (BMWi) ein Technologieprogramm aufgelegt, das das Henne-Ei-Problem lösen soll: Ohne attraktive Dienste gibt es keine kritische Masse an Nutzern, ohne kritische Masse an Nutzern lässt sich kein attraktiver Dienst finanzieren.

Ein Teil dieser BMWi-Initiative ist das Projekt SHIELD, das mit dem „Universal Login“ eine einheitliche Schnittstelle für Authentifizierungsangebote der Wirtschaft wie ID4me, Verimi, netID, das SmartLogin der Datev oder SkIDentity, aber auch für den Personalausweis, die im Onlinezugangsgesetz (OZG) definierten Nutzerkonten der Verwaltung und die elektronische Gesundheitskarte bieten will. „Der Anwender kann entscheiden, mit welcher Identität er sich an einem bestimmten Portal anmelden will und welche Informationen er dabei über sich preisgibt“, erläutert Projektleiter Hühnlein. „Der Anbieter eines Online-Dienstes kann wiederum die verschiedenen Identitätsanbieter über eine einfache, einheitliche Schnittstelle anbinden.“

Fazit & Ausblick

Die digitale Identität ist ein wertvolles Gut. Ihr Diebstahl oder Missbrauch kann schwerwiegende Konsequenzen haben, bis hin zur Vernichtung der bürgerlichen und finanziellen Existenz. Der sorglose Umgang mit Authentifizierungsdaten und persönlichen Informationen, den viele Anwender an den Tag legen, scheint diese Erkenntnis komplett zu ignorieren. Die Vielzahl an Login-Services und Identitäts-Providern trägt sicher nicht zur Lösung dieses Problems bei. Wenn Anwender überhaupt zentrale Dienste nutzen, landen sie meist bei den Social Logins von Facebook, Google & Co. – mit gravierenden Folgen für Datenschutz und Privatsphäre.

Europäische Alternativen kommen nicht recht voran, obwohl die eIDAS-Verordnung seit 2016 die Basis für eine europaweit einheitliche sichere Identität gelegt hat. Vielleicht braucht es, ähnlich wie in der Pandemie, politischen Druck, um eine Verhaltensänderung zu bewirken.

Die Europäische Union denkt bereits in diese Richtung. In ihrer Rede zum Stand der Union am 16. September 2020 kündigte Ursula von der Leyen eine „sichere europäische digitale Identität“ an, mit der sich europäische Bürger nicht nur gegenüber Behörden, sondern auch bei privaten Dienstleistern ausweisen können. Eine solche, quasi staatlich verordnete digitale Identität hätte zumindest von Anfang an die notwendige kritische Masse, um sich als Universal Login durchzusetzen.

Im Gespräch mit Florian Riedl von der EnBW

Florian Riedl, Leiter Digitalisierung im Vertrieb des Energieversorgers EnBW, erklärt im Interview mit com! professional, wo bei der Einführung eines einheitlichen Identitätsmanagements die größten Schwierigkeiten liegen und welche Rolle Identitäts-Provider dabei spielen.

im Vertrieb der EnBW (c) EnBW

com! professional:Herr Riedl, Sie haben vergangenes Jahr eine neue Lösung für das Identitätsmanagement eingeführt. Warum?

Florian Riedl: Wir wollen unseren Kunden ein einheitliches Nutzererlebnis über alle unsere digitalen Services ermöglichen, die sich in den vergangenen Jahren deutlich erweitert und diversifiziert haben. Neben der Energieversorgung unter den Marken EnBW und Yello bieten wir beispielsweise mit EnBW mobility+ einen E-Mobilitätsservice und mit der Tochter Senec Heimspeicherlösungen und Solarmodule. Ziel ist es, dass Kunden alle diese Dienste mit einem einheitlichen Account nutzen können.

com! professional:Wie weit sind Sie in der Umsetzung?

Riedl: Aktuell ist die Lösung nur in unserer E-Mobilitäts-App verfügbar. Wenn sich Kunden dort einloggen, wird ein „myEnergyKey“ generiert. Mit ihm werden sich die Nutzer künftig auch bei anderen Angeboten aus unserem Portfolio anmelden können.

com! professional: Was sind die Vorteile einer einheitlichen, produktüberspannenden Identitätslösung?

Riedl: Wenn Sie in einem Produkt eine exzellente Customer Experience bieten, ist die Chance groß, dass Kunden auch Ihre anderen Angebote nutzen möchten. Das wollen wir unseren Kunden so einfach wie möglich machen.

com! professional: Worin liegt für Sie die größte Herausforderung bei der Integration der Identitätslösung in bestehende Services?

Riedl: Die eigentliche Problematik ist, Bestandskunden in die neue Lösung zu überführen. Das ist durchaus ein komplexer Vorgang, bei dem wir auf die Mitarbeit der Anwender angewiesen sind.

com! professional:Wäre es nicht kundenfreundlicher, die Accounts automatisch in die neue Lösung zu überführen?

Riedl: So eine nahtlose Migration ist nicht möglich. Der Kunde muss aktiv ein neues Konto mit einem neuen Passwort anlegen.com! professional: Warum ist das nötig?

Riedl: Das hat technische und rechtliche Gründe. Wenn etwa ein Yello-Kunde den EnBW-Dienst myEnergyKey nutzt, muss ihm genau erklärt werden, welche Änderungen sich daraus ergeben, wer seine Vertragspartner sind und wer seine Daten verarbeitet. Darüber hinaus können Sie nicht einfach Passwörter von einem Account zum anderen übertragen, da diese gehasht gespeichert werden. Der Kunde muss also mindestens ein neues Passwort vergeben. Natürlich spielt auch die Customer Experience eine Rolle. Wir wollen den Kunden ja für die neue Lösung gewinnen und von den Vorteilen überzeugen. Schließlich vertraut er uns seine Daten an und dieser Verantwortung sind wir uns bewusst.

com! professional: Stichwort Daten: Was machen Sie mit den konsolidierten Nutzerinformationen? Werten Sie diese aus, um Kunden personalisierte Angebote zu machen, oder neue Geschäftsmodelle, etwa individuelle Stromtarife, zu entwickeln?

Riedl: Uns geht es in erster Linie nicht darum, möglichst viel über unsere Kunden zu erfahren, sondern ihnen die Nutzung unserer Produkte so einfach wie möglich zu machen.

com! professional: Wird der myEnergyKey auch außerhalb des EnBW-Universums für die Registrierung genutzt werden können?

Riedl: Nein, das ist bisher nicht geplant. Das Login-Angebot wird auf unsere eigene Produkt- und Markenwelt begrenzt sein, die aber in den kommenden Jahren durch weitere digitale Services deutlich wachsen wird.

com! professional: Aber dann ist der myEnergyKey doch auch wieder nur einer von vielen Accounts, für die sich der Nutzer anmelden muss. Wäre es nicht viel besser, auf eine universelle digitale Identität hinzuarbeiten, mit der man sich überall anmelden kann?

Riedl: Als Unternehmen müssen wir uns erst um unsere eigenen Touchpoints kümmern. In einem zweiten Schritt werden wir uns sicher auch in die gebräuchlichen digitalen Identitäten wie die von Google und Apple integrieren. Facebook sehen wir eher kritisch.

com! professional: Der Umgang der genannten US-Konzerne mit Nutzerdaten hat schon mehrfach für Skandale gesorgt; zudem sind sie per Gesetz verpflichtet, alle Daten, auch die europäischer Kunden, an US-Behörden herauszugeben. Sollen wir unsere Informationen wirklich diesen „Datenkraken“ anvertrauen?

Riedl: Wir würden auf jeden Fall eine europäische Lösung bevorzugen, aber auch dafür müssen wir erst einmal unsere Hausaufgaben machen und unsere eigenen Touchpoints zusammenführen.

com! professional: Wer würde sich dafür am besten eignen?

Riedl: Ich finde, die Telekommunikationsunternehmen hätten dafür die besten Voraussetzungen. Sie kennen die Identität ihrer Kunden und könnten diese in Form eines Zertifikats auf dem Smartphone sehr einfach zur Verfügung stellen. Leider habe ich aber noch keine Initiativen in diese Richtung gesehen.

com! professional: Bei der Diskussion um einheitliche digitale Identitäten wird auch immer wieder der Einsatz von Blockchain-Technologien diskutiert. Haben Sie diesbezüglich Pläne?

Riedl: Wir haben uns bewusst für eine kommerzielle Lösung und gegen eine Eigenentwicklung entschieden, weil wir solche Fragen nicht selbst beantworten können und wollen. Es braucht Expertenwissen, um die wichtigsten Trends identifizieren und integrieren zu können. Das ist auch ein Grund, warum wir uns für die Lösung von Auth0 entschieden haben. Wir haben gesehen, dass sich das Unternehmen aktiv und langfristig mit den wichtigsten Trends auseinandersetzt. Sollte sich also ein Blockchain-basiertes Identitätsmanagement als sicher und gut nutzbar herausstellen, dann wird Auth0 das wohl auch anbieten und wir könnten es nutzen.

Be the first to comment