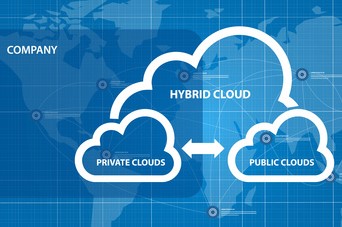

Hybrid Cloud, Portabilität zwischen unterschiedlichen Clouds, Datenkontrolle und Edge Computing werden heuer die Entwicklung des Cloud Computing prägen. [...]

Zum Jahresbeginn ist es an der Zeit, einen Blick voraus zu werfen, was am Horizont für die Public und Private Cloud aufzieht. Die Cloud-Branche, die laut Analysten bereits mehrere hundert Milliarden Dollar schwer ist und zur Plattform für die überwiegende Mehrheit an Innovationen wurde, setzt ihr schnelles Wachstum auch 2019 fort. Der Cloud-Dienstleister Rackspace sieht für das laufende vier große Trends, die die Entwicklung der Cloud prägen werden.

Die echte Hybrid Cloud wird vom Hype zur Realität

Seit den Anfängen des Cloud Computing versprechen die Anbieter eine „hybride“ Cloud: die nahtlose Verschmelzung von Private und Public Cloud. 2019 wird die Realität endlich dem Hype entsprechen. Wichtige Meilensteine wie die Bereitstellung von VMware auf AWS, AWS Outpost und moderne Private Clouds, die als Service angeboten werden – innerhalb und außerhalb von Rechenzentren der Kunden – ermöglichen es in Kombination mit Container-Technologien den Unternehmen endlich, Anwendungen über beide Cloud-Typen hinweg einheitlich zu entwickeln, zu betreiben und zu verwalten. Unternehmen können davon große Vorteile erwarten. Dazu gehört die Möglichkeit, für jede einzelne Anwendung die optimale Mischung aus Leistung, Kosten, Zuverlässigkeit und Sicherheit zu wählen. Aber Vorsicht vor den langfristigen, finanziellen Kosten der Lieferantenbindung.

Portabilität zwischen den Clouds wird zur obersten Priorität

Dieser Vendor Lock-In bedeutet, dass Anwendungen an einen Cloud-Anbieter gebunden sind und daher CIOs diesem ausgeliefert sein werden, wenn ihre aktuellen Verträge auslaufen. Das kann zu Kostensteigerungen von bis zu 30 Prozent führen. Vorausschauende CIOs erkennen, dass sie gegenüber ihren Lieferanten niedrige Migrationskosten nachweisen müssen, um in Preisverhandlungen die Oberhand zu gewinnen. Dies beinhaltet drei wichtige Elemente:

- Einsatz von Container-Technologie, um Anwendungen portabler zu machen.

- Einsatz von Tools, welche die proprietäre Infrastruktur als Serviceplattform mit Cloud-neutralen IaaS-Schnittstellen abstrahieren – zum Beispiel VMware– oder OpenStack-APIs.

- Etablierung von Prozessen, die es Anwendungseignern verbieten, proprietäre Cloud-APIs für den Zugriff auf Cloud–Services zu verwenden, außer in Ausnahmefällen.

Datenkontrolle wird zum zentralen Anliegen

Unternehmen betrachten die riesigen Datenmengen, die sie sammeln, analysieren und verarbeiten, zunehmend als wichtigen Wettbewerbsvorteil. Dies führt zu Konflikten mit vielen Cloud-Anbietern. Denn diese wollen Kundendaten an sich ziehen und es dann für Kunden schwierig oder teuer machen, diese Daten zurückzuholen – sei es in die Rechenzentren des Kunden oder in eine andere Cloud. Unternehmen werden nach neuen Wegen suchen, ihre Daten zu schützen und gleichzeitig sicherzustellen, dass sie Teilmengen für bestimmte Analyseaufgaben in verschiedene Clouds kopieren können. Und sie werden sich intensiv mit Speicherkosten, Schwachstellen und Compliance-Risiken befassen und dabei versuchen, Strafgebühren zu vermeiden.

Edge Computing weiterhin mit explosivem Wachstum

Edge Computing wird seinen Aufstieg fortsetzen und sich zu einem integralen Bestandteil der Mainstream-Infrastruktur und -Anwendungen entwickeln. Dies liegt vor allem an der Transformation traditioneller Branchen wie Transport, Gesundheitswesen, Energieversorgung und Landwirtschaft. Ein wichtiger Faktor wird die kommende Verfügbarkeit von 5G Wireless Gigabit Geschwindigkeit bei niedriger Latenz sein. Unternehmen und Verbraucher werden weiterhin grundlegende Sicherheits– und Datenschutzbedenken ignorieren, da sie sich für Komfort statt Sicherheit entscheiden. Es wird weiterhin alles miteinander verbunden und ferngesteuert – ohne ein umfassendes Paket an Richtlinien und Technologien zur Sicherung dieser Geräte, Infrastrukturen und Daten.

Be the first to comment