Android kann unglaublich viel – auf jedem Phone auch andere Dinge. Wir zeigen 5 relativ versteckte Features, die Ihren Android-Alltag erleichtern werden. [...]

Android ist das wohl meistgenutzte Open-Source-Betriebsystem auf der Welt. Gemäß Statista haben Android-Handys einen weltweiten Marktanteil von 78 Prozent aller Smartphones. Die User-Interfaces unterscheiden sich aber voneinander – teils massiv. In dem, was sie können, in ihren Menüstrukturen und auch im Aussehen.

Stock-Android – auch bekannt als Android One – wird nicht von vielen Herstellern genutzt. Die meisten haben ein eigenes System, welches auf Android basiert, wie etwa OneUI von Samsung oder ColorOS von Oppo. Darum kommt es bei Menüs zu Abweichungen. Die Tipps zeigen wir hier am Beispiel von ColorOS mit Android 12.

Nutzerprotokoll

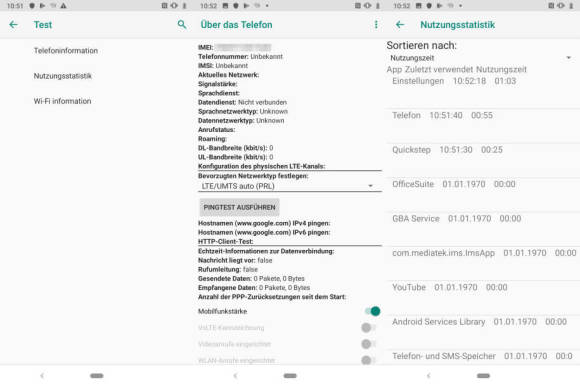

Wussten Sie, dass Android absolut alles protokollarisch abspeichert, was Sie mit dem Gerät anstellen? Nutzungszeit, App, Datum und auch Uhrzeit. Dies lässt sich auch nachvollziehen: Geben Sie auf dem Tastenfeld der Telefon-App Ihres Gerätes folgenden Code ein: *#*#4636#*#*

Nun werden Ihnen alle Statistiken zum bisherigen Gebrauch Ihres Gerätes angezeigt und Sie können diese auch sortieren.

Display: Immer an und ungesperrt

Es kann vorkommen, dass man stets einen unversperrten und nicht abgedunkelten Blick aufs Smartphone haben möchte, ohne, dass man die Hände frei hätte, um dies stets manuell zu bewerkstelligen. Always-on ist zwar heute eine Selbstverständlichkeit in den Funktionen – aber always-on und unlocked, dazu brauchts die Entwickleroptionen.

So geht’s: Öffnen Sie die Einstellungen-App, tippen Sie auf einen Punkt wie Über das Gerät. Suchen Sie das Menü Buildnummer und tippen Sie siebenmal darauf. Sie werden aufgefordert, den PIN einzugeben. Tun Sie dies, erscheint die Meldung Du bist jetzt Entwickler.

In den Systemeinstellungen gibt es den Menüpunkt Entwickleroptionen. Aktivieren Sie dort die beiden Punkte Bildschirm beim Aufladen eingeschaltet lassen und Sperrbildschirm nicht verwenden.

(Quelle: PCtipp.ch)

Datenschutz managen

Datenschutz ist ein wichtiges Thema in Android 12 – oder zumindest versucht Google, unser Vertrauen zu gewinnen. Das spiegelt sich auch im neuen Privacy Dashboard wider.

Ein einziger Bildschirm zeigt alle Ihre Berechtigungseinstellungen an. Es wird angezeigt, auf welche Daten zugegriffen wird, von welchen Apps und wie oft in den letzten 24 Stunden.

Eine praktische Zeitleistenansicht sorgt für mehr Transparenz und sollte es einfacher machen, zu kontrollieren, was Sie freigeben, und Berechtigungen zu widerrufen, die Sie bestimmten Apps nicht geben möchten.

Öffnen Sie die Einstellungen, scrollen Sie runter und wählen Sie den Punkt Privatsphäre. Tippen Sie dort auf Datenschutz-Dashboard, dort ist alles aufgelistet.

WLAN teilen

Sie können Ihr WLAN-Passwort bereits zuvor mit einem QR-Code teilen, aber Android 12 macht es noch einfacher.

Tippen Sie auf das WLAN-Symbol im Quickmenü-Center und halten Sie es gedrückt. Nun wird die aktive WLAN-Verbindung angezeigt.

Tippen Sie auf den Info-Button daneben.

Wählen Sie den Punkt WLAN-QR-Code.

Sie müssen den PIN, Fingerabdruck oder Face-ID-Check absolvieren.

Nun wird ein QR-Code angezeigt, darunter die Option Freigeben über In der Nähe freigeben. Tippen Sie auf dieses Menü. Es werden Geräte in der Nähe gesucht. Findet es entsprechende, kann die aktive WLAN-Verbindung geteilt werden, sodass der Empfänger nicht das umständliche WLAN-Passwort eingeben muss.

(Quelle: PCtipp.ch)

Screenshots einer kompletten Seite

Wenn Sie mit einem Smartphone einen normalen Screenshot machen, wird immer nur dies «geshotted», was Sie gerade sehen.

Wenn Sie aber zum Beispiel einen Text auf einer Website screenshotten möchten, um ihn später offline zu lesen, geht das so:

Surfen Sie die entsprechende Seite an.

Drücken Sie zugleich den Power- und den Leiser-Button.

Nun erscheint unten links eine Mini-Vorschau des Bildes und ein kleines Kontext-Menü. Dieses enthält unter anderem den Punkt Scrollen.

Tippen Sie darauf und der Befehl wird ausgeführt, sofern die fragliche App das erlaubt.

(Quelle: PCtipp.ch)

*Bodoky Florian ist Neo Apple-User, Audio-Enthusiast, PCtipp-YouTuber, Tech-Schnäppchen-Jäger und Kaffee-Maschinen-Überforderer.

Be the first to comment