Echte E-Mail-Sicherheit kann nur durch Verschlüsselung sichergestellt werden. Wir zeigen wie es funktioniert. [...]

E-Mail-Sicherheit umfasst alle Maßnahmen zum Schutz vor Angriffen, die über den Kommunikationsweg E-Mail erfolgen. Darunter fallen unterschiedliche Sicherheitstechnologien, entsprechend der Vielfalt der Bedrohungen. Neben den klassischen Lösungen wie Anti-Virus, Anti-Spam und Data Loss Prevention (DLP) ist vor allem die sichere Ende-zu-Ende-Verschlüsselung ein wichtiger Hebel, um die elektronisch verschickten Informationen vor unberechtigten Zugriffen zu schützen – wie bei einem gut versiegelten Brief.

Zu den Standard-Technologien für die E-Mail-Sicherheit gehören Anti-Spam- und Anti-Virus-Lösungen, die vor unerwünschten Mails schützen, etwa lästigen Werbesendungen oder solchen, die Viren und Trojaner ins Unternehmen einschleusen. Sie erkennen in der Regel auch Phishing-Attacken, die Mitarbeiter auf gefälschte Webseiten umleiten sollen, um Passwörter und andere Daten abzugreifen. Anti-Spam- und Anti-Virus-Lösungen kontrollieren also den Zufluss von Informationen. Als Ergänzung dazu schützen Data-Loss-Prevention-Lösungen vor dem Abfluss wichtiger Informationen über E-Mail, durch die dem Unternehmen ein Schaden entsteht.

Transport- oder Inhaltsverschlüsselung?

Eine umfassende E-Mail-Sicherheitsstrategie kommt nicht ohne Verschlüsselung aus. Hier gilt es, zwei sich ergänzende Verschlüsselungsmöglichkeiten zu betrachten: Zum einen gibt es die Verschlüsselung des Transportweges mit dem kryptographischen Protokoll TLS (Transport Layer Security). Der Vorteil liegt darin, dass ihr Einsatz Hacker am Zugriff auf die Kommunikation und an der Überwachung von Internetverbindungen hindert. Zudem werden keinerlei Daten der Nachricht offen gelegt – auch nicht die Metadaten, also Name von Absender und Empfänger, Betreff und Zeit des Versands. Bei der Inhaltsverschlüsselung dagegen erscheinen die Metadaten unverschlüsselt.

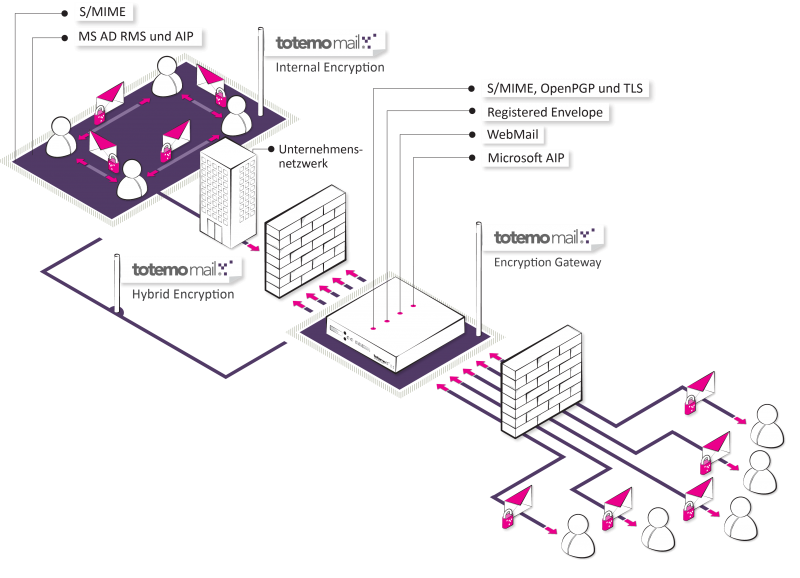

Die reine Transportverschlüsselung hat allerdings einen entscheidenden Nachteil: E-Mails wandern zwischen dem Server ihres eigenen E-Mail-Providers und den Servern der Kommunikationspartner hin und her und passieren dabei verschiedene SMTP-Hops, also Abschnitte des Simple Mail Transfer Protocol. Mit TLS ist die E-Mail nur bis zum nächsten Hop, also nur auf einer bestimmten Etappe, geschützt. Selbst innerhalb des eigenen Firmennetzwerkes – auf dem Weg vom Gerät des Versenders bis zum Mailserver – ist eine TLS-verschlüsselte Nachricht nicht vor neugierigen Blicken geschützt, Stichwort „Insider Threat“. Darüber hinaus nehmen E-Mails auch firmenintern meist nicht den direkten Übertragungsweg, sondern passieren weitere Server, damit Sicherheitsmaßnahmen wie Anti-Virus-Kontrollen oder DLP-Checks durchgeführt werden können. Daher sollten Unternehmen als probate Schutzmaßnahme zusätzlich auf eine Inhaltsverschlüsselung nach den Standards OpenPGP oder S/MIME setzen. Damit können E-Mails selbst dann nicht gelesen werden, wenn der Übertragungskanal kompromittiert wurde.

Ende-zu-Ende-Verschlüsselung schafft Sicherheit

Die Inhaltsverschlüsselung ist damit die Basis der so genannten Ende-zu-Ende-Verschlüsselung. Die Daten bleiben auf dem gesamten Weg von Absender bis zum Empfänger verschlüsselt. Unabhängig von Provider und Verbindungsart funktioniert dies auch in ungesicherten Netzen: Wer auch immer Verbindungen anzapft und Daten abgreift, bekommt nur Datenmüll zu sehen. Das gilt für die Kommunikation zwischen stationären Arbeitsgeräten ebenso wie für mobile Endgeräte.

Dennoch zeigt sich für alle Verschlüsselungslösungen, dass die technischen Möglichkeiten und praktische Anwendung auseinander klaffen. Denn laut einer repräsentativen Umfrage des Hightech-Verbands Bitkom ist in den meisten Unternehmen der verschlüsselte Versand von E-Mails immer noch die große Ausnahme. Demnach können 65 Prozent der Berufstätigen ihre dienstlichen E-Mails nicht verschlüsselt versenden. 19 Prozent der Befragten haben zwar die technischen Voraussetzungen, setzen die Lösungen aber nicht ein. Lediglich 16 Prozent verschlüsselt laut der Bitkom-Studie seine beruflichen E-Mails wenigstens hin und wieder. Experten halten selbst diese Einschätzung für optimistisch.

All-in-one- oder Pure-Play-Vendor-Lösung

Viele Technologien zum E-Mail-Schutz werden in einer gemeinsamen Lösung kombiniert. Zum Beispiel sind in vielen Verschlüsselungs-Gateways auch bereits DLP-Funktionen integriert. Es gibt für jede einzelne Technologie aber auch so genannte „Pure Play Vendors“, die sich rein auf eine Funktion spezialisieren. Für welches Szenario sich ein Unternehmen entscheidet, ist von seinen individuellen Gegebenheiten und auch von der übergeordneten IT-Sicherheitsstrategie abhängig. In jedem Fall ist es sinnvoll darauf zu achten, dass die verschiedenen Lösungen miteinander interagieren. Dies lässt sich am besten durch die Verknüpfung über Standardschnittstellen lösen. Denn nur die Kombination der verschiedenen Technologien stellt sicher, dass das Unternehmen für alle möglichen Angriffsvektoren gewappnet ist.

* Marcel Mock ist CTO beim Schweizer Sicherheitsspezialisten totemo.

Sponsored Content

Die totemo ag bietet Lösungen für E-Mail-Sicherheit, sicheren Datenaustausch und sichere mobile elektronische Kommunikation.

Be the first to comment