Eine Trend-Micro-Untersuchung zeigt: M enschliche Fehler und komplexe Implementierungsprozesse sind die Hauptgründe für Sicherheitsprobleme in der Cloud. Cybersicherheit muss bei allen Punkten der Cloud-Migration berücksichtigt werden [...]

Das Marktforschungsunternehmen Gartner prognostiziert, dass bis 2021 über 75 Prozent der mittleren und großen Unternehmen eine Multi-Cloud– oder Hybrid-IT-Strategie einführen werden. Mit der zunehmenden Verbreitung von Cloud-Plattformen sehen sich IT– und DevOps-Teams jedoch gleichzeitig mit zusätzlichen Bedenken und Unsicherheiten in Bezug auf die Sicherung ihrer Cloud-Instanzen konfrontiert.

Der Bericht bestätigt erneut, dass Fehlkonfigurationen die Hauptursache für Sicherheitsrisiken in der Cloud sind. So identifiziert die Sicherheitsplattform Trend Micro Cloud One – Conformity durchschnittlich 230 Millionen Fehlkonfigurationen pro Tag. Die Zahl verdeutlicht, wie weit verbreitet dieses Problem ist.

„Cloud-basierte IT–Infrastrukturen sind eher die Regel als die Ausnahme geworden. Cyberkriminelle haben sich entsprechend angepasst, um aus falsch konfigurierten oder schlecht verwalteten Cloud-Umgebungen Kapital zu schlagen“, so Richard Werner, Business Consultant bei Trend Micro. „Wir glauben dennoch, dass die Migration in die Cloud der beste Weg ist, um Sicherheitsprobleme zu beheben, indem der IT-Perimeter und die Endpunkte des Unternehmens neu definiert werden. Das kann jedoch nur geschehen, wenn Unternehmen das Modell der geteilten Verantwortung für die Cloud–Sicherheit befolgen. Die Übernahme der Verantwortung für Daten in der Cloud ist zu ihrem Schutz von größter Bedeutung. Deshalb unterstützen wir Unternehmen dabei, diesen Prozess erfolgreich zu gestalten.“

Sicherheitslücken in mehreren Schlüsselbereichen

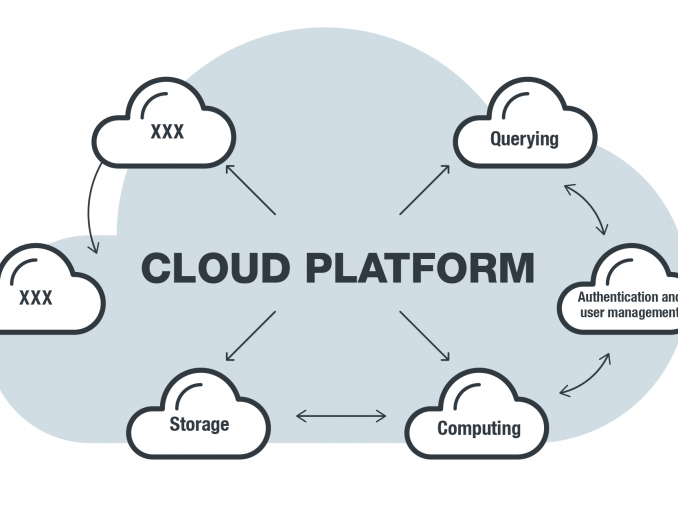

Im Rahmen der Untersuchung fand Trend Micro Bedrohungen und Sicherheitslücken in mehreren Schlüsselbereichen des Cloud-Computings. Diese können Zugangsdaten und Betriebsgeheimnisse eines Unternehmens gefährden. Kriminelle machen sich diese Fehlkonfigurationen zunutze, um Unternehmen beispielsweise mit Ransomware, Kryptomining, dem Abgreifen von Zahlungsdaten oder dem Diebstahl von Unternehmensdaten zu schaden.

Irreführende Online-Tutorials haben zudem das Risiko für einige Unternehmen erhöht und zu schlecht verwalteten Cloud-Credentials und –Zertifikaten geführt. IT-Mitarbeiter können die Vorteile von Cloud-nativen Tools nutzen, um diese Risiken zu minimieren. Sie sollten sich laut des Berichts aber nicht ausschließlich auf diese Werkzeuge verlassen. Trend Micro empfiehlt verschiedene Best Practices, um Cloud-Instanzen abzusichern:

- Umsetzung des „Least-Privilege-Prinzips“: Beschränkung des Zugangs auf diejenigen, die ihn benötigen.

- Das Modell der geteilten Verantwortung verstehen: Obwohl Cloud-Anbieter über eigene Sicherheitsmaßnahmen verfügen, sind Kunden für die Sicherung ihrer Daten selbst verantwortlich.

- Prüfen von falsch konfigurierten und ungeschützten Systemen: Tools wie Conformity können schnell und einfach Fehlkonfigurationen in Cloud-Umgebungen erkennen.

- Integration von Sicherheitsmaßnahmen in die DevOps-Kultur: Das Thema Sicherheit sollte von Anfang an in den DevOps-Prozess integriert werden.

Be the first to comment