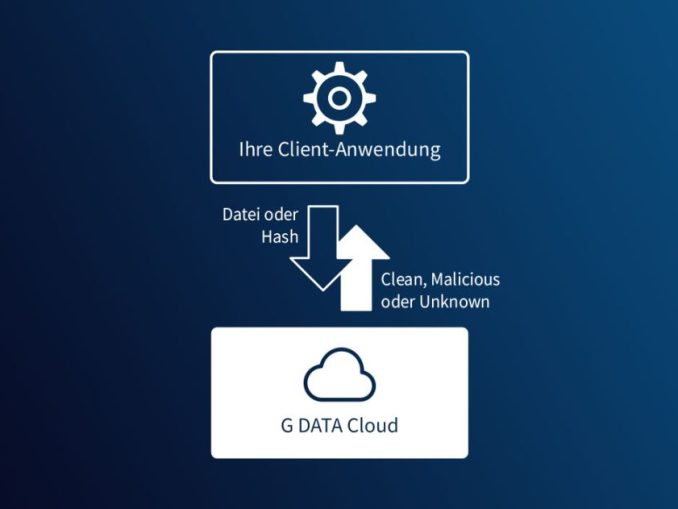

G DATA erweitert ihr Cyberdefense-Portfolio: Mit dem cloud-basierten Virenschutz G DATA Verdict-as-a-Service (kurz VaaS) können Kunden jede Datei auf Schadhaftigkeit prüfen. Jedoch erfolgt der Dateiscan dabei nicht mehr auf dem Endpoint, sondern in der Cloud. [...]

Ganz gleich ob es sich um Budgettabellen, Produktinformationen oder Text handelt, in Unternehmen arbeiten Mitarbeiter einer Abteilung zusammen an Projekten und damit auch an Dateien, die in gemeinsamen Verzeichnissen liegen. Mit G DATA Verdict-as-a-Service soll jetzt sichergestellt sein, dass nur Daten, die frei von Schadcode sind, in den Ordnern und auf den Servern landen. Der Dienst prüfe jede einzelne Datei und liefere in Echtzeit ein Ergebnis, so der Hersteller

G DATA Verdict-as-a-Service kann als OEM-Lösung einfach in Anwendungen, Webseiten oder weitere Dienste integriert werden. Für Unternehmen bietet die Lösung dabei mehrere Vorteile: Der Datenbestand ist frei von Malware. Es müssen keine zusätzlichen Investitionen in Hardware erfolgen, der Betrieb eines zusätzlichen Servers ist beispielsweise nicht nötig. Zudem sind für die Implementierung keine spezifischen Kenntnisse in IT-Sicherheit nötig. G DATA VaaS wird wahlweise in DSGVO-konformen Rechenzentren betrieben oder in der Firma selbst gehostet.

Infrastructure bei G DATA CyberDefense (c) G Data

VaaS sei mit jedem Dienst, jeder Anwendung oder jeder Webseite kompatibel und sorge so einfach und bequem für mehr Sicherheit, erklärt Stefan Hausotte, Head of Threat Intelligence & Infrastructure bei G DATA CyberDefense. „Ob es um eine oder gleich eine Million Daten geht, unsere Lösung scannt auf Schadcode und liefert in Echtzeit verlässliche Ergebnisse. Bei der Integration ist auf der Kundenseite kein spezielles IT-Sicherheitswissen nötig. Wir legen viel Wert darauf, Unternehmen eine einfache Lösung zu bieten, damit sie sicher arbeiten können.“

Datenschutzkonform

Wie bereits erwähnt, prüft G DATA Verdict-as-a-Service verdächtige Dateien in Echtzeit. Kunden und Kundinnen laden dafür die Dateien in den Dienst hoch und VaaS gleicht das Sample oder auch den Hashwert mit der G DATA Cloud ab und liefert umgehend ein Prüfergebnis. Erfolgt ein Treffer auf Schadcode, ist der weitere Umgang mit der betreffenden Datei abhängig vom Wunsch des einsetzenden Unternehmens und sie kann beispielsweise sofort gelöscht oder gesperrt werden.

VaaS wird über den deutschen Internetdienstanbieter IONOS gehostet. Das Unternehmen betreibt seine Datencenter auf Basis der europäischen Datenschutzbestimmungen. G DATA Verdict-as-a-Service wird über diese Ressourcen betrieben – wenn der Kunde die Lösung nicht über eine eigene Infrastruktur hosten möchte.

G DATA Verdict-as-a-Service können Kunden direkt in ihre Systeme implementieren – mit geringem Aufwand und in Form von mehreren Software Development Kits in unterschiedlichen Programmiersprachen, zum Beispiel Python oder Java. es besteht dabei die Wahl, ob alle Security-Technologien von G Data oder nur einzelne zum Einsatz kommen. Der Dienst kann individuell angepasst werden. Zudem werden die eingesetzten G DATA Technologien werden regelmäßig mit allen nötigen Updates versorgt.

G DATA VaaS im Überblick

• Schlanker Service: Die ausgewiesene Schnittstelle ist über ein Software Development Kit leicht zugänglich.

• Schnell wissen, ob es sich um Schadcode handelt: Anwender erhalten in Echtzeit ein Ergebnis für ihre hochgeladenen Dateien.

• Flexible Bezahlung: Zahlung pro Anfrage oder über ein Abo-Modell.

• Anpassungen: G DATA Verdict-as-a-Service lässt sich auf individuelle Anforderungen anpassen, um die Lösung so sicher und komfortabel wie möglich zu gestalten.

Be the first to comment