Hacker verwenden offenbar eine neue Methode, um bösartigen Code zu verbergen. Sie schreiben das Script mit Morsezeichen. [...]

Eine Gruppe von Hackern hat begonnen, das Morsealphabet zu verwenden, um bösartigen Code zu verbergen. Die Methode ermöglicht es, verschiedene Kontrollmechanismen von Security-Lösungen zu umgehen.

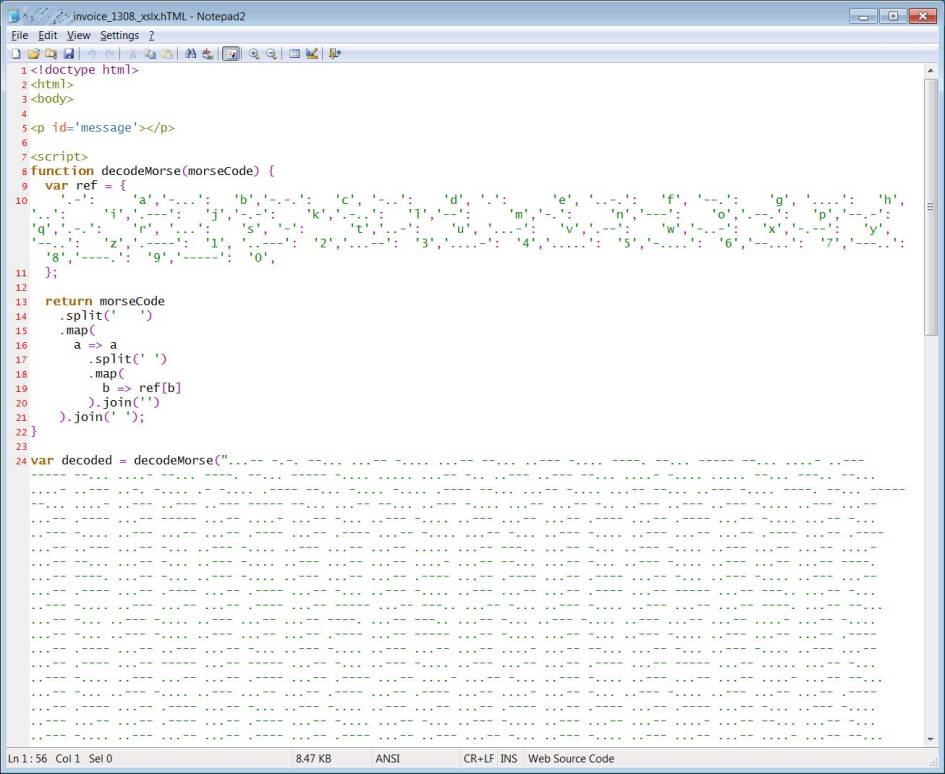

Gemorst wird im Rahmen eines Phishing-Angriffs. Dabei wird zunächst eine E-Mail mit einem Anhang gesendet, bei dem es sich angeblich um ein wichtiges Excel-Dokument handelt. Tatsächlich entpuppt sich die Datei als HTML-Dokument. Dieses enthält dann ein Javascript, in dem die Buchstaben durch die entsprechenden Morsezeichen ersetzt wurden, also „a“ durch „.-„, „b“ mit „-…“ und so weiter.

Durch Öffnen des Dokuments wird der Morsecode dann automatisch in eine hexadezimale Zeichenfolge konvertiert. Anschließend wird eine gefälschte Office-365-Anmeldeseite angezeigt, wobei die Nutzer aufgefordert werden, ihre Zugangsdaten einzugeben. Dadurch landen dann Benutzername und Kennwort bei den Hackern.

Dass die neue Methode eine gewisse Erfolgsquote aufweist, berichtet Bleepingcomputer. Denn laut der Seite wurden in den vergangenen Tagen mindestens elf Unternehmen auf diese Weise angegriffen: SGS, Dimensional, Metrohm, SBI (Mauritius) Ltd., NUOVO IMAIE, Bridgestone, Cargeas, ODDO BHF Asset Management, Dea Capital, Equinti und Capital Four.

Doppelte Dateierweiterung als Erkennungsmöglichkeit

Der im oben beschriebenen Phishing-Versuch beschriebene gefährliche Anhang lässt sich unter anderem daran erkennen, dass er doppelte Dateierweiterungen enthält. Das Dokument endet also auf „.xlsx.html“. Da jedoch viele Nutzer die Anzeige von Dateinamenerweiterungen nicht aktiviert haben, ist nur „.xlsx“ sichtbar, nicht aber „.html“. Es ist daher eine gute Idee, die entsprechende Einstellung in Windows zu ändern.

Be the first to comment