Die Instagram-App birgt auch gewisse Gefahren wie problematische Kommentare, Mobbing oder den Datenhunger der zu Facebook gehörenden App. [...]

Falls an Ostern wieder persönliche Treffen ausfallen, werden die Social-Media-Zahlen weiterhin stark steigen. Die zu Facebook gehörende Instagram-App verbucht laut Statistik (Stand: Februar 2021) mit rund 21,5 Millionen derzeit die höchsten Downloadzahlen in der Kategorie «Social» im Google Play Store.

Nicht nur bei den Erwachsenen, auch bei Kindern und Jugendlichen ist Insta beliebt. Oft wird die App bereits von Kindern verwendet. Laut Nutzungsbedingungen liegt das Mindestalter bei 13 Jahren. Allerdings kann dies umgangen werden, denn man wird zwar beim Anlegen eines Instagram-Profils nach dem Alter gefragt, eine Verifikation gibt es aber nicht.

Wenn der Nachwuchs Stories, Bilder und Videos auf Instagram postet, sollten Eltern die Risiken für Kinder und Jugendliche im Auge behalten, schreibt Sicherheitsproduktentwickler Eset in einer Mitteilung.

Demnach haben erst kürzlich Datenschutzexperten bestätigt, dass Instagram zu einer der datenhungrigsten Apps gehört und fast 80 Prozent der gesammelten Informationen wie Einkäufe, Standort, Kontaktdetails und mehr mit Drittanbietern teilt.

Instagram ist nicht nur eine Plattform, um sich in Szene zu setzen, seine Kreativität auszuleben oder für die Selbstvermarktung. Auch auf der Facebook-Plattform gibt es unangemessene Inhalte wie problematische Kommentare, Mobbing, Datenschutzlücken und Urheberrechtsverletzungen.

Darauf sollten Eltern achten

Laut Eset sollen Eltern auf folgendes achten:

- Familienprofil als Einstieg: Wenn sich das Kind mit dem eigenen Konto anmelden darf, sollten Eltern laufend einen Blick auf die Aktivitäten werfen.

- App-Rechte genau anschauen: Überprüfen Sie genau, welche Zugriffsrechte die Insta-App fordert. Schauen Sie sich zudem im Downloadbereich die App-Bewertungen an.

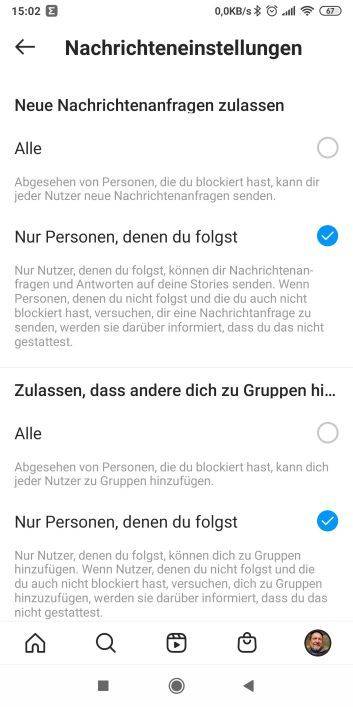

- Privatsphäre-Einstellungen überprüfen: Stellen Sie das Instagram-Profil auf «privat». Kinder sollten bei der Anmeldung einen Nickname verwenden.

- Achtung Crossposting: Wer Inhalte auf Insta teilt, teilt diese oft gleich auch mit der Facebook- und Twitter-Community. Sie können die Verknüpfung der Accounts unter Optionen unterbinden.

- Passwort: Verwenden Sie ein sicheres Passwort, das nur für Instagram benutzt wird.

- Urheberrechts- und Persönlichkeitsverletzungen meiden: Erklären Sie Ihrem Kind, dass fremde Bilder und Videos tabu sind und Bilder und Videos nicht ohne Erlaubnis der abgebildeten Personen gepostet werden dürfen.

- Problematische Inhalte meiden: Besprechen Sie mit Ihrem Kind, dass bei unangemessenen Bildern und Videos der Nachwuchs einen Screenshot davon machen soll. Anschließend soll er die Eltern informieren. Der Kontakt und die Nutzerkommentare auf dem eigenen Profil sollten blockiert werden.

Weitere Tipps und Einstellungsmöglichkeiten finden Sie unter saferkidsonline.eset.com.

Be the first to comment