Laut 2024 IOT Security Landscape Report Hardware verfügt jeder Smart-Home-Haushalt durchschnittlich über 21 Geräte mit Internet-Konnektivität. Hardware im Heimnetz mit Internetkonnektivität ist im Schnitt mehr als zehn Angriffen täglich ausgesetzt. [...]

Hacker finden im Internet of Things eine heterogene und dynamisch wachsende Angriffsfläche auf Heimnetzwerke. Einen Status der Bedrohungen liefern Bitdefender und Netgear in dem nun vorgestellten 2024 IOT Security Landscape Report. Die Gefahr wächst: Hardware im Heimnetz mit Internetkonnektivität ist im Schnitt mehr als zehn Angriffen täglich ausgesetzt. Jeder Smart-Home-Haushalt verfügt durchschnittlich über 21 Geräte mit Internet-Konnektivität.

Intelligente Hausnetzwerke stellen aufgrund schwacher IT-Sicherheitsmaßnahmen ein hohes Sicherheitsrisiko dar. Hacker können die vollständige Kontrolle über die Geräte mit Internetkonnektivität erlangen und Zugriff auf persönliche Informationen erhalten. Mit Scanner Tools suchen sie automatisiert nach verwundbaren Geräten. Dabei suchen sie nicht nach einzelnen Nutzern, sondern automatisiert nach Schwachstellen: Die Einschätzung, man sei für die Hacker zu unwichtig, ist daher ein Irrglaube, der Verbraucher in falsche Sicherheit wiegt. Doch auch Unternehmen sind durch die neue hybride Arbeitswelt mit Wechsel zwischen Home Office und Büro bedroht. Sie sollten daher strikter Regeln für die IoT-Sicherheitspraxis definieren.

Der Report basiert auf den Telemetriedaten von rund 3,8 Millionen Smart Homes, welche die Bitdefender-basierte NETGEAR-Armor-Lösung für sicheres WLAN schützt. Die Daten legen ausgenutzte Schwachstellen auf und geben Informationen über die Frequenz und Art von Angriffen. Die ausgewerteten Daten stammen aus dem Jahr 2023. Analysten schätzen die Gesamtzahl der mit dem Internet verbundenen IoT-Geräte mittlerweile auf 15 Milliarden.

Die wichtigsten Ergebnisse des Reports

Ständig wachsende Angriffsfläche: Im Schnitt verfügt jeder der 3,8 Millionen Smart-Home-Haushalte über 21 an das Internet gebundene Geräte. Auf diesen rund 50 Millionen Geräten blockieren die Bitdefender-Smart-Home-Sicherheitslösungen täglich rund 2,5 Millionen Bedrohungen – rund 1.736 Bedrohungen pro Minute. Jedes Gerät verzeichnet täglich im Schnitt mehr als zehn Attacken. Die Angriffsfläche ist heterogen und besteht nicht nur aus Smart TV oder Streaming-Gerät (27 Prozent), Smartphone/Tablet (28 Prozent) oder PC/Notebook (12 Prozent), sondern zu 31 Prozent auch aus anderen IoT-Geräten wie intelligenten Schaltern, Glühbirnen, Laufbändern oder gar vernetzten Aquarien.

Die Lücken sind bekannt: 99.3 Prozent aller Angriffe zielen auf bekannte und eigentlich durch verfügbare Updates geschlossene CVE-Schwachstellen. Das Patchen und der Check, ob Geräte auch wirklich mit der aktuellen Softwareversion laufen, ist also zentral für die Smart-Home- und Home-Office-Sicherheit. Nur ganze 0,2 Prozent der Angriffe gehen auf schwache Passwörter zurück, 0,4 Prozent nutzen eine Authentifikation im Klartext aus.

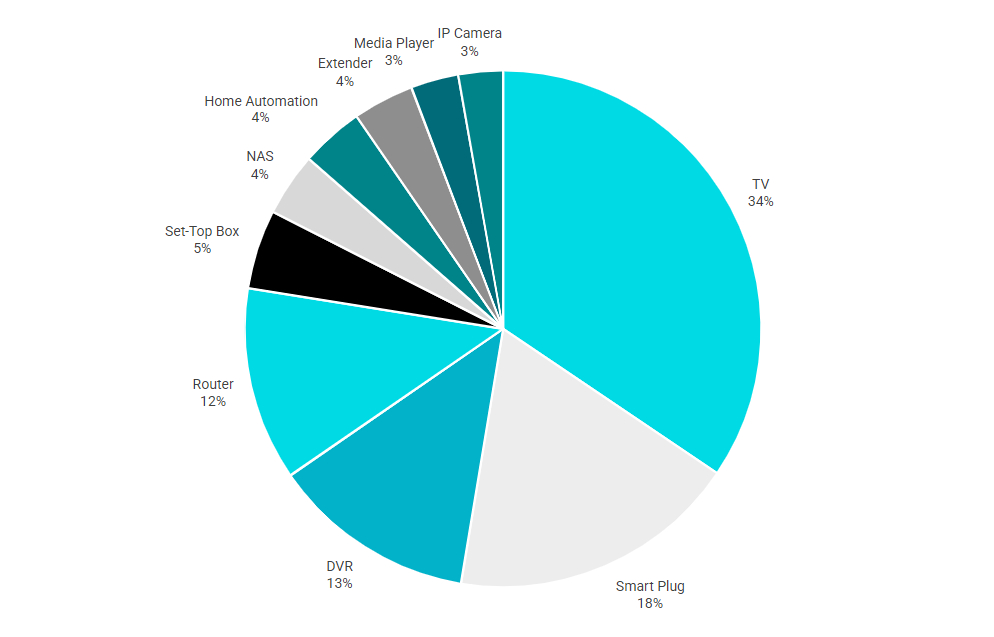

Smart TVs mit den meisten Schwachstellen: Smart TVs verzeichnen 34 Prozent aller gefundenen Schwachstellen und liegen damit an der Spitze noch vor Smart Plugs mit 18 Prozent und digitalen Videorekordern mit 13 Prozent. Verbraucher setzen diese Geräte lange ein, während Hersteller die Tendenz haben, den Support auch solcher Geräte zu stoppen, die noch eine geraume Zeit im Einsatz sind. Später neu entdeckte Schwachstellen werden also nicht geschlossen. Obwohl absolut gesehen weniger TV-Sets in den Haushalten vorhanden sind als Router oder IP-Kameras, weisen die TV-Geräte offenbar durch ihre komplexen Funktionalitäten eine größere Zahl von Schwachstellen und Herausforderungen an die Sicherheit pro Gerät auf. Die hohe Summe unterstreicht die Wichtigkeit von strengen IT-Sicherheitsmaßregeln in solchen Geräten. Denn diese Hardware ermöglicht oft auch den Zugang auf sensible Informationen und ist während ihrer sehr langen Lebenszeit an das ganze Heimnetz samt NAS-Hardware oder anderer Speichermedien angebunden.

Smart TVs – die Gerätekategorie mit dem höchsten Anteil verwundbarer Geräte: 31 Prozent aller Smart TVs weisen Schwachstellen auf. Damit liegt diese Gerätekategorie vor Routern (24 Prozent) und IP-Kameras mit 12 Prozent. Schwachstellen können dabei viele Gründe haben: Nicht durchgeführte Updates, veraltete Betriebssysteme, beendeter Herstellersupport und viele mehr. Die Gründe für die Risikolage bei Smart TVs wurden schon erwähnt. Das Sicherheitsrisiko von intelligenten Steckdosen (sechs Prozent) und digitalen Video-Recordern (sieben Prozent) ist nicht zu unterschätzen. Denn diese Geräte sind weit verbreitet. Die hohe Sicherheit von NAS (vier Prozent) oder Set-Top-Boxen (zwei Prozent) zeigt die Wirksamkeit von gerätespezifischen Ansätzen, um potenzielle Risiken zu mindern und Nutzerdaten sowie Privatsphäre zu schützen. Industrienormen wie standardisierte Sicherheitsprotokolle oder Zertifikationen erhöhen die Sicherheit – etwa bei Lösungen zur Home Automation.

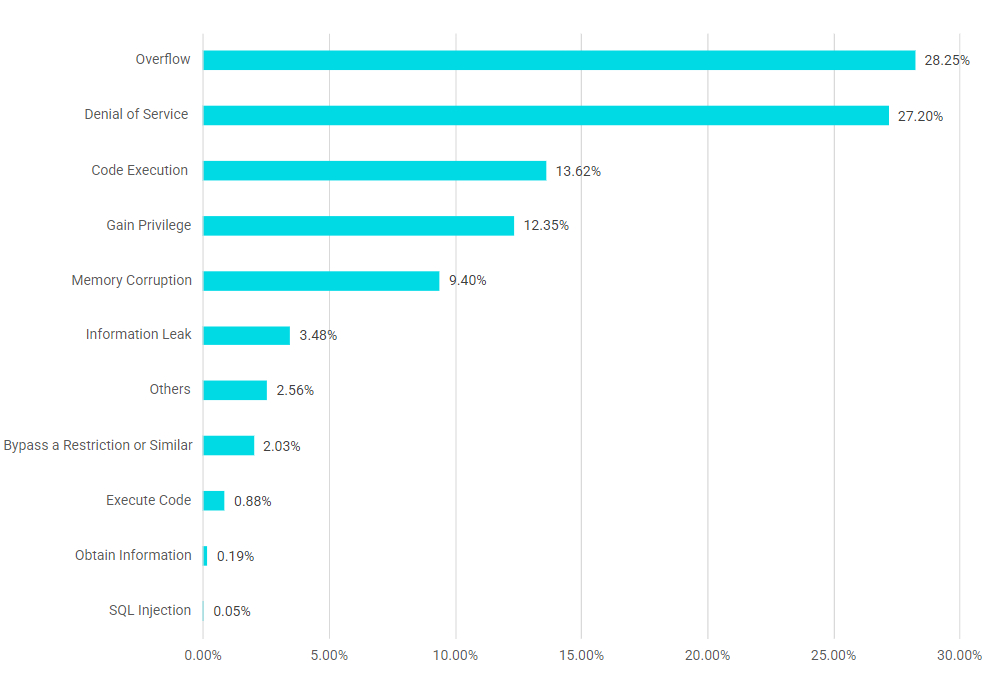

Buffer Overflow und Denial of Service vor Ausführung von Schadcode: Schwachstellen, die einen Buffer Overflow ausnutzen (28,3 Prozent) überwiegen vor Denial-of-Service-Attacken (27,2 Prozent) und dem lokalen Ausführen von Schadcode durch einen Hacker, der sich bereits auf dem System befindet, mit 13,6 Prozent. Auch wenn Letzteres seltener vorkommt, handelt es sich um eine ernste Gefahr: Das Ausführen der eigenen Codes erlaubt den Hackern, Privilegien zu erlangen, Systeme zu kompromittieren und Daten einzusehen. Auch die Korruption von Arbeitsspeicher durch dortige Schwachstellen (9,4 Prozent) ermöglicht das Ausführen von Code. Wichtige Maßnahmen dagegen sind der Check von ausgeführtem Code, das Validieren von Input und das regelmäßige Überprüfen des Speichers. An vierter Stelle liegt das Erlangen von Privilegien (12,4 Prozent). Das Ausführen von Code per Remote-Zugriff kommt nur selten vor (0,9 Prozent).

Die zunehmenden Gefahren für das Internet der Dinge werden alle Akteure zu neuen Sicherheitsinitiativen antreiben. Zu erwarten sind verstärkte Versuche, Standards für die Sicherheit im Internet der Dinge zu entwickeln. Notwendig ist auch eine größere Aufmerksamkeit auf die Supply Chain – und damit auf die Komponenten sowie Dienste von Drittanbietern. Das Bewerten von Zulieferern, Sicherheitsüberprüfungen und eine transparente Lieferkette sollen die Sicherheit während des ganzen Lebenszyklus erhöhen. Dafür können Boot-Prozesse abgesichert, Codes überprüft und die Integrität der Firmware besser überprüft werden.

Tipps zur IoT-Sicherheit

- Anwender müssen wissen, welche IoT-Geräte in ihrem Netz aktiv sind, diese immer auf aktuellem Software-Stand halten und sofort patchen.

- Geräte, die – etwa durch beendetem Support – veraltet sind, sollten ersetzt werden.

- Intelligente Geräte sollten in ein dediziertes Gastnetzwerk verschoben werden, um sie vom Hauptnetz zu isolieren.

- Router und Gateways sollten immer über eingebaute Sicherheitsfunktionalitäten verfügen.

- LAN-Hardware sollte nur wenn nötig mit dem Internet in Verbindung stehen.

Be the first to comment