Palo Alto Networks und sein Forschungsteam UNIT 42 haben soeben den IoT Threat Report 2020 vorgestellt. Der aktuelle Bericht zeigt Risiken in der IoT-Bedrohungslandschaft Risiken für die Unternehmens-IT und für Gesundheitseinrichtungen und welche IoT-Geräte am anfälligsten für Angriffe sind. [...]

Gartner schätzte die Zahl der zum Jahresende 2019 eingesetzten IoT-Endpunkte auf 4,8 Milliarden, was einer Zunahme um 21,5 Prozent gegenüber 2018 entspricht. Während das Internet-der-Dinge die Tür für innovative neue Ansätze und Dienste in allen Branchen öffnet, birgt es auch neue Risiken für die Cybersicherheit.

Um den aktuellen Stand der IoT-Bedrohungslandschaft zu bewerten, analysierte das Unit-42-Team Sicherheitsvorfälle in den Jahren 2018 und 2019 mit dem IoT-Sicherheitsprodukt Zingbox von Palo Alto Networks, das 1,2 Millionen IoT-Geräte an Tausenden physischen Standorten von Unternehmen und Gesundheitseinrichtungen in den USA erfasste.

Unit 42 stellte fest, dass die allgemeine Sicherheitslage bei IoT-Geräten schlechter wird, wodurch Unternehmen anfällig werden für neue gezielte IoT-Malware sowie für ältere Angriffstechniken, die IT-Teams schon lange vergessen haben. Der Bericht beschreibt das Ausmaß der IoT-Bedrohungslandschaft, welche IoT-Geräte am anfälligsten sind, die wichtigsten IoT-Bedrohungen und die möglichen nächsten Schritte zur sofortigen Reduzierung des IoT-Risikos.

IoT-Geräte sind unverschlüsselt und ungesichert

98 Prozent des gesamten IoT-Geräteverkehrs sind unverschlüsselt, wodurch persönliche und vertrauliche Daten im Netzwerk offengelegt werden. Angreifer, denen es – am häufigsten durch Phishing-Angriffe – gelingt, die erste Verteidigungslinie erfolgreich zu umgehen, richten eine Command-and-Control-Struktur (C2) ein. Damit sind sie in der Lage, unverschlüsselten Netzwerkverkehr abzuhören, persönliche oder vertrauliche Informationen zu sammeln und diese Daten dann im Darknet gewinnbringend zu nutzen.

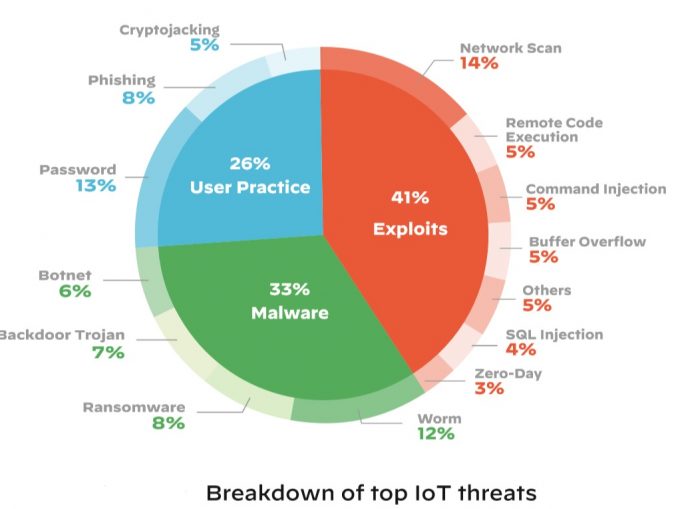

57 Prozent der IoT-Geräte sind anfällig für Angriffe mittlerer oder hoher Schwere, was das IoT zu einem relativ leichten Ziel für Angreifer macht. Aufgrund des allgemein niedrigen Patch-Levels von IoT-Geräten sind die häufigsten Angriffe Exploits über seit langem bekannte Schwachstellen und Passwortangriffe mit Standard-Gerätepasswörtern.

Auf IoMT-Geräten läuft veraltete Software

83 Prozent der medizinischen Bildgebungsgeräte laufen auf herstellerseitig nicht mehr unterstützten Betriebssystemen. Dies entspricht einer Zunahme von 56 Prozent gegenüber 2018, was vor allem darauf zurückzuführen ist, dass das Betriebssystem Windows 7 das Ende seiner Lebensdauer erreicht hat. Diese allgemeine Verschlechterung der Sicherheitslage öffnet die Tür für neue Angriffe wie Cryptojacking (das von 0 Prozent im Jahr 2017 auf 5 Prozent im Jahr 2019 gestiegen ist) und bringt längst vergessene Angriffe wie Conficker zurück, gegen die IT-Teams zuvor lange Zeit immun waren.

Die Geräte des Internets der medizinischen Dinge (IoMT) mit den meisten Sicherheitsproblemen sind bildgebende Systeme, die einen kritischen Teil des klinischen Arbeitsablaufs darstellen. Im Gesundheitswesen entfallen 51 Prozent der Bedrohungen auf bildgebende Geräte. Diese Bedrohungen stören die Versorgungsqualität und ermöglichen es Angreifern, auf den Geräten gespeicherte Patientendaten zu exfiltrieren.

Gesundheitswesen weist schlechte Netzwerksicherheitshygiene auf

72 Prozent der VLANs im Gesundheitswesen mixen IoT- und IT–Ressourcen, wodurch sich Malware von den Computern der Benutzer auf gefährdete IoT-Geräte im selben Netzwerk verbreiten kann. Bei 41 Prozent der Angriffe nutzen die Akteure Schwachstellen von Geräten aus. Bei IT-gestützten Angriffen scannen sie mit dem Netzwerk verbundene Geräte und versuchen, bekannte Schwachstellen auszunutzen. Unit 42 beobachtete eine Verlagerung von IoT-Botnets, die Denial-of-Service-Angriffe durchführen, hin zu raffinierteren Angriffen, die auf Patientendaten, Unternehmensdaten und im Falle von Ransomware auf finanziellen Gewinn durch Lösegeldzahlungen abzielen.

IoT-orientierte Cyberangriffe nehmen veraltete Protokolle ins Visier

Es gibt eine Entwicklung von Bedrohungen, die auf IoT-Geräte abzielen und neue Techniken wie Peer-to-Peer-C2-Kommunikation und wurmartige Funktionen zur Selbstverbreitung nutzen. Die Angreifer erkennen die Schwachstellen jahrzehntelang bestehender OT-Protokolle, wie z.B. DICOM, und sind in der Lage, kritische Geschäftsfunktionen zu stören.

Be the first to comment