Emotet gilt als eine der gefährlichsten Bedrohungen durch Schadsoftware weltweit und verursacht durch das Nachladen weiterer Schadprogramme aktuell hohe Schäden. Obwohl Emotet bereits seit Monaten bekannt ist, sind viele Unternehmen nach wie vor nicht in der Lage, die Bedrohung abzuwehren.Ein Kommentar von Markus Auer, Regional Manager Central Europe bei ThreatQuotient, [...]

Gängige Abwehrtools sind meistens machtlos, da sich Emotet wie viele andere moderne Schadprogramme immer wieder selbst modifiziert und tiefgreifende Änderungen am infizierten System vornimmt. Bereinigungsversuche bleiben in der Regel erfolglos und bergen die Gefahr, dass Teile der Malware auf dem System verbleiben. Einmal infizierte Systeme sind daher grundsätzlich als vollständig kompromittiert zu betrachten und müssen neu aufgesetzt werden. Laut BSI gibt es mehrere Fälle, bei denen es zu Produktionsausfällen kam und ganze Unternehmensnetzwerke zusammengebrochen sind.

Das Problem ist, dass viele Organisationen verfügbare Informationen zu Schädlingen nicht schnell genug in ihre IT-Infrastruktur einspeisen können. Bis IT-Teams oder Sicherheitsbeauftragte Details analysiert und Schutzmechanismen neu ausgerichtet haben, hat sich die Bedrohungslage bereits wieder verändert. Das ist gerade bei Unternehmen mit hohem Sicherheitsanspruch problematisch. Dieser ist oftmals mit einer großen Anzahl an Security-Tools verbunden, die dementsprechend von den IT-Fachkräften verwaltet werden müssen.

Das BSI (das deutsche Bundesamt für Sicherheit, Anm.) sieht Handlungsbedarf. Unternehmen müssen ihre Sicherheitsteams entlasten, damit Angriffe entdeckt und bereinigt werden können. Manuelle Prozesse sind diesbezüglich aber nicht mehr zeitgemäß und führen durch die große Masse an zielgerichteten Attacken schnell zu einer Überlastung. Automatisierung ist gerade beim Umgang mit Cyberattacken ein schwieriges Thema – schließlich ist eine Plattform mit vielen kritischen Assets verbunden. Man muss aber bedenken: Jeder Sicherheitsvorfall weltweit liefert Hunderte von Indicators of Compromise (IOCs). Dabei geht es nicht nur um Malware-Signaturen, sondern auch um verbundene Registrierungsschlüssel, Hash-Werte und Kommunikationswege wie URLs oder E-Mail-Adressen.

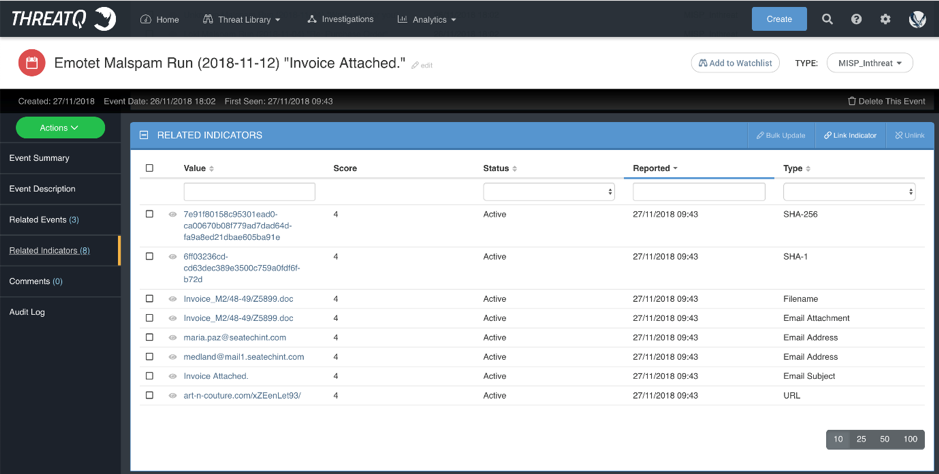

Um auf eine Gefahr wie Emotet umgehend reagieren zu können, ist es deshalb sinnvoll, eine eigene Threat Intelligence Library aufzubauen. Diese bündelt und analysiert alle Bedrohungsinformationen. Neben der Aufarbeitung von kommerziellen Informationen dürfen auch andere Quellen, wie frei verfügbare Threat Feeds nicht exkludiert werden. Außerdem können eigeneSIEM-Protokolldaten (Security Information and Event Management) automatisch mit einbezogen werden. Hierbei ist es essentiell, Indikatoren so schnell wie möglich zu erhalten.

Eine Bedrohungsbibliothek schafft die Schnittstelle zwischen aktuellen Bedrohungen aus dem Cyberraum und der individuellen IT-Landschaft eines Unternehmens. Dadurch können IT-Verantwortliche schneller reagieren und Gefahren genau einschätzen. Erfasste IoCs können so schnell in die eigene Security Infrastruktur eingespeist werden. Im Fall Emotet ist es möglich, beispielsweise Domänen und E-Mail-Adressen auf eine Blacklist zu setzen, um eine ungewollte Kommunikation bereits im Vorfeld zu unterbinden, oder Hash-Werte an die Endpoint-Protection Lösung zu leiten, um bereits infizierte Systeme schnell zu erkennen.

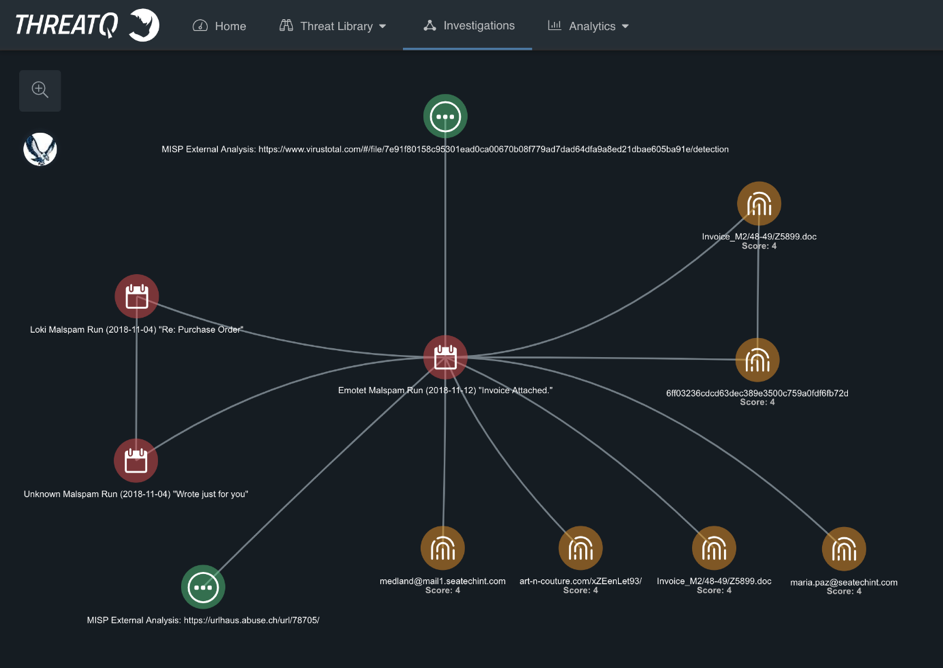

Zudem müssen Security-, und Malware-Analysten sowie Threat Huntern Mittel an die Hand gegeben werden, Vorfälle im eigenen Unternehmen effizient zu analysieren. Eine grafische Kollaborationsplattform hilft Zusammenhänge zu erkennen und daraus schnellstmöglich Maßnahmen abzuleiten.

Organisationen müssen verstehen, dass der richtige Umgang mit der veränderten Gefahrenlage eine Schlüsselkompetenz ist. Hier entscheidet sich, wer wirklich von der Digitalisierung nachhaltig profitierten kann. Ein Unternehmen, das die IT nicht auf ein sicheres Fundament stellt, wird später mit Sicherheit große Probleme haben. Wirtschaftsunternehmen müssen hier eine Vorreiterrolle einnehmen. Speziell der Aufbau einer Threat Intelligence-Plattform sollte auf der Agenda stehen.

*Der Autor Markus Auer ist Regional Manager Central Europe bei ThreatQuotient.

Be the first to comment