Der Einsatz von künstlicher Intelligenz hebt Cyberattacken 2023 auf ein neues Level. Welche Angriffe haben die DACH-Region in diesem Jahr besonders getroffen? Was kann die Branche 2024 erwarten? [...]

Mit der jüngsten Warnung spricht das Bundesamt für Sicherheit in der Informationstechnik (BSI) eine klare Sprache: Die Bedrohung im Cyberraum ist aktuell so hoch wie nie zuvor. Neben den verstärkten Angriffen auf kritische Infrastrukturen wie Energie, Flughäfen, Behörden und Krankenhäuser hat vor allem die Quantität der Angriffe durch den Einsatz von künstlicher Intelligenz im Jahr 2023 zugenommen. Folgende Auflistung zeigt, wie vielfältig die digitale Bedrohungslage in diesem Jahr war.

– Januar: Bis zu 37 Mio. Kundendaten werden bei T-Mobilie US durch einen verhängnisvollen Datendiebstahl entwendet.

– April: Während des Frühjahres trafen DDoS-Attacken – wahrscheinlich ausgehend von der HackergruppeNoName057 – etliche Ziele der kritischen Infrastruktur. Darunter Webseiten von Vattenfall, RWE und EnBW (Energie), polizeilichen Stellen in bspw. Niedersachsen und Thüringen, aber auch Transportservices wie DB Cargo.

– Juli: DACH-weit werden hunderte von Unternehmen über eine Zero-Day-Sicherheitslücke in der Datenaustauschsoftware MOVEit, Opfer eines breit angelegten Hackerangriffs. Das Ausmaß dieses Angriffs auf die Lieferkette ist noch nicht endgültig abzuschätzen.

– August: Mit 398 Mio. Anfragen pro Sekunde verzeichnet Google Cloud die weltweit jemals größte gemessene DDoS-Attacke in der Geschichte.

– Oktober: Durch eine professionelle Ransomware-Attacke gegen die Hotelkette Motel One, werden laut Bekennerschreiber der verantwortlichen Hacker bis zu 24 Mio. Daten illegal erbeutet.

Hacker-Kollektive verbinden sich und haben der NATO den Krieg erklärt

Was dieses Jahr hinzukommt: Ein weiterer besorgniserregender Trend ist der Zusammenschluss der Hacker, die erkannt haben, dass sie im Kollektiv durch gebündelte Angriffskapazitäten noch mehr Schäden anrichten können. Dezentral organisierte Hackergruppen wie „REvil“, „Killnet“ und die seit Beginn des Jahres aktiven Hacktivisten „Anonymous Sudan“ haben sich zum „Darknet Parliament“, zusammengeschlossen.

Killnet & Co. haben der NATO inzwischen offen den Krieg erklärt und zielen auf deren kritische Infrastrukturen. Die deutliche Zunahme politisch motivierter Cyberangriffe ist einer der beunruhigenden Trends des IT-Sicherheitsjahres 2023, der 2024 an Schärfe gewinnen könnte.

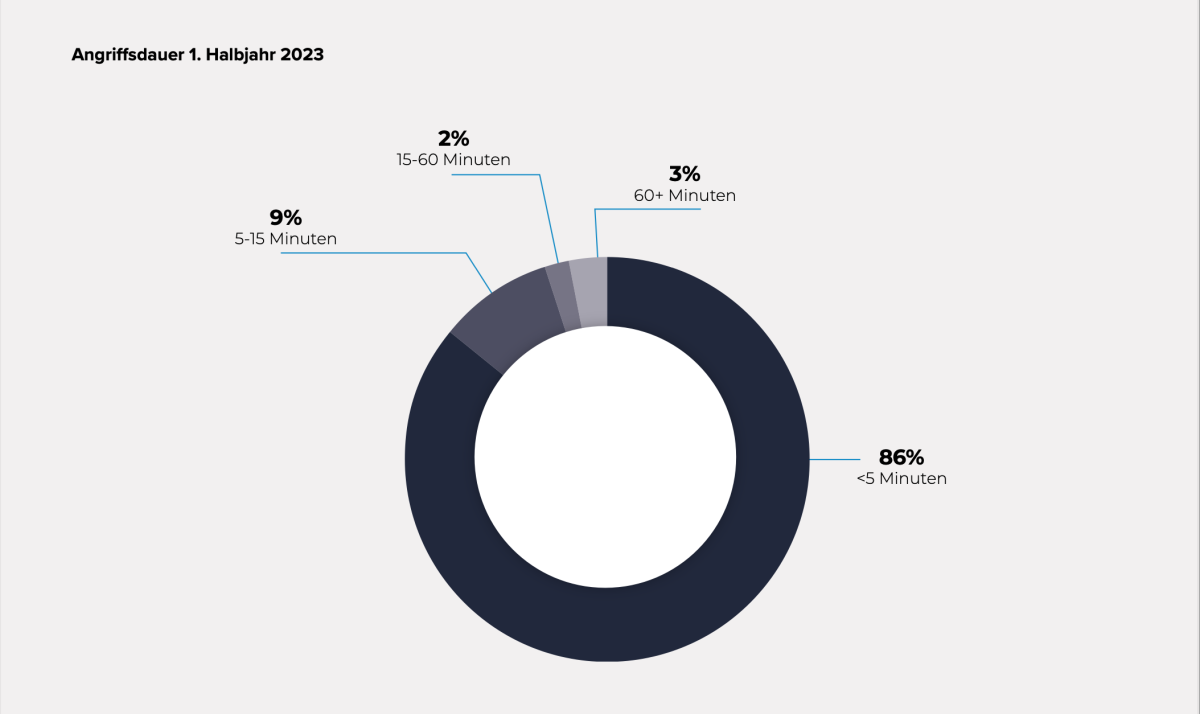

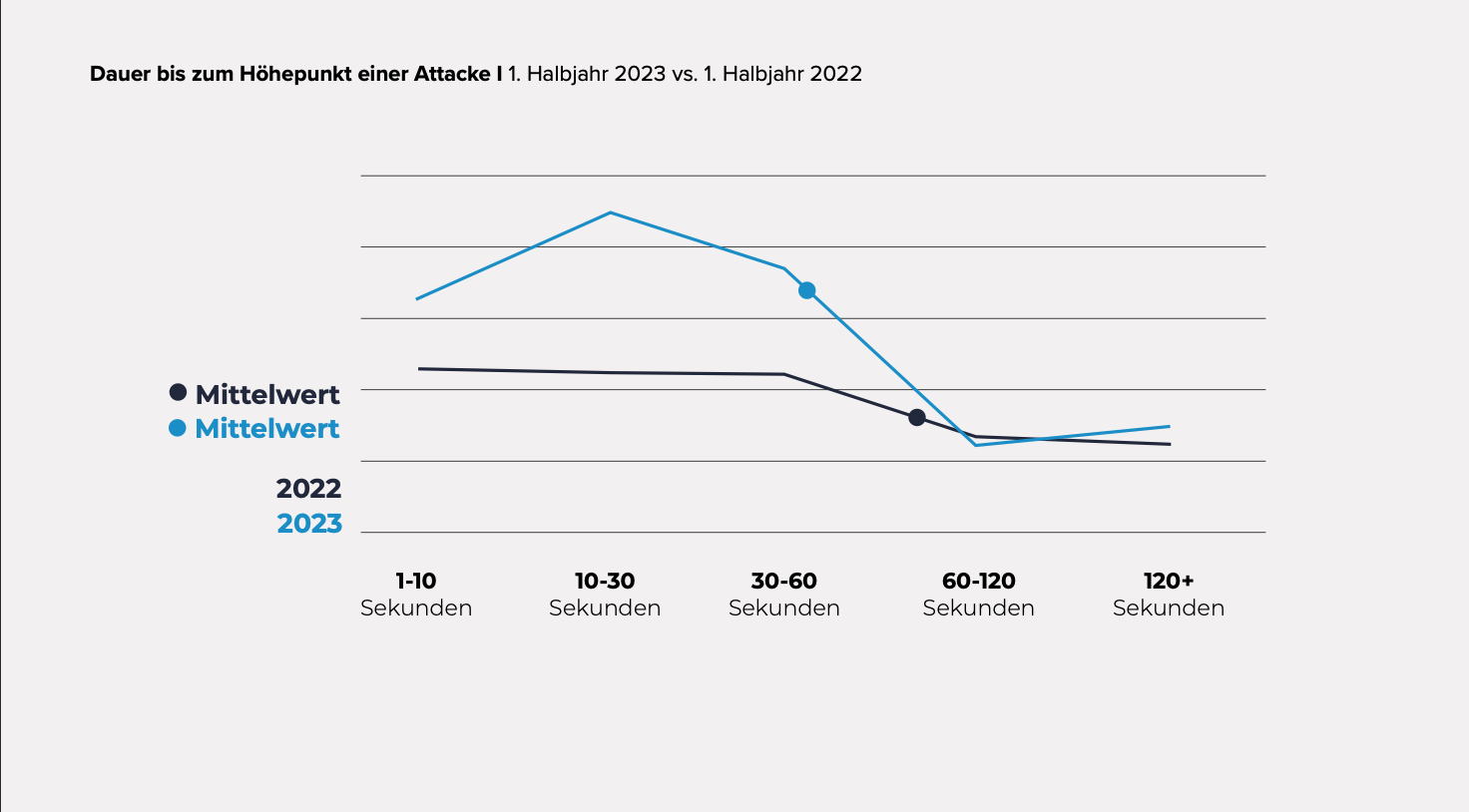

Daten von Link11 zeigen: DDoS-Attacken haben im ersten Halbjahr 2023 im Vergleich zum Vorjahreszeitraum um mehr als 70 Prozent zugenommen – und sind zugleich immer ausgefeilter geworden. Bei diesen „Distributed Denial of Services“-Angriffen ist das Ziel der Hacker, Server mittels verteilter, meist gekaperter Ressourcen gezielt zu überlasten.

Angriffe 2023: Behörden, Hotels oder Mobilfunkdienstleister im Fadenkreuz

Die Liste der IT-Angriffe 2023 ist schier endlos: Besonders großen Schaden angerichtet hat etwa der Diebstahl von 37 Millionen Daten von Kunden der US-Tochter von T-Mobile. Kritische Infrastrukturen sind über das ganze Jahr in der DACH-Region Opfer von DDoS-Attacken meist pro-russischer Hacker geworden. Ihr Ziel: Die Verunsicherung westlicher Gesellschaften durch digitale Kriegsführung.

Lange Zeit ruhig schlafen konnten auch die Chefs bei „Motel One“ nicht: Nach einem Hackerangriff auf die Hotelkette waren Millionen Namen und Reisedaten von Gästen online zu finden. Sechs Terabyte sensible Daten wurden laut dem Unternehmen gestohlen – darunter auch Kreditkartendaten. Das ist ein harter Schlag für ein Unternehmen, dem teils sensible Daten übertragen wurden.

Richtig ist: Eine hundertprozentige Sicherheit gegen Angriffe auf IT-Infrastrukturen und softwaregesteuerte Geräte kann es in einer immer stärker vernetzten Gesellschaft kaum geben. Den besten Schutz bietet eine ausgeprägte Cyber-Resilienz.

Dabei geht es darum, die Widerstandsfähigkeit der eigenen IT zu erhöhen und Angriffen besser begegnen zu können sowie im Schadensfall mit dem richtigen Krisenmanagement zu reagieren. Neben einem integrierten IT-Sicherheitskonzept könnte die Einführung eines automatisierten DDoS-Schutzes mit vertraglich vereinbarter Reaktionszeit (Time to Mitigate, TTM) mehr Schutz für Netzwerkinfrastrukturen bieten. Die TTM beschreibt den Zeitraum für die erfolgte Abwehr einer Attacke. Je kürzer die TTM ausfällt, desto besser.

Die gute Nachricht: Digitale Resilienz ist möglich – auch 2024

Ebenfalls erhöhen Cloud-Lösungen das reale Sicherheits-Level: Sie bieten mehrere Vorteile im Kampf gegen Hacker, weil sie nicht nur die Unterbrechung von Geschäftsprozessen vermeiden. Parallel sind sie skalierbar, rund um die Uhr im Einsatz und damit up to date.

Unternehmen müssen ihre IT-Systeme so steuern, dass ein immer wahrscheinlich werdender Angriff nur minimale Auswirkungen hat und sensible Teile des Netzwerks nicht erreichen kann. Jede Firma muss wissen: Es wird sie treffen – die Frage ist nur, wann und in welchem Ausmaß. Die Antwort auf die letzte Frage haben die Unternehmen dabei maßgeblich selbst in der Hand.

Sie sollten zeitgleich das Sicherheitsbewusstsein der Beschäftigten schärfen und auf dem neuesten Stand halten, um die immer häufigeren und neuartigen Angriffe frühzeitig in den Griff zu bekommen. 2024 hat noch nicht begonnen und die Gefahren mithilfe KI-generierter Phishing-Mails nehmen bereits zu.So viel ist klar: Die IT-Angriffswelle dürfte noch heftiger werden. Die Zeit der Einzeltäter, die es auf das schnelle Geld abgesehen haben, scheint auszulaufen. Stattdessen treten verstärkt staatlich subventionierte und politisch motivierte Hackergruppen in Erscheinung sowie gut organisierte und dezentral agierende Cyberkriminelle. Diese zum Teil großen Hacker-Netzwerke mit geopolitischen Motiven fräsen an den Grundfesten der IT-Systeme des Westens. Ihre Zerstörungswut und Zerstörungskraft sind auch dank des Fortschritts der künstlichen Intelligenz, die etwa beim Programmieren immense Zeitvorteile bringt, immer größer. Darauf gilt es sich einzustellen.

*Die Autorin Lisa Fröhlich ist Unternehmenssprecherin bei Link11.

Be the first to comment