Durch die zunehmende Konvergenz zwischen IT- und industriellen Netzwerken besteht auch für Produktionsanlagen die Gefahr einer massiven Störung, wenn Angriffe auf IT-Systeme auch auf Produktionsstätten überspringen. [...]

Ende Januar wurde eine neue Art der Ransomware Snake identifiziert, die vermeintlich eine Kill-List zur Lahmlegung bestimmter ICS-Prozesse enthielt. Ersten Untersuchungen gemäß sei sie darauf angelegt, industrielle Prozesse zu stören, indem sie direkt auf die Ausrüstung des industriellen Kontrollsystems (ICS) abzielt. Sicherheitsforscher des Spezialisten für industrielle Cybersicherheit Claroty haben jetzt herausgefunden, dass dies jedoch nicht der Fall ist.

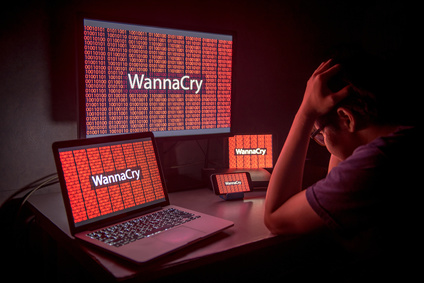

Besteht also Grund zur Entwarnung? Leider nicht, denn durch die zunehmende Konvergenz zwischen IT- und industriellen Netzwerken besteht auch hier die Gefahr einer massiven Störung, wenn Angriffe auf IT-Systeme auch auf Produktionsstätten überspringen (Spillover-Effekt). Solche Kollateralschäden konnten wir bei NotPetya und WannaCry beobachten.

Im Gegensatz zu ICS-spezifischer Malware wie Triton und Industroyer kommuniziert Snake nicht mit ICS-Geräten und ist nicht in der Lage, die Logik oder die Tag-Werte solcher Geräte zu ändern, da es die dafür erforderlichen industriellen Kommunikationsprotokolle nicht nutzt. Die starke Präsenz von ICS-Prozessen in der Snake-Kill-Liste deutet jedoch darauf hin, dass die anvisierten Ziele der Lösegeldforderung tatsächlich ICS-Prozesse sind. Der Hauptunterschied besteht darin, dass Snake nicht versucht, solche Prozesse zu unterbrechen, indem sie direkt auf ICS-Geräte abzielt, sondern ein viel breiteres Netz auswirft und auf die gesamten IT-Netzwerke von Unternehmen abzielt – von denen viele mit ICS-Netzwerken und damit Prozessen verbunden sind. Folglich ist jeder Schaden an ICS-Prozessen, der auftritt, wahrscheinlich ein Nebenprodukt der Verschlüsselung der HMI-Konfiguration durch die Lösegeldforderung und/oder anderer Arten von IT-Dateien, die für ICS-Prozesse kritisch sind.

Insofern sollte Snake/Ekans als ernste Warnung begriffen werden, dass durch die Konvergenz von IT und ICS bzw. OT ernste Sicherheitsrisiken entstanden sind. Auch wenn diese Malware nicht in der Lage ist, mit ICS-Geräten über OT-Protokolle zu kommunizieren, kann sie dennoch aufgrund der Architektur vieler IT- und ICS/OT-Netzwerke in Industrieunternehmen und kritischen Infrastrukturen die Verfügbarkeit, Sicherheit und Zuverlässigkeit von ICS-Prozessen beeinträchtigen.

Und sie ist womöglich ein Vorgeschmack auf zukünftige Entwicklungen im Bereich der industriellen Cybersicherheit: „Während die meisten Ransomware-Kampagnen sich bisher auf IT-Systeme konzentrierten, gehen wir davon aus, dass Systeme der Betriebstechnik (OT) zunehmend gefährdet sind, da Unternehmensnetzwerke mit Industrienetzwerken konvergieren und Angreifer nach alternativen Mitteln zur Erpressung von Unternehmen suchen. Anstatt Daten zu gefährden, sind neue Typen dieser Malware darauf ausgelegt, den Betrieb der Anlagen zu stören und im schlimmsten Fall auch die Sicherheit von Menschen zu gefährden“, sagt Dave Weinstein, CSO des OT-Security-Spezialisten Claroty.

Empfehlungen zur Risikominimierung

Das Claroty-Forscherteam empfiehlt folgende Schritte, um proaktiv das Risiko durch Snake, andere Ransomware oder destruktiver Malware zu reduzieren:

- Netzwerksegmentierung: Die Netzwerksegmentierung ist ein entscheidendes Element zum Schutz eines ICS-Netzwerks. Die Sicherheitsforscher empfehlen, die Kommunikation zwischen verschiedenen Netzwerksegmenten je nach Kritikalität und Nutzbarkeit einzuschränken. Dieser Ansatz trägt wesentlich dazu bei, das Ausmaß zu minimieren, in dem sich Malware und Angreifer innerhalb Ihres ICS-Netzwerks ausbreiten können.

- Datensicherheit: Häufige Backups der Daten sind unerlässlich und sollten immer offline an einem sicheren Ort aufbewahrt werden. Es kann auch vorteilhaft sein, mehrere Backups besonders sensibler Daten an verschiedenen Orten aufzubewahren sowie Backups zu testen, indem verschiedene Angriffsszenarien simuliert werden.

- Software- und Firmware-Updates: Da die Ransomware oft über Exploit-Kits verteilt wird, ist es unerlässlich, sicherzustellen, dass alle Betriebssysteme, Software-Versionen, Plugins und Browser im Netzwerk routinemäßig gepatcht und aktualisiert werden.

- Nutzer-Richtlinien: Nutzerberechtigungen sollten dringend eingeschränkt werden, indem nach einem Least-Privilege-Ansatz nur ausgewählte, vertrauenswürdige Nutzer Zugriff auf Anwendungen erhalten und diese installieren und ändern können. Auf diese Weise kann die Ausführung und/oder Verbreitung von Malware innerhalb des Netzwerkes deutlich begrenzt werden. Zudem ist es angeraten, eine Benutzerzugriffskontrolle (UAC) zu implementieren, um unberechtigte Änderungen der Benutzerrechte zu verhindern.

- Netzwerk-Management: Es ist wichtig sicherzustellen, dass die Firewalls richtig konfiguriert und aktualisiert, dass nicht verwendete Ports überwacht und geschlossen und dass nicht verwendete Protokolle blockiert werden.

Tipps für den Fall einer Ransomware-Infektion

Schaden minimieren

Identifizieren, isolieren und entfernen Sie die infizierten Assets: Die sofortige Trennung vom Netzwerk kann dazu beitragen, die Verbreitung der Ransomware auf gemeinsam genutzte Laufwerke und angeschlossene Systeme zu verhindern.

Bestimmen Sie den Infektionsvektor: Um eine saubere Wiederherstellung von Backups sicherzustellen, muss man wissen, welche Backups aus welchem Zeitraum wiederhergestellt werden müssen. Dies hängt in der Regel davon ab, wann der Ransomware-Angreifer in das Netzwerk eingedrungen ist. Es ist bekannt, dass Angreifer in Netzwerke eindringen, um eine möglichst breite Angriffsfläche zu schaffen, und zwar Tage oder sogar Wochen, bevor die Lösegeldforderung ausgeführt wird und die Verschlüsselungsphase beginnt.

Benachrichtigen Sie die Mitarbeiter: Stellen Sie sicher, dass die Mitarbeiter wissen, dass ein Ransomware-Angriff stattgefunden hat bzw. im Gange ist. Jeder Mitarbeiter muss dem Vorfallreaktionsplan gemäß handeln und damit sicherstellen, dass die Sicherheit der Daten und Anlagen gewährleistet ist bzw. wiederhergestellt wird.

Daten wiederherstellen

- Bestimmen Sie einen sicheren Zeitpunkt: Ermitteln Sie den Zeitpunkt, zu dem die Lösegeldforderung Ihr ICS-Netzwerk infiziert hat. Stellen Sie die letzten sauberen Dateien aus einem Backup kurz vor dem Infektionsdatum wieder her.

- Stellen Sie infizierte Systeme wieder her: Wenn eine Produktionsdatenbank oder industrielle Anwendung infiziert wurde, nutzen Sie Backup-Lösungen, um ein Image oder eine virtuelle Maschine innerhalb von Minuten hochzufahren und gleichzeitig Vorkehrungen zu treffen, um die Auswirkungen auf die Geschäftsprozesse zu minimieren.

Be the first to comment