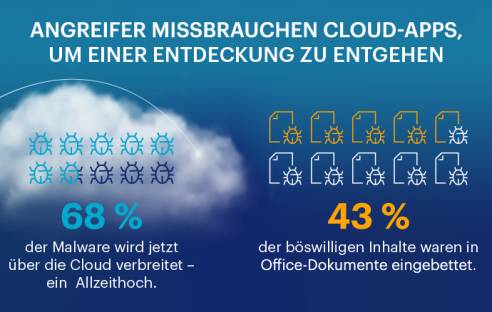

Zwei Drittel der Malware wird mittlerweile über die Cloud verbreitet, 97 Prozent der Google Workspace-Nutzer haben den Zugriff von Drittanbieter-Apps auf ihr Google-Unternehmenskonto genehmigt. [...]

Dies sind die Ergebnisse des neuen Netskope Cloud and Threat Report (Juli 2021) der Netskope Threat Labs. Der neue Report zeigt, dass Malware, die über Cloud-Anwendungen verbreitet wird, deutlich und kontinuierlich anwächst und mittlerweile für mehr als zwei Drittel der Gesamtmenge der Schadsoftware ausmacht. Hintergrund dieser Steigerung ist die anhaltende Verbreitung von Cloud-Apps in Unternehmen. In den ersten sechs Monaten des Jahres 2021 stieg die Nutzung um 22 Prozent. Im Durchschnitt verwendet ein Unternehmen mit 500 bis 2.000 Mitarbeitern inzwischen 805 verschiedene Apps und Cloud-Dienste. Dabei fallen 97 Prozent der Anwendungen in die Kategorie Schatten-IT, das heißt, ihr Einsatz ist von der IT-Abteilung weder genehmigt noch unterstützt und wird entsprechend auch nicht geschützt.

Die unkontrollierte Nutzung von Cloud-Apps ist nicht die einzige potenzielle Bedrohung, die der Bericht aufzeigt. So unterstreicht er auch die Notwendigkeit eines verstärkten Managements von unkontrollierten Cloud-Anwendungen und Infrastructure-as-a-Service (IaaS). Derzeit sind mehr als ein Drittel (35 Prozent) aller Workloads innerhalb von AWS, Azure und Google Cloud Platform uneingeschränkt für jeden im Internet einsehbar.

Be the first to comment