Im jüngsten Brand Phishing Report für das zweite Quartal 2023 von Check Point Research stehen drei der weltweit größten Technologie-Unternehmen auf den ersten drei Plätzen: Google klettert in der Liste nach oben und Apple taucht zum ersten Mal in diesem Jahr auf. [...]

Check Point Research (CPR), die Threat-Intelligence-Abteilung von Check Point® Software Technologies Ltd. (NASDAQ: CHKP), einem weltweit führenden Anbieter von Cyber-Sicherheitslösungen, hat ihren Brand Phishing Report für das zweite Quartal 2023 veröffentlicht.

Der Bericht zeigt, welche Marken im April, Mai und Juni 2023 am häufigsten von Hackern nachgeahmt wurden, um personenbezogene Daten oder Zahlungsinformationen zu stehlen.

Im letzten Quartal kletterte das globale Technologie-Unternehmen Microsoft in der Rangliste nach oben und rückte vom dritten Platz im ersten Quartal 2023 auf den ersten Platz. Auf den Technologieriesen entfielen 29 % aller Marken-Phishing-Versuche.

Dies könnte teilweise auf eine Phishing-Kampagne zurückzuführen sein, bei der Hacker die Kontoinhaber mit betrügerischen Nachrichten über ungewöhnliche Aktivitäten auf ihrem Account ansprachen.

Dem Bericht zufolge lag Google mit 19 % aller Versuche an zweiter Stelle und Apple mit 5 % aller Phishing-Vorfälle an dritter Stelle. Was die Branchen betrifft, so war der Technologie-Sektor am häufigsten betroffen, gefolgt von Banken und sozialen Netzwerken.

„Während die am häufigsten nachgeahmten Marken von Quartal zu Quartal wechseln, ändern sich die Taktiken der Cyber-Kriminellen kaum. Das liegt daran, dass sich die Methode, unsere Postfächer zu überschwemmen und uns durch die Verwendung seriöser Logos ein falsches Sicherheitsgefühl zu vermitteln, immer wieder als erfolgreich erwiesen hat“, so Omer Dembinsky, Data Group Manager bei Check Point Software Technologies.

„Deshalb müssen wir uns alle einen Moment Zeit nehmen, bevor wir auf einen Link klicken, den wir nicht kennen. Kommt uns etwas komisch vor? Ist die Grammatik schlecht, oder die Ausdrucksweise seltsam? Falls ja, dann könnte dies ein Hinweis auf eine Phishing-E-Mail sein. Für Unternehmen, die um ihre eigenen Daten und ihren Ruf besorgt sind, ist es wichtig, dass sie die richtigen Technologien nutzen, um diese E-Mails effektiv zu blockieren, bevor diese die Chance haben, ein Opfer zu täuschen.“

Bei einem Marken-Phishing-Angriff („Brand Phishing Attack“) versuchen Kriminelle, die offizielle Website einer bekannten Marke zu imitieren, indem sie einen ähnlichen Domänennamen oder eine ähnliche URL und ein Webdesign verwenden, das der echten Website ähnelt. Der Link zur gefälschten Website kann per E-Mail oder Textnachricht an die Zielpersonen gesendet werden.

Denkbar ist auch, dass ein Benutzer während des Surfens im Internet oder von einer betrügerischen mobilen Anwendung aus umgeleitet wird. Die gefälschte Website enthält oft ein Formular, mit dem die Anmeldedaten, Zahlungsdaten oder andere persönliche Informationen der Benutzer gestohlen werden sollen.

Top Phishing-Marken im 2. Quartal 2023

Nachfolgend sind die Top-Marken nach ihrem Gesamtauftritt bei Marken-Phishing-Versuchen aufgeführt:

- Microsoft (29 %)

- Google (19,5 %)

- Apple (5,2 %)

- Wells Fargo (4,2 %)

- Amazon (4 %)

- Walmart (3,9 %)

- Roblox (3,8 %)

- LinkedIn (3 %)

- Home Depot (2,5 %)

- Facebook (2,1 %)

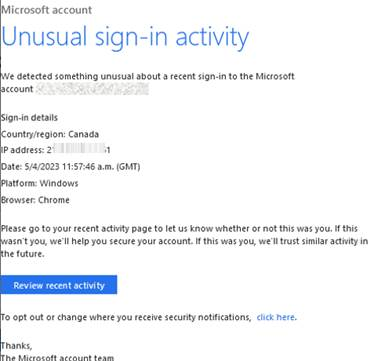

Microsoft Phishing-E-Mails – Beispiel für ungewöhnliche Aktivitäten

Im zweiten Quartal 2023 richtete sich eine Phishing-Kampagne an Inhaber von Microsoft-Konten, indem betrügerische Nachrichten über ungewöhnliche Anmeldeaktivitäten verschickt wurden. Die Kampagne umfasste falsche E-Mails, die angeblich von innerhalb des Unternehmens mit Absendernamen wie „Microsoft (at) <Firmen-Domäne>“ verschickt wurden.

Die Sender behaupteten, ungewöhnliche Anmeldeaktivitäten im Microsoft-Konto des Empfängers entdeckt zu haben. Die E-Mails enthielten Einzelheiten über die angebliche Anmeldung, wie Land/Region, IP-Adresse, Datum, Plattform und Browser.

Um diese vermeintlichen Sicherheitsbedenken auszuräumen, wurden die Empfänger in den Phishing-E-Mails aufgefordert, ihre jüngsten Aktivitäten zu prüfen, indem sie auf einen Link klicken, der aber zu bösartigen Websites führt, die nicht von Microsoft stammen.

Die in der Kampagne verwendeten URLs sind derzeit nicht zugänglich, aber es wird davon ausgegangen, dass sie darauf abzielen, Benutzeranmeldeinformationen und personenbezogene Daten zu stehlen oder bösartige Inhalte auf das Gerät des Benutzers herunterzuladen.

Um sich vor Phishing zu schützen, gibt Check Point folgende Tipps:

- Prüfen Sie Web-Adressen: Eine einfache Möglichkeit, Phishing-Angriffe zu erkennen, besteht darin, auf nicht übereinstimmende E-Mail-Adressen, Links und Domänennamen zu achten. Empfänger sollten immer mit dem Mauszeiger über einen Link in einer E-Mail fahren, bevor sie ihn anklicken, um das tatsächliche Ziel des Links zu sehen. Wenn die E-Mail vermeintlich von Microsoft stammt, aber die Domain der E-Mail-Adresse nicht „microsoft.com“ lautet, ist dies ein Zeichen für eine Phishing-E-Mail.

- Prüfen Sie auf HTTPS: Achten Sie bei jedem Link darauf, dass die Website „HTTPS“ in der URL enthält. Dies bedeutet, dass die Website über ein SSL-Zertifikat verfügt. Das heißt, dass die von Ihnen eingegebenen Daten verschlüsselt und sicher sind. Das grüne Vorhängeschloss in der Adressleiste zeigt dies ebenfalls an.

- Implementieren Sie erweiterte Sicherheitsmaßnahmen, die mehr als einen Indikator berücksichtigen, um festzustellen, ob eine E-Mail sauber ist oder nicht.

- Fragen Sie die IT-Abteilung, wenn sie sich über die Legitimität einer E-Mail unsicher sind.

Stets ist man am besten geschützt, wenn man mit gesundem Menschenverstand und einer Prise Skepsis im Internet verkehrt. Um nicht auf betrügerische Mails hereinzufallen, braucht es keine tiefgehenden IT-Kenntnisse. Wer die oben genannten Faustregeln beherzigt, schützt die eigenen Daten und lässt Betrügern keine Chance.

Be the first to comment