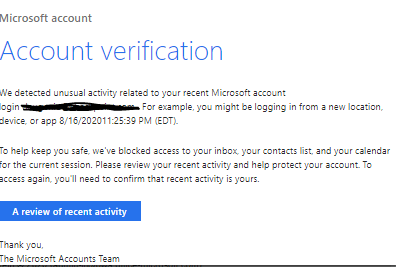

Die Sicherheitsforscher von Check Point haben ihre Ergebnisse des „Brand Phishing Reports“ für das dritte Quartal veröffentlicht. Darin ist ein klarer Trend unter den Cyberkriminellen ersichtlich: Microsoft ist gegenwärtig das für Phishing am meisten imitierte Unternehmen bzw. die am meisten imitierte Marke. [...]

Mit der zweiten großen Welle der Corona-Pandemie in Deutschland hat sich ein Großteil der Arbeiterschaft in Unternehmen erneut öfter im Homeoffice wiedergefunden – ein Umstand, den sich Phishing-Betrüger zu Nutze machen. Unter dem Deckmantel von Microsoft versuchen die Cyberkriminellen, unbedarfte Mitarbeiter im Homeoffice hereinzulegen, die sich aktuell erhöhter Eigenverantwortung in Sachen IT-Betrieb, Fernzugriffen und Patches gegenüber sehen. 44 Prozent der Betrugsversuche werden dabei per Mail verteilt, 43 Prozent sind Fallen im Netz und 12 Prozent zielen auf mobile Endgeräte. Während Microsoft im vergangenen Quartal noch lediglich in sieben Prozent der Fälle als Köder genutzt wurde und damit auf Platz fünf der imitierten Unternehmen lag, sind es nun 19 Prozent und Platz eins. Die Top Ten gestaltet sich wie folgt:

- Microsoft (in 19 Prozent aller „Marken“-Phishing-Versuche weltweit)

- DHL (9 Prozent)

- Google (9 Prozent)

- PayPal (6 Prozent)

- Netflix (6 Prozent)

- Facebook (5 Prozent)

- Apple (5 Prozent)

- Whatsapp (5 Prozent)

- Amazon (4 Prozent)

- Instagram (4 Prozent)

Christine Schönig, Regional Director Security Engineering CER, Office of the CTO bei Check Point, warnt: „Mitarbeiter im Homeoffice sind eine Anlaufstelle für Hacker. Weltweit lassen Unternehmen ihre Mitarbeiter wegen der Coronavirus-Pandemie von Zuhause aus arbeiten, möglicherweise zum ersten Mal überhaupt. Der plötzliche Wandel hat viele Unternehmen und Mitarbeiter kalt erwischt – es mangelt an konkreter Vorbereitung auf die jüngsten Cyberangriffe. Hacker, die eine große Chance wittern, imitieren die für die Arbeit der Angestellten bekannteste Marke: Microsoft.“ Schwing geht davon aus, dass die Nachahmung von Microsoft auch im neuen Jahr anhalten wird. Deswegen empfiehlt sie Angestellten im Homeoffice besonders vorsichtig zu sein, wenn sie eine E-Mail erhalten – „besonders dann, wenn es in der Mail um ihr ‚Microsoft‘-Konto geht“, so Schönig.

Tipps um Gefahr im Homeoffice zu reduzieren

Um die Gefahr im Homeoffice zu reduzieren hat Check Point folgende Tipps für Angestellte:

- Lernen Sie Warnsignale erkennen (engl. red flags, also „rote Flaggen“): Es gibt bestimmte Merkmale, die einen Angriff durch eine E-Mail verraten können. Einige der Warnsignale sind schlechte Formatierung, Rechtschreib- und Grammatikfehler und allgemeine Begrüßungen wie „Lieber Benutzer“ oder „Lieber Kunde“. Stellen Sie sicher, dass Links mit https:// und nicht mit http:// beginnen. Vertrauen Sie niemals alarmierenden Nachrichten.

- Vermeiden Sie die übermäßige Weitergabe von Informationen:

Als allgemeine Faustregel gilt: Teilen Sie nur das Nötigste, unabhängig davon, auf welcher Website Sie sich befinden. Unternehmen benötigen niemals Ihre Sozialversicherungsnummer oder Ihr Geburtsdatum, um mit Ihnen Geschäfte zu machen. Geben Sie Ihre Zugangsdaten niemals an Dritte weiter. - Löschen Sie verdächtige E-Mails: Wenn Sie glauben, dass etwas nicht stimmt, ist es wahrscheinlich auch so. Löschen Sie verdächtige E-Mails, ohne sie zu öffnen oder auf irgendwelche Links zu klicken, und leiten Sie sie zur Untersuchung an die IT-Abteilung weiter. Gehen Sie nach Ihrem Bauchgefühl!

- Klicken Sie nicht auf Anhänge: Öffnen Sie keine Anhänge in diesen verdächtigen oder seltsamen E-Mails – insbesondere keine Word-, Excel-, PowerPoint- oder PDF-Anhänge.

- Überprüfen Sie den Absender: Bei jeder E-Mail, die Sie erhalten, müssen Sie genau nachschauen, wer sie versendet. Wer oder was ist die Quelle der E-Mail? Gibt es Rechtschreibfehler in der E-Mail-Domäne? Achten Sie auf Rechtschreibfehler oder Änderungen in den E-Mail-Adressen des E-Mail-Absenders. Zögern Sie nicht, verdächtige E-Mail-Absender über Ihren E-Mail-Client zu blockieren.

- Halten Sie Ihre Geräte und Software auf dem neuesten Stand: Stellen Sie sicher, dass alle Ihre Anwendungen auf Ihrem Mobiltelefon und Desktop-Computer über die neuesten Software-Versionen verfügen. Diese Versionen verfügen über die neuesten Schwachstellen-Patches und Abwehrmechanismen, damit Sie sicher sind. Die Verwendung veralteter Software kann Hackern Tür und Tor öffnen, um an Ihre persönlichen Daten zu gelangen.

Den kompletten (englischsprachigen) Bericht über Marken-Phishing-Versuche im dritten Quartal 2020 finden Interessierte unter: https://blog.checkpoint.com/2020/10/19/microsoft-is-most-imitated-brand-for-phishing-attempts-in-q3-2020.

Be the first to comment