Microsoft hat bekannt gegeben, dass die Vorabversion von Microsoft Dev Box, einem PaaS-Dienst für Entwickler, jetzt für die Öffentlichkeit verfügbar ist. [...]

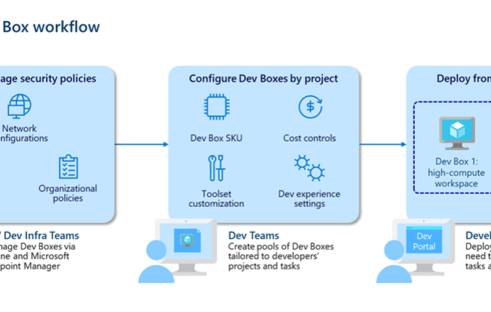

Microsoft Dev Box ist ein verwalteter Dienst, der es Entwicklern ermöglicht, bei Bedarf sichere, hochleistungsfähige, programmierfertige und projektspezifische Workstations in der Cloud zu erstellen. Um mit dem Erstellen von Dev Boxen zu beginnen ist eine Anmeldung im Azure-Portal sowie eine Suche nach „Dev Box“ erforderlich.

Mit der Dev Box können sich Entwickler laut Microsoft auf das Schreiben des Codes konzentrieren, anstatt sich um eine Arbeitsumgebung zu bemühen, die den Code erstellen und ausführen kann. Dev-Boxen sind sofort einsatzbereit und werden vom Team mit allen Tools und Einstellungen vorkonfiguriert, die Entwickler für ihre Projekte und Aufgaben benötigen.

Microsoft Dev Box unterstützt jede Entwickler-IDE, jedes SDK und jedes Tool, das unter Windows läuft. Entwickler können jeden Entwicklungsaufwand anstreben, der von Windows aus erstellt werden kann, einschließlich Desktop-, Mobil-, IoT- und Webanwendungen.

Microsoft Dev Box unterstützt dank Windows Subsystem für Linux und Windows Subsystem für Android sogar das Erstellen plattformübergreifender Anwendungen. Der Fernzugriff gibt Entwicklern die Flexibilität, von jedem Gerät aus auf Dev Boxen zuzugreifen, egal ob es sich um Windows, MacOS, Android, iOS oder einen Webbrowser handelt.

Weitere Informationen finden Sie hier (Englisch).

Hintergrund

Viele IT-Organisationen müssen sich entscheiden, ob sie Entwicklern die nötige Flexibilität geben, um produktiv zu sein, oder ob sie die Workstations der Entwickler verwalten und sichern wollen. Probleme in der Lieferkette haben dazu geführt, dass Entwickler wochen- oder monatelang auf die von ihnen benötigte Hardware warten müssen, was sie dazu zwingt, veraltete Hardware oder ungesicherte persönliche Geräte zu verwenden.

Gleichzeitig hat die hybride Arbeitsweise die IT-Abteilung dazu gezwungen, Entwicklern auf der ganzen Welt den Zugang zu Unternehmens- und lokalen Ressourcen zu ermöglichen. Durch den Zugang zu sensiblen Quellcodes und Kundendaten werden Entwickler zunehmend zum Ziel raffinierterer Cyberangriffe.

*Bernhard Lauer beschäftigt sich seit Jahrzehnten mit IT-Themen und bereitet diese als Autor und Redakteur auf – unter anderem für die dotnetpro. Programmieren gelernt hat er mit dem C64 und Basic. Er hat über die Anfänge von Java, JavaScript, HTML und .NET berichtet und sich zuletzt mit Python beschäftigt, nicht zuletzt deshalb, weil es ohne Semikolons auskommt ;-).

Be the first to comment