Cyberkriminelle haben einen neuen Weg gefunden, um IT-Security-Systeme auszutricksen. Sie verstecken bösartigen Code in BMP-Bilddateien. [...]

Wie die IT-Security-Spezialistin Malwarebytes berichtet, hat die Hacker-Gruppe Lazarus, die mutmaßlich von Nordkorea gesponsert wird, eine neue Phishing-Kampagne gestartet, die hauptsächlich auf Ziele in Südkorea ausgerichtet zu sein scheint. Dabei bedienen sich die Hacker einer neuen Methode, um Malware auf die Systeme der Opfer zu bringen. So wird der Schadcode in BMP-Bilddateien (Windows Bitmap) versteckt.

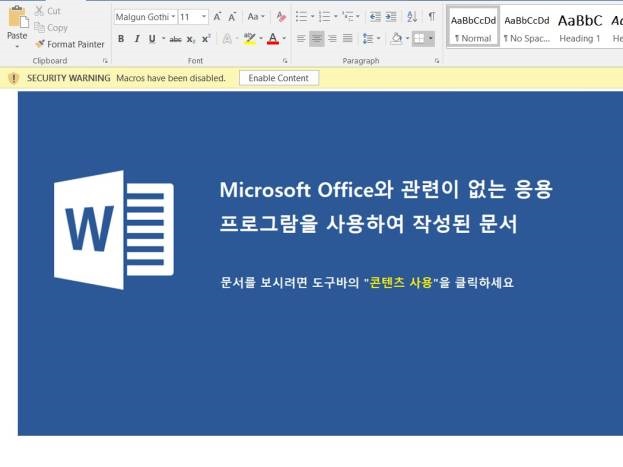

Und so funktionierts: In der Kampagne wird ein in koreanisch verfasstes Mail mit einem Microsoft-Office-Dokument im Anhang verwendet. Beim Öffnen wird der Anwender dazu verleitet, Makros zu aktivieren, um den Inhalt sehen zu können.

Dabei wird allerdings der mitgeführte Schadcode ausgeführt. Ein Popup-Fenster, in dem behauptet wird, dass es sich um eine alte Version von Office handle, erscheint. Tatsächlich wird in diesem Moment eine ausführbare HTA-Datei (HTML-Applikation) aktiviert, die als eine mit Zlib komprimierte Datei in einem PNG-Bild versteckt wurde. Während der Dekomprimierung wird die PNG-Datei ins BMP-Format konvertiert. Anschließend installiert die HTA-Datei einen Remote Access Trojan (RAT), der als «AppStore.exe» auf dem Rechner des Opfers abgelegt wird.

Auf diese zugegebenermaßen recht komplexe Weise können die Angreifer IT-Sicherheitssysteme austricksen, die normalerweise in Bilddateien eingebettete schädliche Objekte erkannt hätten.

Be the first to comment