Mehr als zwei Drittel der Malware-Downloads im Jahr 2021 stammen von Cloud-Apps. Google Drive wurde dabei als die App mit den meisten Malware-Downloads identifiziert und löst damit Microsoft OneDrive ab. [...]

Zudem verdoppelte sich bei den Malware-Downloads im vergangenen Jahr der Anteil der bösartigen Office-Dokumente von 19 auf 37 Prozent. Zu diesen Ergebnissen kommen die Netskope Threat Labs in ihrem aktuellen Bericht »Cloud and Threat Spotlight: January 2022«, der die wichtigsten Trends bei den Aktivitäten von Cloud-Angreifern und den Risiken für Cloud-Daten im Jahr 2021 im Vergleich zu 2020 aufzeigt. Demnach deuten die Zahlen auf einen Anstieg der Sicherheitsrisiken bei Cloud-Anwendungen hin, zumal auch mehr als die Hälfte aller verwalteten Cloud-Anwendungsinstanzen Ziel von Credential-Angriffen sind.

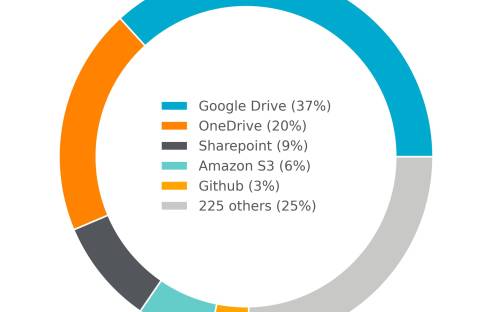

Malware wird wesentlich häufiger über die Cloud als über das Internet verbreitet. Im Jahr 2021 stieg der Anteil von Malware, die von Cloud-Apps heruntergeladen wurde, auf 66 Prozent aller Malware-Downloads im Vergleich zu herkömmlichen Websites. Anfang 2020 betrug der Anteil noch 46 Prozent. Google Drive ist die App mit den meisten Malware-Downloads im Jahr 2021 und übernimmt damit den Spitzenplatz von Microsoft OneDrive.

Die mittels Microsoft Office über die Cloud verbreitete Malware hat sich von 2020 bis 2021 fast verdoppelt. Der Anteil bösartiger Microsoft Office-Dokumente an allen Malware-Downloads stieg von 19 Prozent Anfang 2020 auf 37 Prozent Ende 2021 an. Dabei war die Emotet-Malspam-Kampagne im zweiten Quartal 2020 der Auftakt zu einem kontinuierlichen Anstieg bösartiger Microsoft Office-Dokumente durch Nachahmungstäter während der letzten eineinhalb Jahre – ohne Anzeichen einer Abschwächung.

Mehr als die Hälfte der verwalteten Cloud-App-Instanzen sind Ziel von Credential-Angriffen. Angreifer versuchen fortwährend, gängige Passwörter und entwendete Anmeldedaten von anderen Diensten zu nutzen, um Zugang zu sensiblen Informationen zu erhalten, die in Cloud-Anwendungen gespeichert sind. Während das Gesamtniveau der Angriffe konstant blieb, veränderten sich die Quellen der Angriffe erheblich: 98 Prozent der Angriffe kamen von neuen IP-Adressen.

»Die zunehmende Beliebtheit von Cloud-Apps hat zu drei Arten von Missbrauch geführt, die in diesem Bericht aufgezeigt werden: Angreifer, die versuchen, sich Zugang zu Cloud-Apps von Opfern zu verschaffen, Angreifer, die Cloud-Apps zur Verbreitung von Malware missbrauchen, und Insider, die Cloud-Apps zur Datenexfiltration nutzen«, erklärt Ray Canzanese, Threat Research Director der Netskope Threat Labs.

Be the first to comment