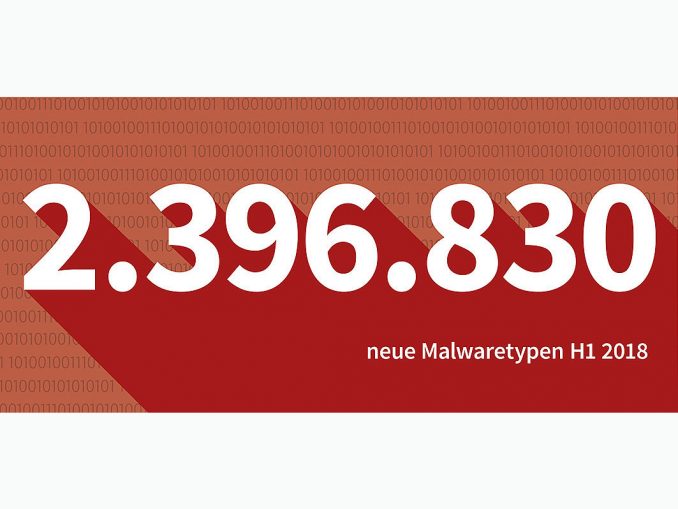

Rund 2,4 Millionen neue Malware-Typen haben G-DATA-Experten identifiziert. Die Bedrohungslage wandelt sich derzeit stark: Das heimliche und illegale Schürfen von Kryptowährungen ist stark im Trend. [...]

Die Bedrohungslage im Bereich Schadsoftware ist nach Beobachtungen von G-DATA derzeit einem starken Wandel unterworfen: neun der zehn meisterkannten Schädlinge aus dem vergangenen Jahr waren im ersten Halbjahr 2018 nicht mehr in den Top 10 vertreten. Ein Trend der Bösewichte 2018: Das heimliche und illegale Schürfen von Kryptowährungen – sogenanntes „Cryptomining“. Schädlinge für den Windows-PC, die Kryptowährungen schürfen, sogenannte Miner, sind nach aktuellen Analysen der G-DATA–Experten im Kommen bei Cyberkriminellen. Diese Schadprogramme verstecken sich häufig auf Webseiten. Hierbei werden die Rechner von Besuchern dieser Seiten missbraucht, um einen finanziellen Gewinn für die Kriminellen zu erwirtschaften. Die Sicherheitsexperten des deutschen IT-Security-Herstellers G DATA haben in ihrer Analyse zum ersten Halbjahr 2018 festgestellt, dass dabei vor allem immer häufiger Webassembly, ein neuer Webstandard, von den Kriminellen ausgenutzt wird. Dieser Standard ist als Ergänzung zu Javascript gedacht, um eine schnellere Ausführung von Code zu erreichen. Genau diese Vorgehensweise ist ideal für Cryptominer.

Aktuelle Top 10 der Bedrohungen für Nutzer

Nicht alle Cryptominer werden von G DATA als Schadprogramm eingestuft, da nicht immer eindeutig erkennbar ist, ob Nutzer dem Schürfen zugestimmt haben. Daher werden diese teils als Schädling, teils als „Potentiell unerwünschte Programme“ (PUP) kategorisiert. Unter den Top 10 der abgewehrten Malware-Bedrohungen finden sich gleich drei Miner, unter den Top 10 der abgewehrten PUP-Erkennungen sogar vier.

„Klassischerweise wurde Malware vor allem über ausführbare Dateien verbreitet. Wir sehen aber eine deutliche Zunahme webbasierter Angriffe, die zum Teil auch ganz ohne Dateien auskommen“, sagt Ralf Benzmüller, Executive Speaker der G DATA Security Labs. „Ebenfalls verbreitet sind Angriffe über Makros in Dokumenten, die Nutzer zur Interaktion auffordern.“

Dateilose Schadsoftware nimmt zu

Normalerweise hinterlassen Schaddateien Spuren auf den Festplatten des Rechners. Anders agiert sogenannte dateilose Malware. Diese Schadprogramme verstecken sich häufig auf präparierten Webseiten und nisten sich komplett im Arbeitsspeicher des attackierten Computers ein. Einmal im System können dateilose Schadprogramme die Benutzerrechte des aktuellen Anwenders ausnutzen. So können sensible Dateien gestohlen oder andere Schädlinge nachgeladen werden. Klassische Virenscanner sind mit dem Aufspüren dieses Malwaretyps überfordert. Mit modernen Sicherheitslösungen und proaktiven Technologien sind Anwender umfassend geschützt, wobei G DATA nicht vergisst hinzuzufügen, dass man solche Lösungen anbiete. Derzeit sehen die G-DATA-Sicherheitsexperten einen weiteren Trend bei dieser Art von Schadprogramm.

Jeden Tag 13.000 neue Malware-Samples

Insgesamt haben die G DATA Security Labs 2.396.830 neue Samples als schädlich klassifiziert. Die Anzahl neuer Schadsoftware-Typen ist im ersten Halbjahr 2018 im Vergleich zum Vorjahr leicht rückläufig. Im Durchschnitt entdeckten die Analysten pro Minute etwa neun neue Samples.

Weitere Erkenntnisse der G-DATA–Experten zur aktuellen Bedrohungslage finden sich in deren Security-Blog-Artikel „Malwarezahlen erstes Halbjahr 2018: Die Gefahr lauert im Web“ unter www.gdata.de/blog/2018/08/31027-malwarezahlen-erste-halbjahr-2018-die-gefahr-lauert-im-web.

Be the first to comment