Am Endpoint entscheidet sich häufig der Kampf gegen Ransomware und Data Stealer. Können Endpoint-Security-Lösungen ausreichend schützen? [...]

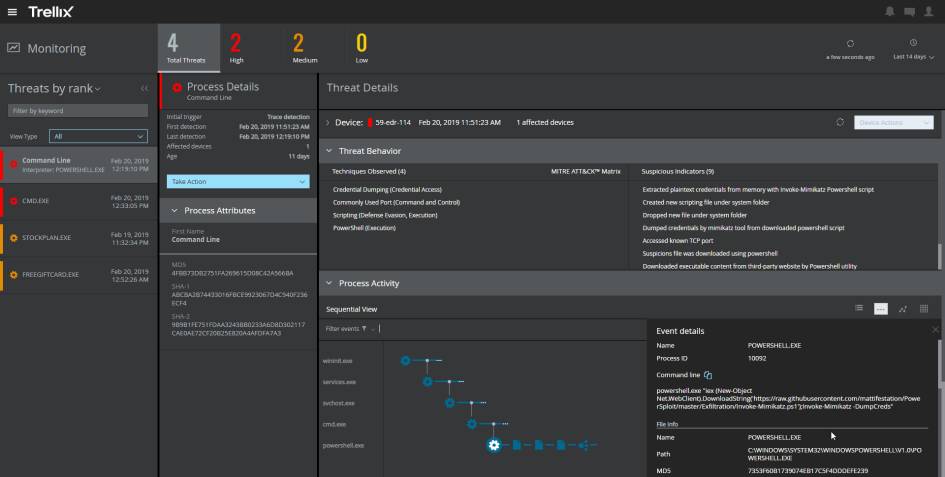

Trellix Endpoint Security

McAfee heißt inzwischen Trellix. Das spiegelt sich auch in den überarbeiteten Schutzlösungen wider.

TIn der Trellix Endpoint Security Suite sind enthalten Endpoint Security (ENS), Endpoint Detection and Response (EDR) und Endpoint Forensics. Wahlweise sind die drei Lösungen auch einzeln zu haben. Die Steuerungskonsole ist allen gemeinsam.

Die Produkte lassen sich On-Premise oder via Cloud nutzen. Letztere lässt sich laut Trellix schneller migrieren. Endpoint Security (ENS) deckt alle klassischen Schutzfunktionen einer Endpoint-Lösung ab.

Der Bedrohungsschutz scannt und erkennt Malware sowie verdächtige Applikationen und verhindert unerlaubte Zugriffe via Firewall. Diese überwacht die Kommunikation zwischen dem Computer und Ressourcen im Netzwerk.

Dazu kommen eine Webkontrolle und eine Adaptive Threat Protection, die Datei-Reputationen analysiert. Die Lösung unterstützt Windows, Mac, Linux und Chrome OS und schützt in der Cloud-Variante auch Geräte mit iOS und Android.

(Quelle: Trellix)

Die erweiterte Analyse von gefährlichen Daten übernimmt der Produktteil Endpoint Detection and Response (EDR). Die Daten werden erfasst, korreliert und mit Bedrohungsinfos kontextualisiert.

Playbooks helfen SoC-Analysten bei der automatisierten Behebung eines Vorfalls. Mit Hilfe von Endpoint Forensics will Trellix den Netzwerkbereich stärker schützen. So lassen sich Warnmeldungen aus dem Trellix-Ökosystem oder von Produkten anderer Anbieter mit den Netzwerk-Metadaten konsolidieren.

Kleine Fehler im Testlabor

Trellix Endpoint Security wurde im Testlabor von AV-TEST gecheckt. Während bei der Abwehr von hunderten Exemplare von 0-Day-Malware alles perfekt ablief, gab es kleine Fehler bei bekannter Malware. Das Ergebnis von 99,99 Prozent Erkennung führte zu einem kleinen Punktabzug.

Auch die durch die Schutz-Software verursachte Last am Windows-Arbeits-PC war mit 11 Prozent etwas erhöht. Der Test auf Fehlalarme verlief hingegen perfekt: Der Besuch von 500 Webseiten, der Scan von 1,1 Millionen harmlosen Dateien und die Installation und der Start von dutzenden Applikationen produzierte nicht einen Fehlalarm.

| Hersteller | Trellix Endpoint Security |

| Program version | 10.7 |

| Preis | auf Anfrage |

| Webadresse | www.trellix.com |

| Leistung | |

| Erkennung Real-World-Test | Monat 1: 100 % Monat 2: 100 % |

| Erkennung Referenz-Set | Monat 1: 99,99 % Monat 2: 99,99 % |

| Belastung des Client-PCs | etwas (11%) |

| Fehlalarme bei sauberen Webseiten | Monat 1: 0 Monat 2: 0 |

| Falsch erkannte Software bei System-Scan | Monat 1: 0 Monat 2: 0 |

| Falsches Warnen / Blocken sauberer Software | Monat 1: 0 Monat 2: 0 |

| Abwehr Ransomware & Data Stealer | 9- von 10-mal erfolgreich, 1 Fall mit Problemen |

Im zweite Testtteil prüfte das Labor die Trellix-Software in 10 Szenarien auf ihre Schutzwirkung gegen Ransomware und Data Stealer. Es galt, die Angreifer sofort zu erkennen oder sie zumindest in weiteren Schritten mit anderen Erkennungstechnologien aufzuhalten. In 9 von 10 Fällen klappte das bei Trellix auch sehr gut. In einem Fall aber wurde eine Ransomware nicht sofort erkannt.

In weiteren Schritten konnte die Lösung den Angreifer am Ende zwar stoppen, doch war es der Ransomware gelungen, einzelne Dateien zu verschlüsseln. Das kostete wichtige Wertungspunkte. Am Ende erreichte Trellix Endpoint Security 90 von 100 Punkten und somit immer noch die Note Sehr gut. Allerdings war es die einzige Lösung im Vergleichstest, die Punkte durch Fehlerkennungen bei Malware verloren hat.

Fazit

+ Schutzwirkung: Fehlerfrei im Real-World-Test

+ Systemlast: Absolut keine Fehlalarme

– Fehlalarme: Keine 100-%-Erkennung bei bekannter Malware und Ransomware

Note: 1

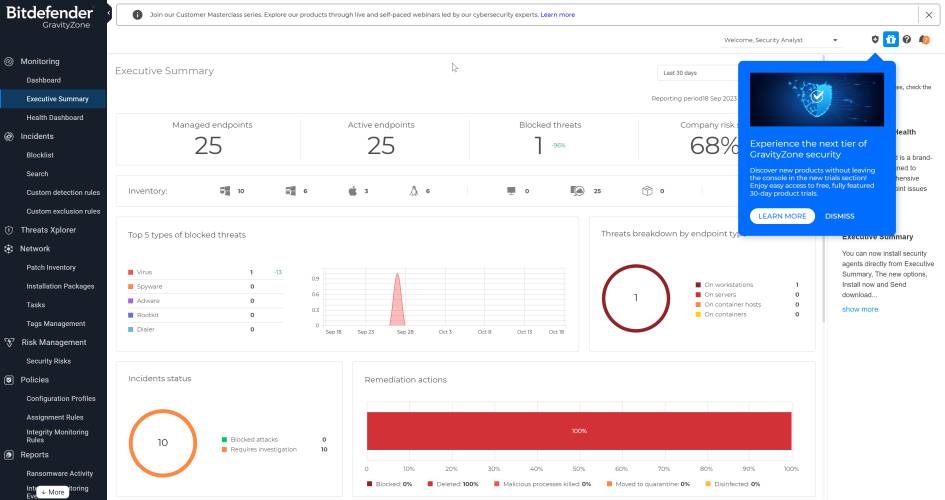

Bitdefender GravityZone

Die abgestufte Lösung bietet Unternehmen in jeder Zone ihrer IT-Security einen starken Schutz.

Bitdefender hat in sein über Jahre geformtes Portfolio an Schutzlösungen neue Module leicht überschaubar eingegliedert. So sind die drei Haupteile unter dem Übertitel Gravity Zone Business Security, Business Security Premium und Enterprise vereint, die sich On-Premise oder via Cloud verwalten lassen.

Die Pakete bieten fein abgestuft viele Schutzmöglichkeiten für Firmennetzwerke und Arbeits-PCs. Die Standardschutzfunktionen umfassen Schutz der Daten, Malware-Erkennung, Device-Control und Ransomware-Schutz.

Interessant für kleine Unternehmen: Bereits hier lassen sich ein Patch-Management und eine Verschlüsselung als Add-On hinzubuchen. Die Premium-Variante wiederum bringt Forensik-Tools wie eine Sandbox mit. Auch hier lässt sich die Variante flexibel um Add-Ons erweitern, mit Schutz etwa für E-Mails, mobile Geräte und Container.

(Quelle: Bitdefender)

Die Enterprise-Variante bringt eine Angriffsauswertung und eine Anomalie-Bekämpfung mit. EDR, XDR, Monitoring und Managed EDR (MDR) sind als eigenständige Produkte buchbar, XDR nur als Cloud-Version ist. Die größte Schutzversion umfasst nicht automatisch die Add-Ons der kleineren Varianten, wie das bei anderen Lösungen oft üblich ist.

Sie sind alle flexibel dazubuchbar Auch Fremdanbieter-Module, wie etwa ein SIEM, lassen sich per Schnittstelle einbinden. Die Bitdefender-Lösung ist für alle Endpunkte gedacht wie Notebooks, Desktop-PCs, virtuelle und physische Server sowie virtuelle Desktops.

Hohen Schutzwerte

Die Schutzwirkung der Lösung hat das unabhängige AV-TEST-Labor untersucht. Getestet wurde die größte Enterprise-Variante (ehemals Ultra). In einem ersten Abschnitt wurde mit fast annähernd 20.000 Schädlingen die Erkennungsstärke mit Zero-Day-Malware und bekannter Malware untersucht. In beiden Disziplinen entlarvte Gravity Zone Business Security Enterprise ausnahmslos alle Angreifer.

| Hersteller | Bitdefender Endpoint Security Enterprise |

| Program version | 7.9 |

| Preis | auf Anfrage |

| Webadresse | www.bitdefender.com |

| Leistung | |

| Erkennung Real-World-Test | Monat 1: 100 % Monat 2: 100 % |

| Erkennung Referenz-Set | Monat 1: 100 % Monat 2: 100 % |

| Belastung des Client-PCs | Last (13%) |

| Fehlalarme bei sauberen Webseiten | Monat 1: 0 Monat 2: 0 |

| Falsch erkannte Software bei System-Scan | Monat 1: 3 Monat 2: 0 |

| Falsches Warnen / Blocken sauberer Software | Monat 1: 0 Monat 2: 0 |

| Abwehr Ransomware & Data Stealer | 10- von 10-mal erfolgreich |

Die Systemlast am Client durch die Agent-Software war etwas höher als bei anderen Herstellern. Auch bei den Fehlalarmen gab es kleinere Probleme, Apps wurden falsch erkannt.

In zweiten umfangreichen Testabschnitt musste das Produkt gegen 10 Angriffe von Ransomware und Data Stealern bestehen. Dabei soll der Angreifer während der Ausführung erkannt und gestoppt oder in späteren Schritten mit Techniken wie Endpoint Detection & Response aufgehalten werden. In allen 10 Prüfungen wehrte Bitdefender die Angriffe direkt ab.

Final erreicht die Bitdefender-Lösung im Test gute 89 von 100 Punkten, insbesondere wegen der hohen gebotenen Schutzwirkung. Bemerkenswert ist: In allen Erkennungstests und bei der Abwehr von Ransoware zeigte sich das Produkt fehlerfrei. Lediglich bei der Systemlast am Client-PC und den Fehlalarmen verlor Bitdefender Punkte.

Fazit

+ Schutzwirkung: Fehlerfreie Erkennung aller Schädlinge

+ Fehlalarme: Fehlerfreie Abwehr bei Ransomware / Data Stealer

– Systemlast: Etwas erhöhte Systemlast

Note: 1

Be the first to comment