Jeff Wittich, CPO bei Ampere Computing, teilt seine Gedanken zu den Gefahren durch Angriffe auf den Arbeitsspeicher und erklärt, wie CPU-enforced Memory Tagging dabei hilft, dieses Risiko zu minimieren. [...]

Was haben der OpenSSL-Exploit Heartbleed und der WannaCry-Ransomware-Angriff von 2017 gemeinsam? Beide verbreiteten sich gezielt über Schwachstellen in Arbeitsspeichern, um Chaos anzurichten. Und erst im letzten Jahr schloss Firefox eine schwerwiegende Lücke in der Speichersicherheit, die potenziell für die Ausbreitung von Malware hätte ausgenutzt oder zu kritischen Systemausfällen hätte führen können.

Diese Ereignisse machen deutlich: Ein mangelhaftes Speicher-Management kann den Speicher im Handumdrehen in einen Angriffsvektor für Cyberkriminelle verwandeln. Als Lösung für dieses Problem hat sich das CPU-enforced Memory Tagging bewährt, das Speicher und System effektiv vor den Gefahren aus dem Netz schützt.

So funktioniert CPU-enforced Memory Tagging

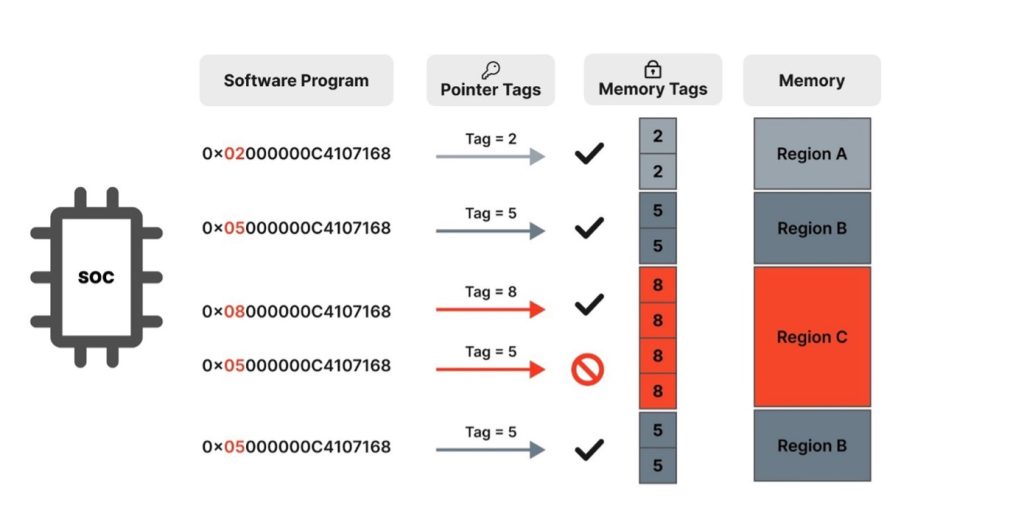

In erster Linie geht es beim CPU-enforced Memory Tagging darum, Angriffe auf die Speichersicherheit zu erkennen und zu unterbinden. Dafür arbeiten Hard- und Software-Komponenten in einem zweischichtigen Ansatz eng zusammen. Auf dem Hardware-Level erhält jede Speicher-Adresse vom CPU eine einzigartige Kennung in Form eines Tags. Zeiger (Pointer), die auf bestimmte Bereiche zugreifen können und dürfen, erhalten jeweils denselben Tag. Die CPU beobachtet nun die Aktivitäten. Bevor der Zugriff eines Pointers auf eine Adresse erfolgen kann, prüft die CPU, ob die Tags übereinstimmen. Ist dies nicht der Fall, stuft die CPU den Access-Versuch als Verstoß gegen die Speichersicherheit ein und verhindert somit den Zugang unautorisierter Anwendungen, Geräte und Nutzer. Dieser Prozess bedarf keines manuellen Eingriffs durch das IT-Personal, was CPU-enforced Memory Tagging zu einem effektiven und nutzerfreundlichen Werkzeug im Kampf gegen Cyberkriminelle macht.

Betriebssysteme und Anwendungen spielen vor allem auf dem Software-Level des Memory Taggings eine wichtige Rolle, da sie die mit der Hardware verbundenen Prozesse unterstützen. Sowohl die Konfiguration als auch die Aktualisierung von Anwendungen stellen sicher, dass die Software die Hardware-Memory-Tagging-Funktionen vollumfänglich nutzen kann.

Die Vorteile von CPU-enforced Memory Tagging

Mit der Einführung von CPU-enforced Memory Tagging verkleinert sich die Angriffsoberfläche für Cyberkriminelle deutlich. Der strenge Bestätigungsprozess macht es schwerer für sie, Schlupflöcher zu finden, über die sie in das System gelangen könnten. Somit hilft CPU-enforced Memory Tagging gleich auf mehreren Ebenen. Es verhindert gängige Risiken wie Buffer Overflow oder Use-After-Free-Fehler, macht Anwendungen und Systeme resilienter gegenüber potenziellen Angriffen, schützt die Datenintegrität und -vertraulichkeit und gewährleistet Systemstabilität.

Darüber hinaus fügt sich das Memory Tagging perfekt in die Sicherheitslandschaft ein und ergänzt bestehende Sicherheitsmaßnahmen wie Code-Reviews, sichere Programmiermethoden und Schwachstellen-Scanning. Unternehmen profitiert somit von einer robusteren Sicherheitsarchitektur, mit der sie dem Risiko erfolgreicher Angriffe und Sicherheitsverletzungen effektiv begegnen können.

Da sich die Bedrohungslandschaft laufend weiterentwickelt und der Bedarf an robusten Sicherheitslösungen für den Arbeitsspeicher steigt, wird sich der Einsatz von CPU-enforced Memory Tagging in naher Zukunft zunehmend ausbreiten. Im Zuge dessen dürfen wir mit verbessertem Hardware-Support und einer Standardisierung über verschiedene CPU-Architekturen rechnen. Letzteres würde die Integration von Memory Tagging in vielfältigen Umgebungen wesentlich vereinfachen, wodurch die Vorteile auf verschiedene Bereiche übertragen und neue Risiken adressiert werden können. Und je besser sowohl das CPU-Design als auch das Speicher-Management werden, desto effektiver und effizienter werden auch Memory-Tagging-Prozesse sein, was sie zu einem unentbehrlichen Teil der modernen IT-Sicherheit macht.

* Jeff Wittich ist CPO bei Ampere Computing. Ampere ist ein Halbleiterunternehmen, das Cloud-native Prozessoren entwickelt.

Be the first to comment