Laut einer Umfrage von Horizon3.ai überprüfen 21 Prozent der Unternehmen ihren Schutz gegen Hackerangriffe überhaupt nicht – bis dieser durch eine tatsächliche Attacke „getestet“ wird. 13 Prozent wollen das auch in Zukunft nicht ändern. [...]

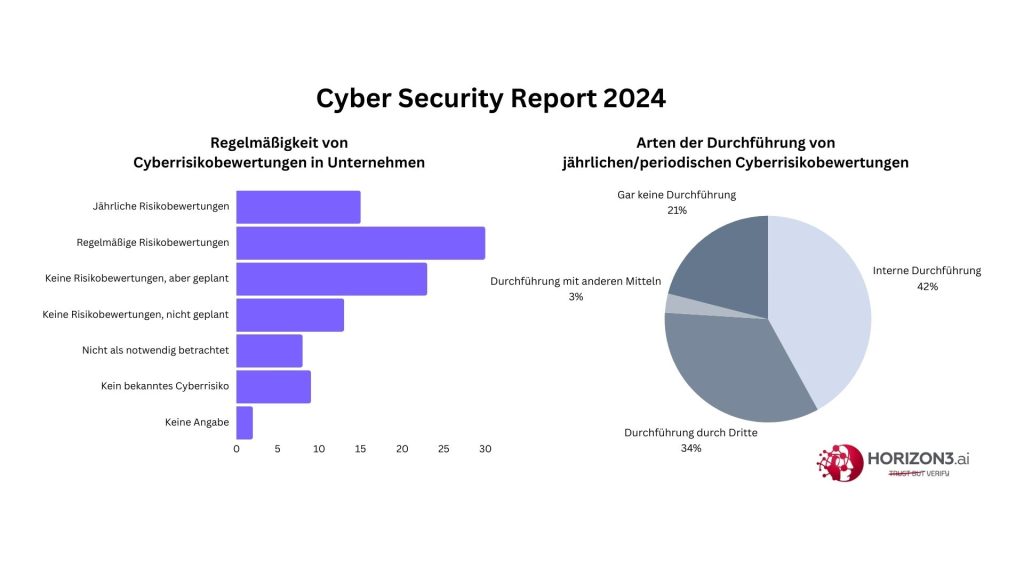

Über zwei Drittel der Unternehmen vernachlässigen die Bewertung der betrieblichen Cyberrisiken, obgleich genau dies in den anstehenden gesetzlichen Vorschriften gefordert wird, sagt Dennis Weyel, International Technical Director mit Zuständigkeit für Europa beim Sicherheitsunternehmen Horizon3.ai. Er beruft sich dabei auf Ergebnisse des aktuellen „Cyber Security Report DACH 2024“ seines Arbeitgebers, dem eine Stichprobe von 300 Firmen in Deutschland, Österreich und der Schweiz zugrunde liegt. Demnach führen lediglich 30 Prozent der befragten Unternehmen regelmäßig eine Risikobewertung ihrer IT-Infrastruktur durch, um herauszufinden, wie anfällig sie gegen Hackerangriffe sind.

Dennis Weyel wundert sich: „Die ständige Bewertung der betrieblichen Cybersicherheit ist ein fester Bestandteil der anstehenden gesetzlichen Vorgaben zur IT-Sicherheit, vom Cyber Resilience Act CRA bis zur Neuauflage der Verordnung zur Netzwerk- und Informationssicherheit NIS2. Unternehmen, die die Prüfung ihrer Cyberresilienz vernachlässigen, laufen in ernsthafte Compliance-Probleme hinein mit entsprechendem Rechtsrisiko für die Verantwortungsträger, vom IT-Leiter bis zu Geschäftsführung und Vorstand.“

„Wie ein Auto, das alle hundert Jahre vom TÜV geprüft wird“

Ein knappes Viertel der Firmen ist sich der eigenen Schwäche auf diesem Gebiet offenbar bewusst, hat die Umfrage ergeben. So führen 23 Prozent der befragten Unternehmen zwar derzeit noch keine Cyberrisikobewertung durch, planen aber immerhin, sich künftig dieses Themas anzunehmen. 15 Prozent der Firmen geben sich mit einer jährlichen Risikoanalyse zufrieden.

„Angesichts von durchschnittlich 70 Schwachstellen*, die täglich in gängigen Softwareprogrammen von Unternehmen entdeckt werden, erscheint es geradezu abenteuerlich, das eigene Computernetzwerk einmal im Jahr auf ausnutzbare Schwachstellen und andere Sicherheitslücken zu überprüfen“, urteilt Dennis Weyel. Er zieht einen, wie er zugibt schrägen, aber passenden Vergleich: „Das wäre in etwa so, als ob man ein Auto alle hundert Jahre zur TÜV-Prüfung anmeldet. Mag sein, dass der Wagen das Jahrhundert durchhält, aber sehr wahrscheinlich ist es nicht.“

Vogel-Strauß-Politik bei Cybersicherheit

Laut Studie überprüfen 21 Prozent der Unternehmen ihren Schutz gegen Hackerangriffe überhaupt nicht – bis dieser durch eine tatsächliche Attacke „getestet“ wird. 13 Prozent wollen das auch in Zukunft nicht ändern. Knapp ein Zehntel (8 Prozent) sieht gar keine Notwendigkeit dazu. Ein knappes weiteres Zehntel (9 Prozent) macht es sich besonders einfach und antwortet in der Umfrage: „Wir haben kein Cyberrisiko, von dem wir wissen.“

Weyel testiert „weiten Teilen der Wirtschaft eine Vogel-Strauß-Politik in Sachen Cybersecurity“. Er erklärt: „Die Firmen installieren gängige Abwehrsoftware wie Firewalls und ähnliches und verlassen sich schlichtweg darauf, dass diese Attacken aller Art vom IT-Netzwerk fernhalten. Penetrationstests zur Überprüfung der Wirksamkeit dieser Maßnahmen werden nur selten durchgeführt.“ So ist es wohl auch erklärlich, dass 28 Prozent der von Horizon3.ai kontaktierten Unternehmen laut eigenen Angaben nicht einmal wissen, ob sie in den letzten zwei Jahren einem Cyberangriff zum Opfer gefallen sind – obwohl laut Studie 60 Prozent der Firmen davon betroffen waren.

40 Prozent aller Firmen ab 50 Beschäftigte sind betroffen

In den Fällen, in den die Unternehmen jährlichere oder häufigere Risikobewertungen vornehmen, geschieht das zu 42 Prozent firmenintern. Ein gutes Drittel (34 Prozent) beauftragen externe Dienstleister mit der Überprüfung. In 40 Prozent aller Fälle kommen hierbei Penetrationstests, im Fachjargon „Pentests“ genannt, zum Einsatz. Bei einem Pentest wird ein firmenbeauftragter Generalangriff auf die IT-Infrastruktur eines Unternehmens durchgeführt, um die Abwehrkraft gegen Cyberattacken in der Praxis zu erproben. Während diese Vorgehensweise in der Finanzbranche unter der Bezeichnung „Stresstest“ durch die Europäische Zentralbank (EZB) seit Jahren eine Pflichtübung darstellt, führen über alle Branchen hinweg laut Umfrage lediglich 40 Prozent der Unternehmen Pentests durch.

Weyel beklagt: „Die Wirtschaft in Deutschland, Österreich und der Schweiz verlässt sich viel zu stark darauf, dass die Abwehrsysteme im Fall der Fälle schon funktionieren werden, ohne sich selbst systematisch davon zu überzeugen. Das ist ab 17. Oktober für die rund 30.000 Unternehmen, überwiegend Mittelständler, die dann unter das NIS2-Umsetzungs- und Cybersicherheitsstärkungsgesetz fallen, grob fahrlässig.“ Er verweist auf Schätzungen, wonach rund 40 Prozent aller Firmen ab 50 Beschäftigten den NIS2-Regularien unterliegen.

Be the first to comment