ESET veröffentlichte Threat Report für das dritte Quartal 2020. [...]

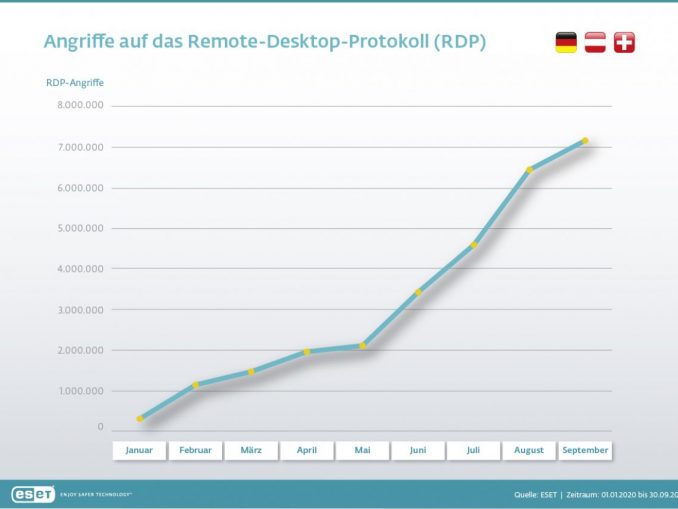

Cyberkriminelle spezialisieren ihre Angriffe auf das Homeoffice. Hauptziel bleibt auch im dritten Quartal das Remote-Desktop-Protokoll (RDP). Rund 7,1 Millionen Angriffe finden täglich auf Heimarbeiter im DACH-Raum statt. Das ist ein Anstieg von rund 390 Prozent seit März. Auch Angriffe mit Android-Banking-Malware haben im dritten Quartal rasant zugenommen. Ebenso setzen Kriminelle derzeit wieder verstärkt auf Kryptominer. Das sind Ergebnisse aus dem ESET Threat Report für das dritte Quartal 2020, den der europäische IT-Sicherheitshersteller nun veröffentlicht hat.

„Unsere eigenen Umfragen über die Veränderung der Arbeitswelt durch die Corona-Pandemie zeigen, dass rund ein Viertel aller Unternehmen in Deutschland ihre Mitarbeiter zumindest teilweise mit privater Hardware ins Firmen-Netzwerk lassen. Das ist fatal, denn diese Schatten-IT macht die Infrastruktur für Cyberkriminelle offen wie ein Scheunentor“, erklärt Michael Schröder, Security Business Strategy Manager DACH bei ESET. „Ein Zuwachs von 390 Prozent seit März zeigt eindringlich, dass Kriminelle diese Schwäche vieler Unternehmen erkannt haben und diese massiv ausnutzen. Hier müssen IT-Verantwortliche umgehend handeln.“

Über 7,1 Millionen Angriffe täglich auf das RDP-Protokoll

Die Ergebnisse einer aktuellen ESET Umfrage setzen 26 Prozent ihrer Mitarbeiter im Homeoffice ganz oder teilweise private Hardware ein. Der Einsatz unbekannter Geräte in einem Unternehmens-Netzwerk stellt ein enormes Sicherheitsrisiko dar. Cyberkriminelle sind seit März sehr aktiv, um hier Zugriff auf sensible Daten zu erhalten und daraus finanziellen Profit zu schlagen. Allein in Deutschland, Österreich und der Schweiz kam es im September zu durchschnittlich rund 7,1 Millionen Angriffen auf das Remote-Desktop-Protokoll (RDP). Seit März haben diese Angriffe somit um rund 390 Prozent zugenommen.

Android-Banking-Malware mit beunruhigenden Zuwächsen

Das Schadprogramm Cerberus ist seit Juni 2019 bekannt und eine Banking-Malware für das Betriebssystem Android. Ziel der Malware ist der Diebstahl von Banking-Daten. Mit der Aufspaltung der Hacker-Gruppe hinter dem Schadprogramm wurde der Quellcode im August dieses Jahres kostenlos im Internet veröffentlicht. Seitdem kann jeder die Malware für seine eigenen Zwecke nutzen. Ab diesem Zeitpunkt stiegen die Angriffsversuche rasant an.

Nach dem Klettern des Wechselkurses für die Kryptowährung Bitcoin setzen Angreifer wieder verstärkt auf Kryptominer. Diese Schadprogramme schürfen heimlich Kryptowährungen im Hintergrund. Mit der Corona-Pandemie hat die Aktivität dieser Malware nachgelassen und seit August wieder an Fahrt gewonnen.

Be the first to comment