Benutzer im Internet sind auf Domain-Namen angewiesen, um Marken, Dienstleistungen, Fachleute und persönliche Websites zu finden. Cyberkriminelle machen sich dies zunutze, indem sie Namen registrieren lassen, die mit bestehenden Domains oder Marken in Verbindung zu stehen scheinen. Experten sprechen hier von "Cybersquatting". [...]

IT-Sicherheitsforscher von Palo Alto Networks haben den Trend „Cybersquatting“ ausführlich untersucht und unter anderem eine Top 20-Liste der am häufigsten missbrauchten Domains erstellt.

Der Zweck des Squatting von Domains besteht darin, die Benutzer zu verwirren, damit sie glauben, dass die angepeilten Marken (wie Netflix) diese Domainnamen besitzen (wie netflix-payments[.]com), oder um von Tippfehlern der Benutzer zu profitieren (wie whatsalpp[.]com für WhatsApp). Während Cybersquatting gegenüber Benutzern nicht immer böswillig ist, ist es in den USA illegal. Squatting-Domains werden häufig für Angriffe verwendet oder umgenutzt.

Das Squatting-Erkennungssystem von Palo Alto Networks entdeckte, dass im Dezember 2019 eine hohe Anzahl von 13.857 Squatting-Domains registriert wurden, durchschnittlich 450 pro Tag. Die Forscher fanden heraus, dass 2.595 (18,59 Prozent) besetzte Domainnamen bösartig sind und häufig Malware verbreiten oder Phishing-Angriffe durchführen. 5.104 (36,57 Prozent) besetzte Domains, die untersucht wurden, stellen ein hohes Risiko für die Benutzer dar, die sie besuchen. Es gibt somit Beweise für eine Verbindung mit bösartigen URLs innerhalb der Domain oder für die Nutzung von Bullet-Proof-Hosting.

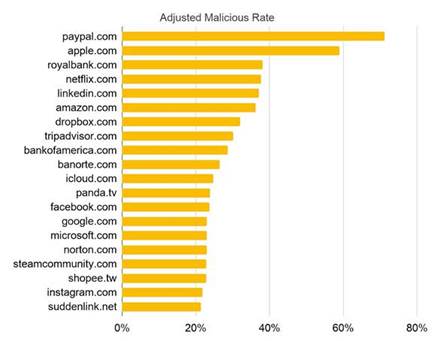

Palo Alto Networks hat eine Rangliste der Top 20 der am meisten missbrauchten Domains im Dezember 2019 erstellt, basierend auf der angepassten Malware-Rate, was bedeutet, dass eine Domain entweder mit vielen Squatting-Domains in Verbindung steht oder die meisten dieser Squatting-Domains nachweislich bösartig sind. Die Forscher haben herausgefunden, dass Domain-Squatter profitable Ziele bevorzugen, wie z.B. Mainstream-Suchmaschinen und soziale Medien, Finanz-, Shopping- und Bank-Websites. Benutzer werden hier zu Zielen für Phishing und Betrügereien, um sensible Zugangsdaten oder Geld zu stehlen. An erster Stelle bei den missbrauchten Domains steht paypal.com, gefolgt von apple.com und royalbank.com. Aber auch die Domains von Netflix, LinkedIn, amazon, dropbox oder facebook sind auf der Liste zu finden.

Die Forscher von Palo Alto Networks untersuchten Domain-Squatting-Techniken wie Typo-Squatting, Combo-Squatting, Level-Squatting, Bit-Squatting und Homograph-Squatting. Böswillige Akteure können diese Techniken zur Verbreitung von Malware oder zur Durchführung von Betrugs- und Phishing-Kampagnen einsetzen. Um Squatting-Domains aufzuspüren, hat Palo Alto Networks ein automatisiertes System entwickelt, mit dem aufkommende Kampagnen von neu registrierten Domains sowie von passiven DNS (pDNS)-Daten erfasst werden können. Palo Alto Networks identifiziert bösartige und verdächtige Squatting-Domains und ordnet sie den entsprechenden Kategorien zu (z.B. Phishing, Malware, C2 oder Grayware). Palo Alto Networks empfiehlt Unternehmen, ihren Datenverkehr zu blockieren und genau zu überwachen, während Verbraucher darauf achten sollten, dass sie Domainnamen korrekt eingeben, und vor dem Besuch von Websites überprüfen, ob die Domaininhaber vertrauenswürdig sind.

Kontrolle der Domain-Schreibweise und Vorsicht wichtig

Zusammenfassend lässt sich sagen, dass Domain-Squatting-Techniken sich die Tatsache zunutze machen, dass sich die Nutzer auf Domainnamen verlassen, um Marken und Dienstleistungen im Internet zu identifizieren. Diese Squatting-Domains werden häufig für Aktivitäten wie Phishing, Verbreitung von Malware und PUPs, C2 und verschiedene Betrügereien genutzt. Es wurde eine hohe Rate böswilliger und verdächtiger Nutzung unter Squatting-Domains beobachtet. Daher ist eine kontinuierliche Überwachung und Analyse dieser Domains zum Schutz der Benutzer erforderlich.

Palo Alto Networks überwacht neu registrierte Domains und neu beobachtete Hostnamen aus pDNS- und Zonendateien, um aufkommende Squatting-Kampagnen zu erfassen. Die automatische Pipeline veröffentlicht die von ihr erkannten Domains an URL Filtering und DNS Security unter Verwendung der entsprechenden Kategorie, einschließlich Malware, Phishing, C2 oder Grayware. Bei der Analyse des Squatting-Ökosystems stellten die Forscher fest, dass Domain-Squatter bestimmte Arten von Zieldomains, Registraren, Hosting-Diensten und Zertifizierungsstellen bevorzugen. Die folgenden Attribute sind bei gefährlichen Squatting-Domains üblich:

- Domainnamen, die auf bekannte Finanz-, Einkaufs- und Bankdomains abzielen.

- Domains, die häufig missbrauchte Registrare und Hosting-Dienste nutzen.

- Domains, die nicht über vollständig validierte SSL-Zertifikate verfügen. Daher rät Palo Alto Networks allen Benutzern, beim Umgang mit diesen Domains vorsichtiger zu sein.

Be the first to comment