Der letzte Tätigkeitsbericht der Datenschutzbehörde zeigt mit 28 Meldungen einen Anstieg der Datenschutz-Vorfälle um 12 Prozent gegenüber dem Vorjahr. Grund genug, das Thema neuerlich aufzugreifen und ein paar grundlegende Maßnahmen zu erläutern. [...]

Ein Datenschutzvorfall ist jedes Ereignis, bei dem die Vertraulichkeit personenbezogener Daten verletzt wird. Er kann durch absichtliche oder unabsichtliche Handlungen interner oder externer Personen verursacht werden. Er umfasst im Allgemeinen:

- den unbefugten Zugang, die unbefugte Nutzung,

- die unbefugte Offenlegung,

- den unbefugten Verlust oder

- die unbefugte Zerstörung personenbezogener Daten.

Ob ein Dritter von den Daten Kenntnis erlangt hat, ist dabei nicht unerheblich. Der Der Europäische Datenschutzausschuss (EDSA) hat eine Richtline mit Beispielen zur Meldung von Datenschutz-Vorfällen herausgegeben.

Beispiele für Datenschutz-Vorfälle

- Phishing Mails: Phishing Mails sind Mails die offiziellen Mails von Banken oder Marken-Unternehmen täuschend ähnlich sehen. Das fatale an diesen Mails ist nicht das Öffnen, sondern das Betätigen von Links. Dadurch wird Schadsoftware geladen, die den Angreifern den Zutritt zum System ermöglichen.

- Hackerangriff: Ein Webshop für Bücher wurde gehackt. Dabei wurden E-Mail-Adressen und Passwörter entwendet – allerdings waren die Passwörter verschlüsselt. Die Verschlüsselung war aber nicht am letzten Stand, sodass durchaus ein Risiko für Betroffene gegeben war. Der Vorfall wurde der Datenschutzbehörde gemeldet.

- E-Mails an falsche Adressaten: Zum Beispiel das Versenden einer E-Mail an den falschen Adressaten oder an Verteiler. Ob dieser Vorfall gemeldet werden muss, hängt davon ab, ob im Mail personenbezögen Daten enthalten waren. Insbesondere wenn Daten der besonderen Kategorie im Mail enthalten sind, ist das mit einem Risiko für die betroffenen Personen verbunden. Die Betroffenen sind in diesem Fall über den Vorfall in Kenntnis zu setzen und eine Meldung an die Datenschutzbehörde ist obligatorisch

- Ransomware-Angriff: Hacker verschaffen sich Zugang zu einem IT-System und installieren eine Verschlüsselungssoftware. Diese beginnt mit der Verschlüsselung von Daten und verlangen Lösegeld für die zur Verfügungstellung des Entschlüsselung-Keys. Sofern bei einem derartigen Angriff keine Daten entwendet wurden und die Wiederherstellung der personenbezogenen Daten keine Fristen überschreiten lässt, ist keine Meldung an die Datenschutzbehörde erforderlich.

- Verlust mobiler Datenträger: Der Verlust reicht vom USB-Stick bis zu Handy und Tablets – sofern personenbezogene Daten enthalten sind. Ob es ein Risiko für Betroffene gibt, hänge von der Zugangs-Absicherung ab. Bitlocker und Multi-Faktor-Authentifizierung sind Möglichkeiten, um einen Zugang zu verhindern.

- „Gelöschte Daten“ im Umlauf: Angeblich gelöschte Daten einer Festplatte kamen in Umlauf: Zahlreiche Dokumente, E-Mails und Passwörter werden veröffentlicht. Dies passiert zum Beispiel wenn man gelöschte Datenträger ohne Zerstörung wegwirft und ein spezielles Programm den Inhalt des Datenträgers wiederherstellt.

Wann ist eine Meldung an die Datenschutzbehörde erforderlich?

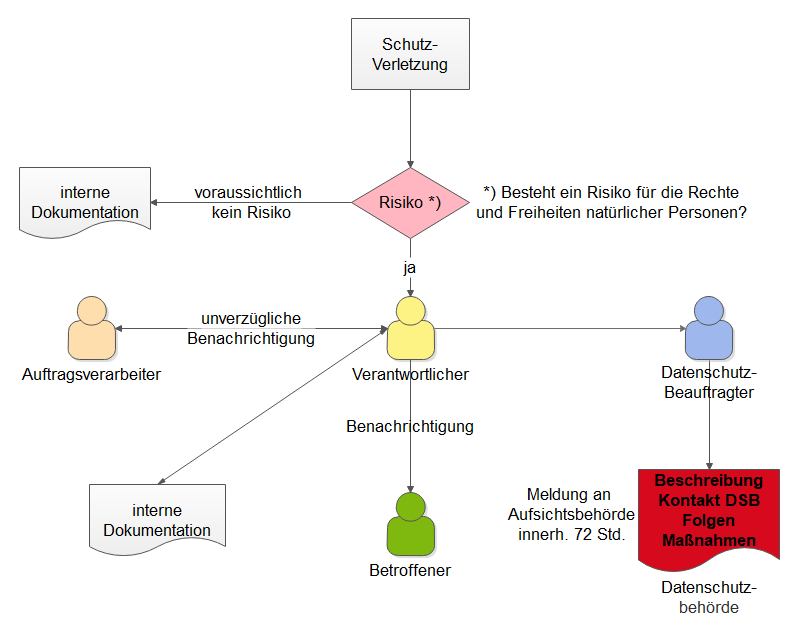

Grundlegendes: Ein Datenschutzvorfall ist immer innerhalb von 72 Stunden nach Kenntniserlangung der Datenschutzbehörde zu melden, wenn durch diesen Vorfall das Risiko für Betroffene hoch ist. Der Verantwortliche oder der Datenschutzbeauftragte erlangt Kenntnis vom Datenschutzvorfall im Regelfall durch die Meldung eines Mitarbeiters oder eines Auftragsverarbeiters.

Risikoanalyse: In diesem ersten Schritt müssen die möglichen Schäden für die Betroffenen ermittelt werden. Solche durch Datenschutzverletzungen verursachten Schäden können physischer, materieller oder immaterieller Natur sein. In Betracht kommen daher Schäden wie Identitätsdiebstahl oder Betrug, finanzielle Verluste oder Rufschädigung. Weitere Beispiele für Schäden sind in Erwägungsgrund 85 aufgeführt. Folgende Parameter sind unter anderem zu berücksichtigen:

- Art des Angriffs auf die Daten

- Missbrauchspotenzial

- Daten der besonderen Kategorie: Das sind sensiblen Daten (wie etwa Gesundheitsdaten, ethische Informationen etc.), bei denen von einem hohen Risiko auszugehen ist.

- Weitere hoch sensible Daten, die nicht zur Kategorie der besonderen Daten gehören, sind beispielsweise Bonität, Zahlungen mittels Bank- bzw. Kreditkarte etc.

- Grad der Vertraulichkeit der Daten

- Möglichkeiten der Schadensbegrenzung

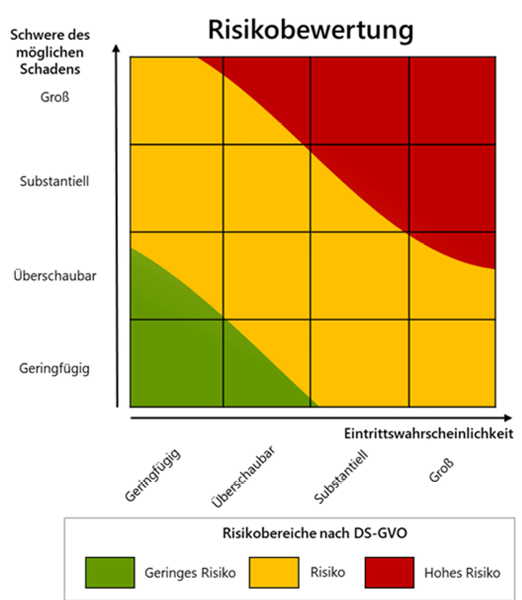

Risikobewertung: Zur Risikobewertung wird vielfach eine Risikobewertung anhand einer Risikomatrix eingesetzt:

Unsicherheit, ob Meldung zu erfolgen hat: Auch in Zweifelsfällen, also wenn Sie sich nicht sicher sind, ob ein Risiko für die Rechte und Freiheiten der betroffenen Personen besteht, oder wenn Sie nicht in der Lage sind, eine umfassende Risikobewertung vorzunehmen, sollten Sie den Vorfall sicherheitshalber an die Datenschutzbehörde melden.

Dokumentation bei Nicht-Meldung: Ergibt die Abwägung, dass kein Risiko besteht, wird eine Meldung im Regelfall unterbleiben können. Allerdings ist es auch in diesem Fall unbedingt erforderlich, die hierfür relevanten Tatsachen und die darauf basierende Bewertung des Sachverhalts zu dokumentieren (§ 33 Abs. 5 DSGVO). Denn es besteht eine Nachweispflicht des Verantwortlichen, dass er eine ordnungsgemäße Entscheidung über die Meldepflicht getroffen hat.

Melde-Formular an die DS-Behörde: Falls es ein hohes Risiko für betroffene Personen gibt, hat eine Meldung an die Datenschutzbehörde zu erfolgen. Das ist zum Beispiel der Fall, wenn ein körperlicher, materieller oder immaterieller Schaden für die betroffene Person zu erwarten ist. Beispiele dafür sind:

- Rufschädigung

- Identitätsdiebstahl und -betrug

- finanzielle Schäden

- Diskriminierung

Eine bestimmte Form der Meldung ist nicht vorgesehen. Die Datenschutzbehörde Österreich hat ein Meldeformular herausgegeben, das als Vorlage für eine Meldung verwendet werden kann, aber nicht muss. Wir haben beispielsweise ein eigenes Formular entwickelt. Folgende Daten sollten darin enthalten sein (siehe Mindestanforderungen § 33 Abs. 3 DSGVO):

- Unternehmen / Organisation / Behörde

- Datum der Kenntnisnahme / des Vorfalls

- Beschreibung des Vorfalls

- Timeline mit Datum / Uhrzeit / Aktion

- Betroffene Datenkategorien / Anzahl der betroffenen Personen

- Durchgeführte Maßnahme mit Timeline

- Wahrscheinliche Folgen für die Betroffenen

- Risikoanalyse: Falls sich ein Risiko für betroffene Personen ergibt, Information an die Betroffenen.

Fehlende Daten: In der Praxis kommt es häufig vor, dass Daten für die Meldung an die Datenschutzbehörde fehlen. In diesem Fall hat die Meldung trotzdem zu erfolgen – mit dem Hinweis, dass die fehlenden Daten folgen. Die 72-Stunden-Frist ist jedenfalls einzuhalten. Sobald alle Daten verfügbar sind, ist eine Ergänzungsmeldung an die Behörde zu senden.

Keine Meldeverpflichtung: In folgenden Fällen besteht keine Meldeverpflichtung:

- Wenn die Benachrichtigung einen unverhältnismäßigen Aufwand erfordern würde. In diesem Fall ist stattdessen eine öffentliche Bekanntmachung oder eine vergleichbare Maßnahme erforderlich.

- Wenn durch die Bekanntgabe Informationen offenbart würden, die wegen überwiegender Interessen eines Dritten geheim gehalten werden müssen.

Wie erfolgt die Meldung an die Datenschutzbehörde?

Schritt 1: Ein Mitarbeiter entdeckt den Vorfall und informiert prompt den Datenschutzbeauftragten bzw. die Datenschutz-Koordinatoren – beide nur, falls es sie gibt. Weiters wird der Verantwortliche (Geschäftsführung, Vorstand) informiert.

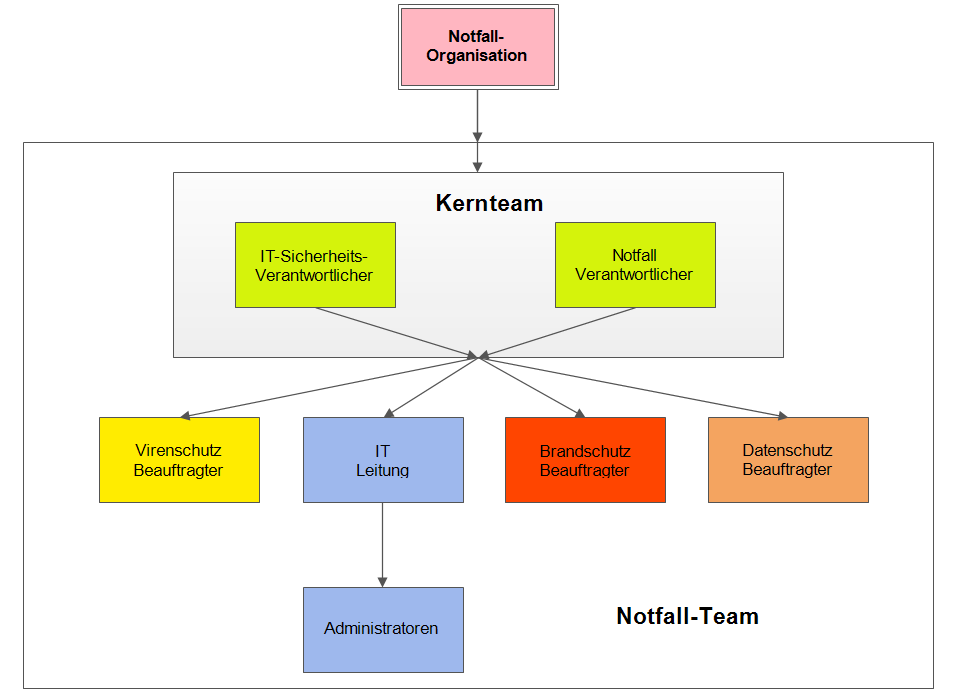

Schritt 2: Das Notfall-Team wird einberufen. Falls keines definiert ist, empfiehlt es sich den Verantwortlichen, den CISO, den Datenschutzbeauftragten und allfällige Datenschutz-Koordinatoren zu einem Krisenmeeting zusammen zu rufen. Die folgende Abbildung zeigt eine mögliche Zusammensetzung eines Notfall-Teams. Bei Ransomware-Angriffen sollte auch der Betriebsrat dem Team angehören, da unter Umständen Teile der Belegschaft in (Zwangs-) Urlaub geschickt werden müssen.

Hinweis: Der Verlust Ihrer vertraulichen Geschäftsinformationen kann auch Ihrem Unternehmen schaden. Es lohnt sich also, über den Schutz Ihrer Geschäftsgeheimnisse nachzudenken. IT-Sicherheitsvorfälle jeglicher Art müssen intern erkannt und gemeldet werden.

Schritt 3: Kann nach einer Vorprüfung nicht von vornherein ausgeschlossen werden, dass personenbezogene Daten betroffen sind, müssen die Geschäftsführung, der Datenschutzbeauftragte und die interne IT-Abteilung informiert werden. Es ergibt sich folgender Ablauf:

- Eckdaten:

- Wann ist der Vorfall passiert?

- Was ist passiert?

- Welche Organisationseinheit ist beteiligt?

- Sind persönliche Daten betroffen?

- Wer ist betroffen?

- Organisatorische Maßnahmen: Der Verantwortliche verfügt gegebenenfalls nach Abstimmung mit dem Datenschutzbeauftragten eine Verschärfung der organisatorischen Maßnahmen.

- Technische Maßnahmen: Die IT-Abteilung leitet unter Einbeziehung des Datenschutzbeauftragten schnellstmöglich Sicherheitsmaßnahmen ein (angemessene Maßnahmen zur Abwehr/Sicherung der Daten).

Der Datenschutzbeauftragte prüft den Vorfall aus datenschutzrechtlicher Sicht und beurteilt, ob der Vorfall meldepflichtig ist. Der Verantwortliche trifft die endgültige Entscheidung, ob der Vorfall zu melden ist – siehe oben.

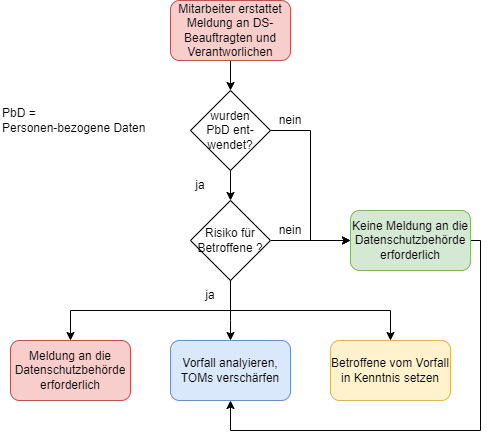

Je nach Art des Vorfalls ist zu klären, ob Daten entwendet oder manipuliert wurden und ob dadurch ein Risiko für Betroffene besteht. Nachfolgende Abbildung zeigt ein Ablaufdiagramm für die Fragen „Besteht ein Risiko für Betroffene“ und „Muss der Vorfall an die Datenschutzbehörde gemeldet werden?

Eine meldepflichtige Datenschutzverletzung ist eine Sicherheitsverletzung, die zur Vernichtung, zum Verlust, zur Veränderung (Verletzung der Verfügbarkeit) oder zur unbefugten Offenlegung von bzw. zum unbefugten Zugang zu personenbezogenen Daten führt. Dabei ist es unerheblich, ob die Verletzung unbeabsichtigt oder unrechtmäßig erfolgt. Ein Verschulden ist nicht erforderlich. Auch unverschuldete Datenschutzverstöße sind meldepflichtig.

Schritt 4: Falls ein Risiko für Betroffene besteht, muss eine Meldung an die Datenschutzbehörde erfolgen – siehe weiter unten. Darüber hinaus ist zu prüfen, ob die betroffene Person informiert werden muss. Betroffen ist derjenige, dessen Daten unrechtmäßig an einen Dritten gelangt sind, etwa durch Diebstahl oder Hacking. Eine Benachrichtigung ist jedoch nicht immer erforderlich. Im Vergleich zur Meldung an die Aufsichtsbehörde sind die Anforderungen höher: Eine Benachrichtigung ist nur dann erforderlich, wenn voraussichtlich ein hohes Risiko für die persönlichen Rechte und Freiheiten der betroffenen Person besteht. Ob ein solches hohes Risiko besteht, wird ebenfalls anhand einer Risikoabwägung festgestellt.

Schritt 5: Der Vorfall muss detailliert untersucht werden – es ergeben sich folgende Tasks:

- Analyse, wie es zum Vorfall kommen konnte

- Verschärfung der TOM (Technische und organisatorische Maßnahmen) im Sinne eines KVP (kontinuierlicher Verbesserungsprozess)

- Sensibilisierung / Nachschulung der Mitarbeiter – insbesondere im Fall von Phishing etc.

Vorbeugende Maßnahmen

Datenschutzschulungen zeigen Ihren Mitarbeitern, dass Sie sich mit dem Thema auseinandersetzen müssen. So können sie einen Datenschutzvorfall (besser) erkennen oder verhindern. Folgende Maßnahmen unterstützen dabei:

- Eine bebilderte Verfahrensanweisung oder ein Reaktionsplan macht klare Vorgaben zu Fristen und Meldewegen.

- Eine schriftliche Richtlinie klärt über den generellen Umgang mit Datenschutzvorfällen auf.

- Eine leicht auffindbare Mustervorlage unterstützt bei der Dokumentation von Datenschutzvorfällen.

- Die Technik und die Betrugsmethoden entwickeln sich rasant. Es empfiehlt sich daher, dass Sie das Wissen Ihrer Mitarbeitenden nicht nur zum Datenschutz, sondern auch zur Datensicherheit aktuell halten. Regelmäßige Schulungen oder ein Schulungskonzept zu den Themen Datenschutz und Datensicherheit sind eine geeignete Umsetzung. Achten Sie darauf, dass Sie diese Schulungen später auch nachweisen können.

Hinweis: Betrugsversuche per E-Mail sind nach wie vor das Einfallstor Nummer eins für Cyberkriminelle. Wer auf eine präparierte E-Mail reagiert, steht daher im Fokus und sollte über Phishing-Attacken und deren Folgen aufgeklärt werden.

Schlussbemerkung

Wenn es zu einem Datenschutzvorfall gekommen ist, spielt insbesondere der Datenschutzbeauftragte eine wichtige Rolle. Ihm obliegt unter anderem die wichtige Aufgabe der datenschutzrechtlichen Prüfung des Vorfalls. Der interne bzw. externe Datenschutzbeauftragte kann durch die gezielte Umsetzung der DSGVO-Vorgaben bei der Aufarbeitung von Datenschutzvorfällen unterstützen oder dadurch sogar deren Entstehung verhindern!

Darüber hinaus können Rechts- und IT-Experten ihre internen Datenschutzbeauftragten in DSB-Schulungen auf ihre Aufgaben vorbereiten oder ihre Mitarbeiter im Umgang mit Datenschutzvorfällen schulen.

Das Tagebuch wird von der DSGVO-zt GmbH zur Verfügung gestellt, die übrigens von der österreichischen Datenschutzbehörde vor Kurzem als erste behördlich anerkannte Zertifizierungsstelle nach Artikel 42 für DSGVO-Zertifikate akkreditiert wurde. Das vorige Kapitel aus der Reihe „Tagebuch eines Datenschutzbeauftragten“, in dem die DSGVO dem AI-Act anhand der Rechtmäßigkeit der Verarbeitung gegenübergestellt wird, finden Sie hier.

| DI Dr. Peter Gelber | DI Wolfgang Fiala |

Be the first to comment