WhatsApp ändert seine Nutzungsbedingungen auf bedenkliche Weise. Anbieter alternativer Messenger vermelden einen Riesenzuwachs. Wir zeigen Ihnen hier drei mögliche Alternativen zu König WhatsApp auf. [...]

Letzte Woche verkündete Facebook, Besitzerfirma des beliebten Messengers WhatsApp, tiefgreifende Änderungen in ihren Nutzungsbedingungen. Diese ändern sich vor allem, was den Verwendungszweck der gewonnenen Daten betrifft – WhatsApp möchte diese mit Drittfirmen teilen. Und auch wenn für Europa und die Schweiz eine abgeschwächte Form gilt – Datenschutzgesetz sei Dank – ist es an der Zeit, sich über alternative Messenger Gedanken zu machen. Und dies geschieht offenbar schon. Anbieter wie zum Beispiel Threema oder Signal meldeten in den letzten Tagen einen enormen Nutzer-Zuwachs – etwa vom gleichen Ausmaß wie bei der Übernahme WhatsApps durch Datenkrake Facebook. Wir stellen Ihnen hier drei mögliche Alternativen zu WhatsApp vor – dabei gehen wir nicht auf die Gemeinsamkeiten ein (können tun sie sowieso in etwa das gleiche), sondern zeigen Ihnen die ersten Schritte auf und was bei diesen Messengern anders ist. Dies vor allem im Bereich der Privatsphäre, sowohl was Anbieter/Staat/Drittfirmen betrifft, als auch, wie sie gegenüber Chat-Partnern möglichst wenig über Zeitpunkt und Art der Nutzung verraten können. Hinweis: Die größte Herausforderung an einem Messenger-Wechsel ist es nach wie vor, die Kollegen davon zu überzeugen – Phlegmatismus ist hier Trumpf.

Alternative 1: Threema

Erste Schritte mit Threema

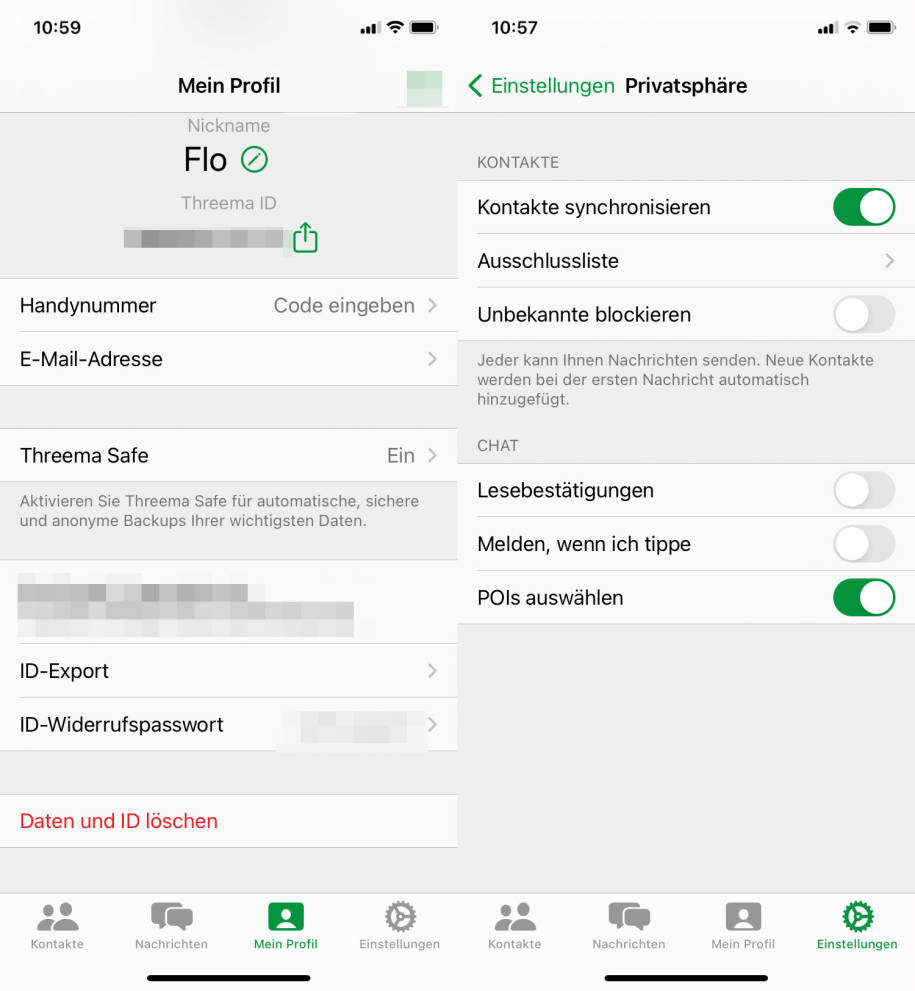

Sie werden beim ersten Start der App aufgefordert, mit mehreren Fingerbewegungen ein Schlüsselpaar, bestehend aus einem privaten und einem öffentlichen Schlüssel, zu erstellen. Führen Sie beliebige Wischgesten nacheinander aus, bis die Statusleiste signalisiert, dass Ihr Schlüsselpaar erstellt wurde.

Danach werden Sie aufgefordert, Ihre Handy-Nummer oder E-Mail-Adresse anzugeben. Wenn Sie über Ihr Telefonbuch die Kontakte synchronisieren, werden Sie feststellen, dass Threema auch Kontakte aufführen wird, mit denen Sie bis anhin nur per Mail in Verbindung standen.

Die Sicherheitsstufen

Nur Kontakte, die über den öffentlichen Schlüssel durch Threema synchronisiert wurden, können nun verschlüsselte Nachrichten austauschen.

Auf dem Kommunikationsweg passiert dabei Folgendes: Aus dem öffentlichen Schlüssel eines Empfängers und dem privaten Schlüssels eines Senders (der sich nur auf seinem Gerät befindet) wird ein dritter Schlüssel errechnet, der die Nachricht verschlüsselt.

Die Nachricht entschlüsselt der Empfänger durch seinen privaten Schlüssel. So ist sichergestellt, dass Nachrichteninhalte auf den Servern nur verschlüsselt vorliegen. Deutlich wird dies am orangen Kontaktstatus Ihrer Kontakte. Zudem werden Nachrichten nach erfolgreicher Übermittlung vom Server gelöscht – und die Kontaktlisten und Gruppen einzelner User erreichen den Server gar nicht erst, sie werden auf dem jeweiligen mobilen Gerät verwaltet. Entsprechend wichtig ist ein Backup (für Gruppen), damit diese dann im Falle eines Neugerätekaufs mitgenommen werden können. Und last but not least: Für besonders wichtige Chats kann ein zusätzlicher PIN festgelegt werden, der benötigt wird, um den Dialog einsehen zu können. 5 Fehleingaben – und der ganze Chat wird gelöscht!

Wer Threema nicht das Synchronisieren von Kontakten ermöglichen will, kann neue Kontakte manuell anhand der Kontakt-IDs, die eigentlich die öffentlichen Schlüssel repräsentieren, hinzufügen. Die Threema-IDs finden Sie unterhalb der Kontaktnamen in Form von achstelligen Ziffern.

Grüne Kontakte sind sehr sicher

Nun kommt der besondere Clou: Um ganz sicher zu sein, dass der öffentliche Schlüssel auch zur gewünschten Person gehört, müssen Sie diese Person einmal getroffen haben. Beide Threema-Kontakte müssen unter dem Info-Symbol der Threema-App den kryptischen QR-Code aufrufen, der nur beim jeweiligen Nutzer auf dem Gerät gespeichert ist.

Dafür muss auf dem Android- oder iPhone-Gerät eine QR-Code-Scan-App vorinstalliert sein. Falls sich noch keine QR-Scan-App auf Ihrem Smartphone befindet, wird Threema Ihnen eine entsprechende App vorschlagen.

Das gegenseitige Einscannen dieser Codes erfolgt, nachdem beide auf die «ID Scannen»-Funktion getippt und nacheinander deren Codes eingescannt haben. In unserem Praxistest funktionierte dies schnell und einfach.

Datenschutz gegenüber den Chatpartnern

Blaue Häkchen, zuletzt online und so weiter – wer kennt diese «sozialen» Probleme von WhatsApp nicht! Lesebestätigungen, «tippt»-Meldungen können ausgeschaltet werden, der Online-Status ist ohnehin kein Thema.

Alternative 2: Signal

Eine weitere Alternative, die für starken Datenschutz bekannt ist, ist Signal. Der bis anhin hierzulande vielleicht etwas weniger bekannte Messenger erlebt derzeit eine Nutzer-Explosion. Dies, weil er den ultimativen Ritterschlag erhalten hat: Edward Snowden erklärte, es sei sein Lieblings-Messenger, der aus datenschützerischer Sicht absolut vertrauenswürdig sei. Gleiches vom Technologie-Pionier und Tesla-Gründer Elon Musk.

Erste Schritte mit Signal

Die Verifizierung erfolgt altbekannt über die Telefonnummer. Auch hier wird Datenschutz groß geschrieben: Nebst Nachrichteninhalt wird auch der Absender, also dessen Nummer verschlüsselt, oder «gehasht», wie es in der Fachsprache heißt – Signal selber kennt diesen also nicht. Zwar kann Signal anhand der gespeicherten Metadaten herausfinden, ob eine bestimmte Nummer bei Signal gespeichert ist, nicht jedoch, mit wem diese Nummer chattet oder gar deren Inhalte – könnte diese also selbst auf Nachfrage von Strafverfolgungsbehörden nicht ohne weiteres rausgeben. Lokal sind auch Bildschirmsperre samt PIN kein Problem.

Auch «selbstzerstörende» Nachrichten können versendet werden – diese werden nach einem selbstgewählten Zeitraum beim Absender und beim Empfänger gelöscht. Der Verschlüsselungsalgorithmus ist zudem Open Source – sollte irgendwo eine Schwäche zu finden sein, kann das von der «Schwarmintelligenz» an den Anbieter weitergegeben werden.

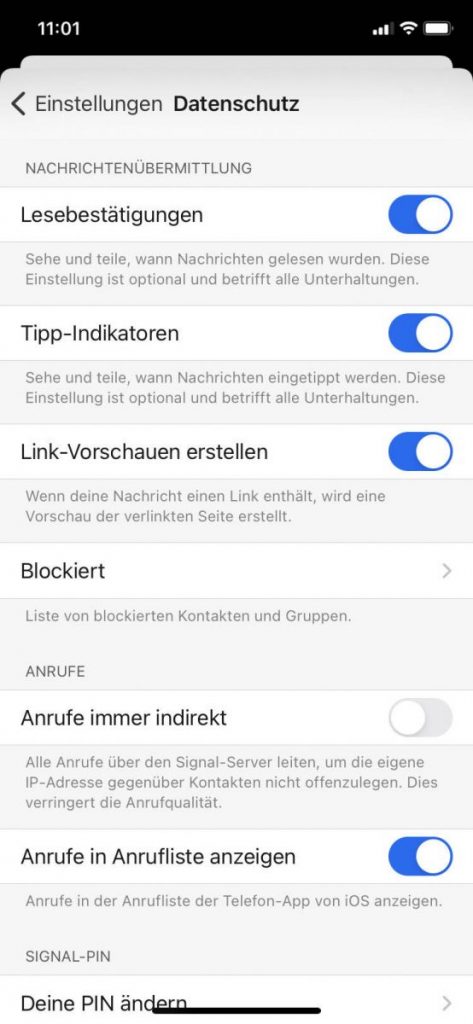

Datenschutz gegenüber den Chatpartnern

Wie bei Threema lässt sich auch bei Signal alles ausschalten, worauf ein Chat-Partner schauen könnte: Tipp-Indikatoren, Lesebestätigungen, Online-Status.

Backup

Auch aus datenschützerischen Gründen ist kein Cloud-basiertes Backup möglich. Lediglich ein lokales, verschlüsseltes Backup kann angelegt und auf ein anderes Smartphone exportiert werden.Download für Android und iOS

Alternative 3: Telegram

Die wohl bekannteste WhatsApp-Alternative im Bereich Smartphone-Messenger ist Telegram. Ein wenig in Verruf geraten wegen zweifelhafter Gruppen im Zusammenhang mit der gegenwärtigen Pandemie, zeigt dies jedoch eindrücklich, dass sich das Level an Datenschutz herumgesprochen hat. Statt die einzelnen Vorzüge hier aufzuzeigen, verweise ich auf das grosse Telegram-Portrait von Kollege Zellweger.

Ein weiterer aufstrebender und sicherer Messenger ist Upco Mobile Messenger, welcher eine schnelle und vollständig sichere Kommunikation (mehrstufige Verschlüsselung) mit anderen Upco-Benutzern ermöglicht.