Sich vor Ransomware zu schützen, sollte auf Ihrer Agenda ganz weit oben stehen. Wir zeigen Ihnen, wie Sie Windows-10-PCs gegen Erpressungstrojaner absichern. [...]

WastedLocker, WannaCry, Petya und Bad Rabbit sind nur einige der prominentesten Beispiele dafür, in welchem Ausmaß Ransomware Unternehmen und Privatnutzer weltweit schaden kann. Erpressungstrojaner sind unter Cyberkriminellen vor allem deshalb weiterhin so beliebt, weil hier fette Gewinne winken: Hat die erpresserische Malware auf dem Rechner Fuß gefasst, werden alle Daten verschlüsselt und nur gegen die Zahlung eines Lösegelds – meist in Kryptowährung – freigegeben. Oder auch nicht. Glücklicherweise können Windows-10-Nutzer aber einige Maßnahmen ergreifen, um sich vor Ransomware zu schützen. Dieser Artikel zeigt Ihnen, welche.

Überwachter Ordnerzugriff

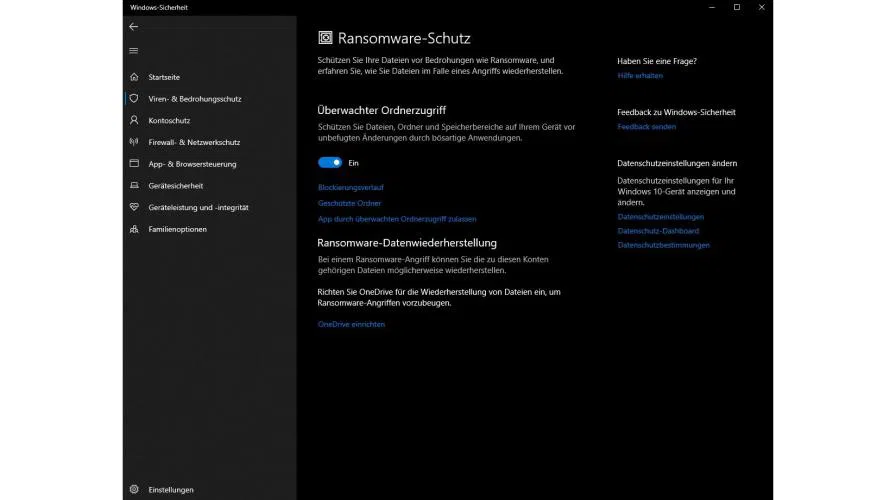

Microsoft hat bereits im Oktober 2017 ein einfach zu konfigurierendes Anti-Ransomware-Tool in alle Versionen von Windows 10 integriert. Mit Hilfe des überwachten Ordnerzugriffs können Sie dafür sorgen, dass nur bestimmte Applikationen auf ihre Dateien zugreifen. Dieses Feature ist standardmäßig deaktiviert – so gelangen Sie zum entscheidenden Schieberegler:

- Klicken Sie auf das Pfeil-Symbol in der Taskleiste unten rechts und anschließend auf das Windows Security Icon oder geben sie „Windows Sicherheit“ in die Suchleiste ein;

- Im Fenster „Windows-Sicherheit“ wählen sie im Menü links den Punkt „Viren- & Bedrohungsschutz“, anschließend „Ransomware-Schutz“;

- Nun können Sie den überwachten Ordnerzugriff per Schieberegler aktivieren;

Mit diesem Schritt alleine ist es allerdings nicht getan. Standardmäßig werden hierdurch nämlich nur Windows-Systemordner (und ihre Unterordner) geschützt. Alle anderen Folder sind weiterhin angreifbar – inklusive die von OneDrive. Ein Umstand der seltsam wirkt, setzt Microsoft doch alles daran, Windows-10-Nutzer auch für OneDrive zu begeistern.

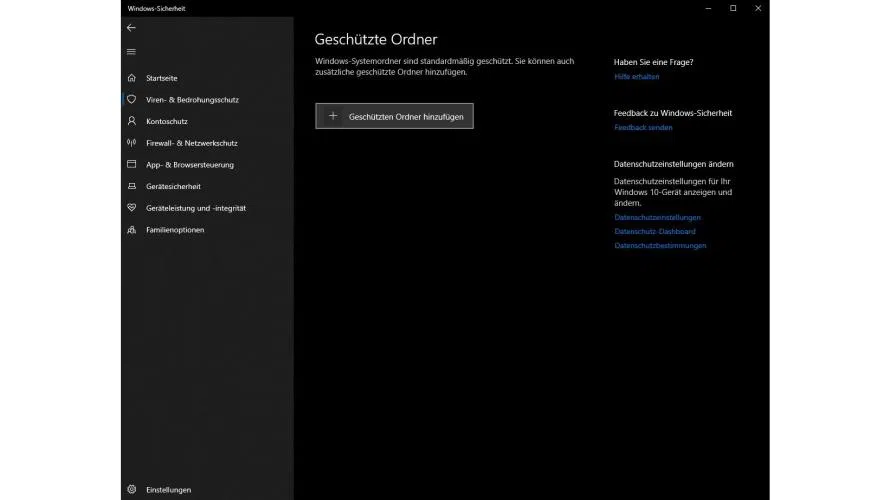

Ordner, die ebenfalls geschützt werden sollen, müssen Sie manuell hinzufügen. Dazu klicken Sie im Menü für überwachten Ordnerzugriff auf den verlinkten Unterpunkt „Geschützte Ordner“ (nur bei aktivierter Funktion sichtbar) – nun können Sie beliebige Ordner hinzufügen. Unterordner werden automatisch mit einbezogen – wenn Sie also beispielsweise OneDrive schützen möchten, reicht es, das Haupt-Folder hinzuzufügen.

Welche Applikationen auf geschützte Ordner Zugriff haben, lässt sich hier ebenfalls festlegen. Hierzu klicken Sie auf den Menüpunkt „App durch überwachten Ordnerzugriff zulassen“ (direkt unter „Geschützte Ordner“) und wählen im Anschluss die entsprechende .exe-Datei aus, um die Applikation zur Whitelist hinzuzufügen. Microsoft Office Apps haben bereits standardmäßig Zugriff. Sowohl hinzugefügte Ordner als auch Apps lassen sich jederzeit über die entsprechenden Buttons im selben Menü wieder entfernen.

Backups – aber richtig

Der Sinn und Zweck von Ransomware ist es, Ihre Dateien zur Geisel zu nehmen – bis das Lösegeld bezahlt ist. Eine der besten Schutzmaßnahmen besteht deshalb darin, ein Backup wichtiger Dateien anzufertigen. So bleibt Ihnen die Zahlung eines Lösegelds erspart, weil Sie die Dateien einfach wiederherstellen können.

Das klingt zwar erst einmal simpel – in der Praxis kommt es aber darauf an, die richtige Backup-Technik, beziehungsweise den richtigen Backup-Service zu nutzen. Ein Cloud-basierter Backup-Service kann hierbei unter Umständen von Vorteil sein: Wenn Ihr PC von Ransomware befallen wird und das Backup auf einem externen Datenträger liegt, der mit dem PC verbunden ist, ist die Wahrscheinlichkeit hoch, dass auch das Backup vom Angreifer verschlüsselt wird.

Bei der Wahl eines solchen Services sollten Sie darauf Wert legen, dass dieser Versionierung unterstützt. So können Sie bei Bedarf auch frühere Versionen ihrer Files wiederherstellen. Diese Funktion wird von den gängigen Storage-Services wie OneDrive, Google Drive, Dropbox und vielen anderen unterstützt. Empfehlenswert ist dabei, sich bereits im Vorfeld mit der Versionierungsfunktion der einzelnen Dienste auseinanderzusetzen, damit Sie im Ernstfall schnell wieder einsatzfähig sind.

Kostenloser Ransomware-Schutz

So gut wie jede Anti-Malware-Software beinhaltet heutzutage auch Schutzfunktionen gegen Erpressungstrojaner. Es gibt jedoch auch dedizierte Anti-Ransomware-Tools, die in den meisten Fällen kostenpflichtig sind. Kostenlose Optionen sind zum Beispiel:

- Bitdefender Decryption Tools: Diese kostenlosen Werkzeuge helfen Ihnen dabei, Ihre Daten nach einem Ransomware-Angriff zu entschlüsseln. Das funktioniert allerdings nur bei einem Befall durch bestimmte, spezifische Erpressungstrojaner – etwa MoMoCrypt und WannaRen.

- Kaspersky Anti-Ransomware: Sowohl Heim- als auch Business-Benutzern stellt Kaspersky eine kostenlose Anti-Ransomware-Software zur Verfügung.

Keep calm, stay patched

Microsoft veröffentlich auf regelmäßiger Basis Security Updates für Windows 10, die über Windows Update automatisch ausgerollt werden. Sollte eine neuerliche, großangelegte Ransomware-Welle losrollen, kann es jedoch Sinn machen, dieses Update manuell anzustoßen, um keine Zeit zu verlieren. Darüber hinaus sollten Sie auch dafür Sorge tragen, dass Windows Security stets mit den aktuellen Malware-Signaturen versorgt ist.

Beides steuern Sie, indem Sie die Windows-Einstellungen öffnen und dort den Unterpunkt „Update und Sicherheit“ wählen. Im Menü links wählen Sie dann entsprechend „Windows Update“ oder „Windows-Sicherheit“. Darüber hinaus sollten Sie auch alle anderen Applikationen auf Ihrem Rechner stets aktuell halten.

Makros deaktivieren

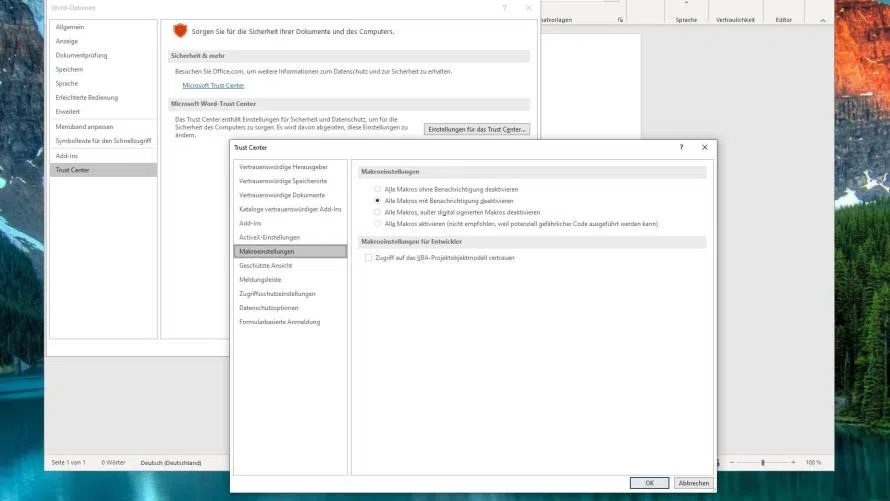

Weil sich Ransomware auch über Makros in Office-Dateien verbreiten kann, sollten Sie diese deaktivieren. Dazu gehen Sie folgendermaßen vor:

- Öffnen Sie in einer beliebigen Office App die Einstellungen;

- Wählen Sie anschließend „Optionen“, dann „Trust Center“ und klicken Sie auf den Button „Einstellungen für das Trust Center“;

- Im folgenden Menü links wählen Sie „Makroeinstellungen“ – hier können Sie alle Makros mit oder ohne Benachrichtigung deaktivieren;

Wenn Sie sich für „Makros mit Benachrichtigung deaktivieren“ entscheiden, bekommen Sie jedes Mal, wenn Sie eine entsprechende Datei öffnen, ein Dialogfeld angezeigt. Dieses gibt Ihnen die Möglichkeit, Makros wieder zu aktivieren (was sie ausschließlich bei hundertprozentig vertrauenswürdigen Quellen tun sollten).

IT-Abteilung vs. Ransomware

Die IT-Abteilung kann ebenfalls einige Maßnahmen ergreifen, um Unternehmen vor einer Ransomware-Plage zu schützen:

- Rollen Sie die aktuellen Security Patches aus – nicht nur auf allen PCs des Unternehmens, sondern auch auf Servern und sämtlicher anderer Enterprise-Hardware;

- Deaktivieren Sie das SMB1 Windows-Protokoll – viele Ransomware-Angriffe haben sich über dieses rund 30 Jahre alte Protokoll ausgebreitet und sogar Microsoft rät davon ab, es zum Einsatz zu bringen. Hilfe zur Deaktivierung finden Sie in diesem Microsoft-Support-Beitrag;

- Admins, die Windows 10 in der Version 1709 (oder neuer) nutzen, können den überwachten Ordnerzugriff per Gruppenrichtlinie für alle Nutzer eines Netzwerks aktivieren – inklusive aller angeschlossenen Funktionen wie App Whitelisting. An dieser Stelle empfiehlt sich außerdem die Nutzung des Audit-Modus;

- Office Makros lassen sich ebenfalls über die Gruppenrichtlinien deaktivieren (Office 2016 und 2019) – weitere Infos dazu bietet dieser Blogbeitrag von Microsoft;

Dieser Beitrag basiert auf einem Artikel unserer US-Schwesterpublikation Computerworld.com.

*Preston Gralla ist Redakteur bei Computerworld, Blogger bei ITworld und Autor von mehr als 45 Büchern, darunter „NOOK Tablet:The Missing Manual“ (O’Reilly 2012) und „How the Internet Works“ (Que, 2006).

**Florian beschäftigt sich mit vielen Themen rund um Technologie und Management. Daneben betätigt er sich auch in sozialen Netzen.

Be the first to comment