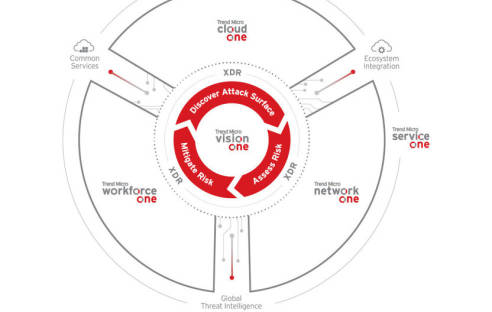

Trend Micro hat zusammen mit Drittfirmen eine Cybersecurity-Plattform angekündigt. Trend Micro One soll zu einem IT-Sicherheits-Ökosystem werden, das Unternehmensanwendern zu mehr Sichtbarkeit und Kontrolle über die gesamte Angriffsfläche verhelfen soll. [...]

Trend Micro hat die schrittweise Einführung von Trend Micro One angekündigt. Dabei soll eine einheitliche Cybersicherheitsplattform entstehen, die der japanische IT-Security-Spezialist zusammen mit einer Liste von Technologiepartnern zusammenstellt. Sie soll es Unternehmenskunden ermöglichen, ihre Cyberrisiken besser in den Griff zu bekommen.

Dabei will man eine bessere Visibilität der zu überwachenden Infrastruktur, mehr Austausch über entdeckte Risiken und damit auch eine bessere Bekämpfung erreichen. Schlussendlich soll mit Trend Micro One den Security-Analysten von Firmen eine übersichtlichere Oberfläche geboten werden, welche die Japaner während der Präsentation der Plattform mit dem Schlagwort «Analyst Experience» titulierten.

Zu den ersten Partnern des geplanten Cybersecurity-Ökosystems gehören Bit Discovery, Google Cloud, Microsoft, Okta, Palo Alto Networks, ServiceNow, Slack, Qualys, Rapid7, Splunk, und Tenable.

Kevin Simzer, COO von Trend Micro, präsentierte die Liste der Drittfirmen nicht ohne Stolz. «Gemeinsam werden wir Unternehmen helfen, die bösen Buben, bekannt als Cyberkriminelle, zu bekämpfen», ist er überzeugt. «Alleine sind wir stark, aber gemeinsam ist unsere Branche nicht zu stoppen, wenn es darum geht, Kunden dabei zu helfen, Sicherheitslücken überall zu beseitigen, interne und externe Unternehmensressourcen zu identifizieren und entscheidende Schritte zu deren Entschärfung zu unternehmen», doppelt Simzer nach.

Konkret soll Trend Micro One Firmenanwendern ermöglichen:

- Die Angriffsfläche offenlegen: Schützenswerte Objekte, sogenannte «Cyber Assets», sollen in der Umgebung der Unternehmen identifiziert und überwacht sowie in einem Profil zusammengefasst werden können.

- Risiken verstehen und ständig bewerten: Die Angriffsfläche und deren Risiko, der Status von Schwachstellen, die Konfiguration von Sicherheitseinstellungen und die Arten von Bedrohungsaktivitäten sollen sich analysieren lassen.

- Und daraus folgend eine Risikominimierung: Sowohl Präventivmaßnahmen als auch eine Bekämpfung von laufenden Angriffen sollen unter Verwendung der Bedrohungs- und Risikoinformationen von Trend Micro möglich werden.

!["Sammlung allerhand auserlesener Reponsorum […]", Johann Hieronymus Hermann, 1736 (c) Österreichische Nationalbibliothek](https://d020f13e.delivery.rocketcdn.me/wp-content/uploads/Kulturpool_Digitalisat_ONB-326x245.jpg)

Be the first to comment