Mehr als 700 Führungskräfte aus 28 Ländern in 18 Branchen hat IBM für eine aktuelle C-Suite-Studie zum Thema IT-Sicherheit befragt – die meisten behaupten, ihre IT sei sicher - wirklich nachweisen können das aber die wenigsten. [...]

In der aktuellen IT-Security-Studie von IBM geht es um die C-Suite. Das sind die Top-Führungskräfte in Unternehmen mit einem „C“ im Titel, also etwa der CEO (Chief Executive Officer) oder der CFO (Chief Financial Officer). Über 700 von ihnen hat IBM weltweit zum Thema Cybersicherheit befragt. CISOs (Chief Information Security Officer) wurden nicht gefragt. Zum einen, weil noch nicht jedes Unternehmen diese Rolle etabliert hat und zum anderen, weil die CISOs die Lage ihrer Organisationen beim Thema IT-Sicherheit kennen dürften – was bei den Leitern der einzelnen Bereiche wie Marketing, Personal oder Vertrieb oft nicht der Fall ist.

„Unsere aktuelle C-Suite-Studie schlägt die Brücke zwischen Wahrnehmung und Wahrheit beim Thema IT-Sicherheit in Unternehmen“, sagt Gerd Rademann, Business Unit Executive, IBM Security Systems DACH. „So glauben etwa 70 Prozent der von uns befragten Top-Führungskräfte, dass wie einsame Wölfe agierende Hacker die größte Bedrohung für ihre Organisation darstellen. Dabei wissen wir, dass 80 Prozent der Cyberattacken von ausgezeichnet organisierten Banden ausgehen.“

SIND SIE „CYBERGESICHERT“?

Selbst die obersten Chefs tappen oft im Dunkeln: So glauben über die Hälfte (55 Prozent) der befragten CEOs und sogar drei Viertel (76 Prozent) der CIOs (Chief Information Officer), ihre Organisation sei beim Thema Cybersicherheit sehr gut aufgestellt. Insgesamt meinen das rund zwei Drittel aller Top-Führungskräfte. Dabei stellte IBM fest, dass diese Behauptung bei gezieltem Nachfragen nur bei 17 Prozent der Unternehmen haltbar ist. Solche Unternehmen bezeichnet die C-Suite-Studie als „cybergesichert“ („cybersecured“). Sie unterscheiden sich vom Rest zunächst dadurch, dass sie bereits einen CISO etabliert haben. Zudem verfügen diese Unternehmen über einen Plan, wie sie Top-Führungskräfte beim Thema IT-Sicherheit einbeziehen und tun dies auch, indem sie mehr Transparenz schaffen.

Auch beim Thema Kollaboration klaffen Anspruch und Wirklichkeit auseinander. So ist zwar über die Hälfte (55 Prozent) aller befragten CEOs davon überzeugt, eine stärkere Zusammenarbeit der Wirtschaft sei dringend notwendig, um Cyberkriminalität effektiv zu bekämpfen. Doch sind nur ein Drittel (32 Prozent) der Geschäftsführer auch bereit, relevante Informationen mit anderen außerhalb ihrer Organisation zu teilen.

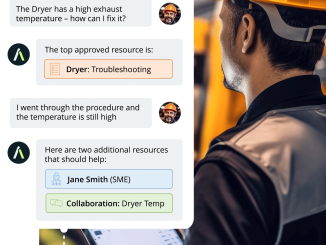

Ganz anders die Bad Guys: Bei ihnen ist Sharing in Echtzeit an der Tagesordnung – etwa über Kanäle im Dark Web, dem nicht über Suchmaschinen auffindbaren Teil des Internets. Um auch den Good Guys beim Datenaustausch auf die Sprünge zu helfen, helfen Initiativen wie das von IBM im Jahr 2015 gegründete X-Force-Exchange-Netzwerk. Die soziale Plattform in der Cloud erlaubt den offenen Zugang zu historischen und Echtzeit-Daten-Aufzeichnungen von Sicherheitsbedrohungen, einschließlich Life-Reports des weltweiten Threat-Monitoring-Netzwerks der IBM. Damit können sich Unternehmen effektiver und gezielter gegen Cyberattacken wehren.

MARKETING-, BILANZ- UND FINANZDATEN BEGEHRT

Aufpassen sollten vor allem Chefs von Marketing, Personal oder der Finanzabteilung. Hier liegen die Daten, auf die es Cyberkriminelle besonders abgesehen haben, wie Kunden- und Mitarbeiterdaten, Bilanzen oder gar Zugänge zu Bankkonten. Immerhin haben CMOs (Chief Marketing Officer), CHROs (Chief Human Ressources Officer) und CFOs den Handlungsbedarf erkannt: 60 Prozent von ihnen bestätigen in der C-Suite-Studie, dass sie und ihre Abteilungen keine aktive Rolle in der Planung und Ausführung der IT-Security-Strategie in ihrem Unternehmen spielen. So haben etwa nur 57 Prozent der CHROs Mitarbeiterschulungen zur Cybersicherheit eingeführt. (pi/rnf)

Be the first to comment