Laut Breach Level Index von Gemalto sorgen mangelhaft gesicherte Datenbanken in der Cloud und interne Bedrohungen für drastisch steigende Sicherheitsrisiken in Unternehmen. [...]

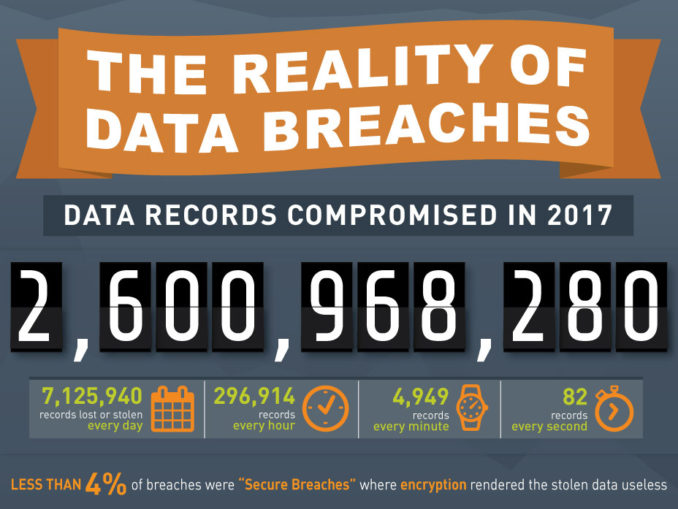

Der Sicherheitsspezialist Gemalto hat unlängst den neuen Breach Level Index veröffentlicht. Demnach wurden im Jahr 2017 insgesamt 2,6 Milliarden entwendete, verlorene oder preisgegebene Datensätze weltweit registriert – ein Anstieg von 88 Prozent gegenüber 2016. Während Datenschutzverletzungen um 11 Prozent abnahmen, wurde 2017 zum ersten Mal seit der Einführung des Breach Level Index im Jahr 2013 die Marke von zwei Milliarden öffentlich bekannter Datenschutzverletzungen überschritten.

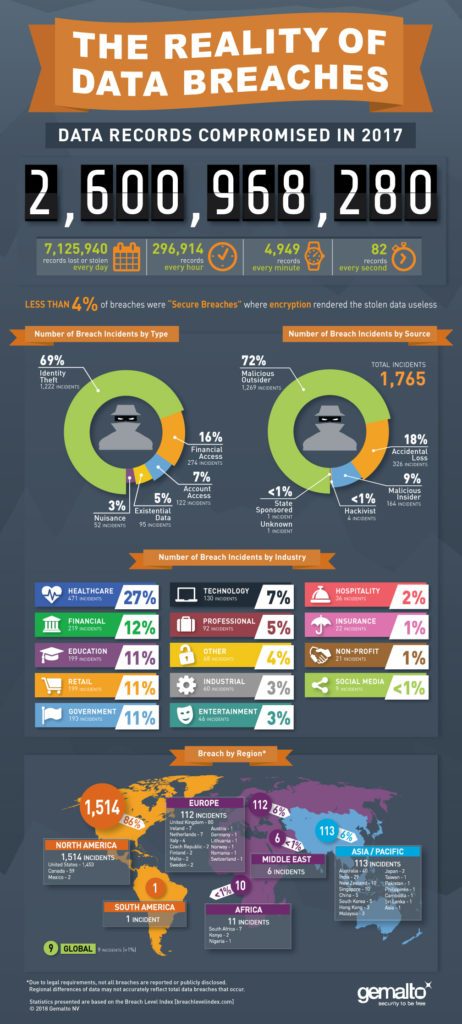

In den letzten fünf Jahren gingen fast 10 Milliarden Datensätze verloren, wurden gestohlen oder anderweitig gefährdet. Dies entspricht im Durchschnitt fünf Millionen pro Tag. Von den 1.765 Verstößen im Jahr 2017 war Identitätsdiebstahl mit 69 Prozent die häufigste Form der Datenschutzverletzung. Mit 72 Prozent aller Verstöße belegten Angriffe durch Außenstehende mit böswilligen Absichten im vergangenen Jahr erneut den ersten Platz bei den Bedrohungen der Cybersicherheit. Organisationen im Finanz -und Gesundheitssektor und im Einzelhandel waren dabei Hauptziele der Angriffe. Jedoch gehören auch Regierungsbehörden und Bildungseinrichtungen 2017 zu den Opfern von Cyberbedrohungen, denn gegen sie richteten sich 22 Prozent aller Verstöße.

Weltweite Datenbank von Datensicherheitsverletzungen

Der Breach Level Index ist eine weltweite Datenbank, die Datenverstöße verfolgt und nach Art der gefährdeten Daten, der Zugriffsmethode und der Art des Verstoßes analysiert. Indem jedem Vorfall ein Schweregrad auf einer Bewertungsskala von 1-10 zugeteilt wird, erstellt der Breach Level Index eine vergleichende Liste von Datenschutzverletzungen und Sicherheitsvorfällen, die nicht so schwerwiegend gegenüber denen waren, die große Auswirkungen hatten. Anhand der im Breach Level Index zusammengestellten Berichte über Datenschutzverletzungen ließen sich 2017 folgende Entwicklungen feststellen:

- Benutzerfehler sind ein Hauptproblem im Bereich Risikomanagement und Sicherheit: Datenverlust aufgrund unsachgemäß entsorgter Datensätze, falsch konfigurierter Datenbanken und anderer, durch Fahrlässigkeit verursachter Sicherheitsprobleme führten zur Preisgabe von 1,9 Milliarden Datensätzen. Dies ist ein drastischer Anstieg von 580 Prozent gegenüber den Zahlen von 2016.

- Identitätsdiebstahl weiterhin Nummer eins bei den Datenverstößen: Identitätsdiebstahl machte 69 Prozent aller Datenverstöße aus. Mit über 600 Millionen gefährdeten Datensätzen war dies ein Zuwachs von 73 Prozent im Vergleich zu 2016.

- Interne Bedrohungen nehmen zu: Die Anzahl der durch Insider verursachten Verstöße nahm zwar leicht ab, allerdings stieg die Zahl der gestohlenen Datensätze gegenüber 2016 um 117 Prozent auf 30 Millionen.

- Ein lästiges Ärgernis: Die Zahl der Datensätze, die durch Störangriffe beschädigt wurden, wies im Vergleich zu 2016 einen Zuwachs von 560 Prozent auf. Der Breach Level Index definiert eine Datenschutzverletzung als Störangriff, wenn die gefährdeten Daten grundlegende Informationen wie Name, Adresse bzw. Telefonnummer enthalten. Die weitergehenden Konsequenzen dieser Art der Verstöße sind oft nicht bekannt, da Hacker diese Daten häufig als Grundlage für weitere Angriffe nutzen.

„Die Manipulation von Daten oder die Verletzung der Datenintegrität stellt eine eher unbekannte Bedrohung für Unternehmen dar, die vermutlich schwieriger zu bekämpfen ist als einfacher Datendiebstahl, denn damit können Hacker alles von den Umsatzzahlen bis hin zu geistigem Eigentum verfälschen. Naturgemäß lassen sich Verletzungen der Datenunversehrtheit häufig nur schwer identifizieren, und in manchen Fällen bleiben die tatsächlichen Folgen noch lange nach dem Angriff verborgen“, erklärt Jason Hart, Vice President und Chief Technology Officer for Data Protection bei Gemalto. „Um Verstößen gegen die Geheimhaltung oder den Schutz von Daten effektiv entgegenzuwirken, muss ein Unternehmen Sicherheitsmechanismen wie Verschlüsselung, Schlüsselmanagement und Kontrolle der Benutzerzugriffe einführen, welche die Unversehrtheit und Vertrauenswürdigkeit der Daten gewährleisten. Unabhängig von der Art der versuchten Manipulation müssen diese Mechanismen die Daten vor Ort schützen und sie unbrauchbar machen, sobald sie entwendet werden.“

Datenmissbräuche nach Typ

Identitätsdiebstahl war mit 69 Prozent die häufigste Form der Datenschutzverletzung und betraf 26 Prozent aller kompromittierten Daten im Jahr 2017. Am zweithäufigsten ereigneten sich Angriffe auf Finanzdaten (16 Prozent). Den größten Zuwachs (560 Prozent) verzeichnete die Kategorie der Störungen und Belästigungen, die 61 Prozent aller erbeuteten Daten ausmachte. Zugriff auf Konten und existenzielle Verstöße gingen gegenüber 2016 sowohl im Hinblick auf die Zahl der Vorfälle als auch auf die Zahl der Datensätze zurück.

Datenmissbräuche nach Branche

2017 verzeichneten das Gesundheitswesen (27 Prozent), der Finanzsektor (12 Prozent), das Bildungswesen (11 Prozent) und staatliche Einrichtungen (11 Prozent) die größte Zahl der Datenmissbrauchsfälle. Im Hinblick auf die Menge der verlorenen, gestohlenen oder gefährdeten Datensätze stehen staatliche Einrichtungen (18 Prozent) an erster Stelle, gefolgt vom Finanzsektor (9,1 Prozent) und Technologieunternehmen (16 Prozent).

Datenmissbräuche nach Verursachern

Externe Bedrohungen waren mit 72 Prozent die führende Ursache von Datenschutzverletzungen, jedoch betrug der Anteil der betroffenen Datensätze lediglich 23 Prozent aller gefährdeten Daten. 18 Prozent der Verstöße waren Datenverlust durch Fahrlässigkeit zuzuschreiben – ein Anteil von 76 Prozent an allen gefährdeten Datensätzen und ein Anstieg von 580 Prozent gegenüber 2016. Die durch Insider verursachten Datenschutzverletzungen machten insgesamt 9 Prozent der Vorfälle aus. Allerdings verzeichnete diese Verursacherkategorie einen drastischen Zuwachs (117 Prozent) gegenüber 2016 bei der Zahl der gefährdeten oder entwendeten Daten.

„Unternehmen können die mit einem Verstoß verbundenen Risiken durch einen konzeptintegrierten Sicherheitsansatz (Security by Design) abfangen, der von Anfang an Sicherheitsprotokolle und eine Sicherheitsarchitektur beinhaltet“,erklärt Jason Hart. „Dies gilt insbesondere vor dem Hintergrund der neuen Datenschutzgrundverordnung (DSGVO), die 2018 in Europa in Kraft tritt, und des australischen Gesetzes über die Privatsphäre (Australian Privacy Act, APA). Diese Gesetze verlangen von Organisationen ein neues Sicherheitsbewusstsein, um nicht nur ihre eigenen vertraulichen Daten, sondern auch die Daten ihrer Kunden zu schützen, die sie speichern oder verwalten.“

!["Sammlung allerhand auserlesener Reponsorum […]", Johann Hieronymus Hermann, 1736 (c) Österreichische Nationalbibliothek](https://d020f13e.delivery.rocketcdn.me/wp-content/uploads/Kulturpool_Digitalisat_ONB-326x245.jpg)

Be the first to comment