Palo Alto Networks erläutert ZTNA 2.0: Wie sich die heutigen hybriden Arbeitskräfte und Umgebungen mit ZTNA 2.0 schützen lassen [...]

In den vergangenen zwei Jahren haben zahlreiche Unternehmen einen wahren Spring in Sachen Digitalisierung gemacht. 82 Prozent der Unternehmen haben eine hybride Cloud-Strategie eingeführt. Tatsächlich nutzen die meisten Unternehmen durchschnittlich 110 SaaS-Anwendungen in ihren Umgebungen.

Und ein Teil der Herausforderung besteht nicht nur darin, dass die Anwendungen überall sind, sondern auch die Benutzer, was die Angriffsfläche dramatisch vergrößert. In Kombination mit einer immer raffinierteren Bedrohungslandschaft ist dies ein perfekter Sturm, der von Unternehmen verlangt, etwas zu ändern, um die Gefährdung zu begrenzen und bessere Sicherheit zu bieten.

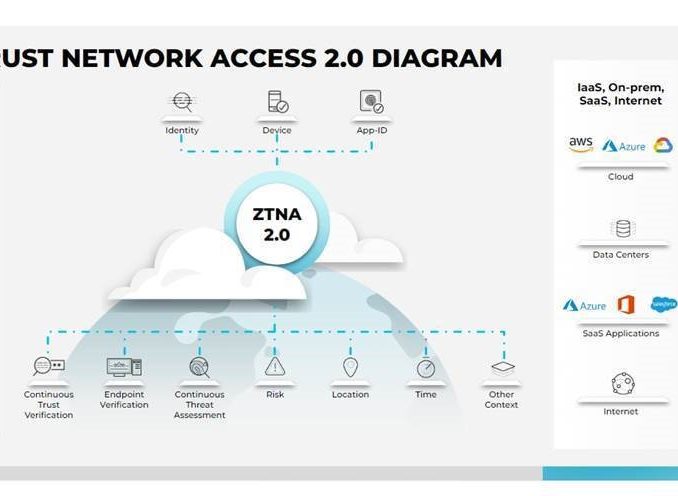

Das Interesse an und die Akzeptanz von Zero Trust Network Access (ZTNA) sind explodiert. Die rasche Umstellung auf hybrides Arbeiten und hybride Netzwerke/Clouds hat jedoch Schwachstellen in den ersten ZTNA-Ansätzen aufgedeckt.

„Eine der größten Herausforderungen bei der Erreichung eines Zero-Trust-Zustands und bei der Umsetzung des Konzepts ‚never trust, always verify‘ ist das grundlegende Verständnis des Anwendungs- und Benutzerstamms“, so Andrew Rafla, Partner/Principal und Cyber Risk/Zero Trust Leader bei Deloitte im Rahmen der Vorstellung von ZTNA 2.0.

„Mit anderen Worten: Welche Anwendungen gibt es in der Umgebung eines Kunden, wer sollte auf diese Anwendungen zugreifen können und unter welchen Bedingungen. Dies sind grundlegende Fragen, die beantwortet werden müssen, und nur ein ZTNA 2.0-Modell hilft, die Vorteile des Zero-Trust-Modells voll auszuschöpfen.“

Palo Alto Networks erläutert die Defizite des klassischen Zero Trust-Konzepts angesichts der neuen Herausforderungen und erläutert, was es mit ZTNA 2.0 auf sich hat.

Die Unzulänglichkeiten von ZTNA 1.0

Frühere Versionen von ZTNA werden diesen Anforderungen nicht gerecht. In erster Linie verletzen die Implementierungen der ersten Generation von ZTNA-Anbietern (die wir als ZTNA 1.0 bezeichnen) das Grundprinzip des am wenigsten privilegierten Zugriffs, indem sie die IP-Adresse oder Portnummer einer Anwendung als Stellvertreter für die Anwendung selbst verwenden. Die Definition einer Anwendung durch Netzwerkkonstrukte führt unweigerlich zu einem weitreichenden Zugriff.

Eine Analogie ist die Sicherung eines kommerziellen Fluges. Passagiere zeigen ihre Bordkarte und ihren Flugschein vor, wenn sie einen Flughafen betreten. Der Flugschein dient als Benutzer-ID, die Bordkarte ist eine Zugangsressource – für ein Flugzeug an einem bestimmten Gate, Abflugdatum und -zeit, für einen Sitzplatz in einem bestimmten Bereich.

Mit ZTNA 1.0 erhalten Benutzer eine Bordkarte, die lediglich eine IP-Adresse anzeigt (im Wesentlichen die Adresse des Flughafens, aber keine Zugangsbeschränkung zu einem Flugzeug am Flughafen).

Die zweite Einschränkung von ZTNA 1.0 betrifft das „Zulassen und Ignorieren“. Nur weil Passagiere die TSA-Sicherheitskontrolle passiert haben, heißt das nicht, dass sie tun können, was sie wollen. Man kann die Flugbegleiter nicht stören oder Regeln ignorieren. Man braucht also eine kontinuierliche Vertrauensüberprüfung durch ständige Überwachung.

Die dritte Einschränkung hat mit der Datenkontrolle und der Sicherheit zu tun. Um auf die Analogie zum Flughafen zurückzukommen, bedeutet dies, dass nicht nur die Passagiere (Nutzer) kontrolliert werden, sondern auch das Gepäck (Daten). In einer Welt nach der Pandemie befasst sich ein ZTNA 2.0-Modell mit diesen grundlegenden Unzulänglichkeiten, um die heutigen hybriden Arbeitskräfte besser zu schützen.

Warum ist Zero Trust in einer Welt nach der Pandemie so wichtig?

In den zehn Jahren, die seit der Einführung von Zero Trust vergangen sind, hat sich das Geschäftsumfeld drastisch verändert. In der Welt nach der Pandemie haben Unternehmen erkannt, dass ihre Mitarbeiter nicht nur flexibel sein müssen, wo sie arbeiten, sondern auch wie sie arbeiten und welche Anwendungen sie nutzen, um ihre Arbeit zu erledigen.

Die Modelle einer mobilen und hybriden Belegschaft sind auf dem Vormarsch. Immer mehr Unternehmen erkennen, dass die Menschen für Unternehmen arbeiten wollen, die ihnen Flexibilität bei der Art und Weise, wie und wo sie arbeiten, und bei den Geräten, mit denen sie arbeiten, bieten.

Eine der Überlegungen zur Schaffung einer Zero-Trust-Umgebung ist die Unterstützung der zunehmend mobilen und hybriden Belegschaft. Das erfordert Kompatibilität sowohl mit traditionellen Laptop- und Desktop-Geräten als auch mit den gängigen Betriebssystemen, die auf mobilen Geräten zu finden sind.

ZTNA 2.0 erfüllt diese organisatorischen Anforderungen unter Beibehaltung des grundlegenden Prinzips des am wenigsten privilegierten Zugriffs. Es bietet eine konsistente, reibungslose Endbenutzererfahrung, die die Sicherheitsfunktionen ohne zusätzliche Belastung maximiert. Und schließlich ermöglicht es eine kontinuierliche Vertrauensüberprüfung, die für alle Anwendungen ein Höchstmaß an Sicherheit und Datenschutz bietet.

Die Reise zur Einführung von ZTNA 2.0

Unternehmen, die ZTNA 2.0 einführen möchten, sollten mach Meinung von Palo Alto Networks Folgendes berücksichtigen:

- Priorisieren Sie die geschäftlichen Anforderungen vor der Technologie. Es ist wichtig, dass Unternehmen die Einführung von Zero Trust nicht als eine Technologieinitiative betrachten, bei der es darum geht, die Technologie zu ersetzen. Vielmehr sollte sie wichtige Geschäftsinitiativen so unterstützen, dass das Unternehmen sicherer, flexibler und widerstandsfähiger gegenüber Veränderungen wird.

- Erzielen Sie einen Konsens über die Notwendigkeit von Zero Trust. Nicht nur das Cybersicherheitsteam, sondern auch die IT-Abteilung, der Helpdesk, die Endbenutzer und andere Geschäftsinteressenten gilt es einzubeziehen.

- Iterativer und inkrementeller Ansatz: Beginnen Sie mit risikoarmen Zielen, wie z. B. einer risikoarmen Benutzerpopulation und/oder einer Reihe von Anwendungen, um das Potenzial für betriebliche Auswirkungen zu minimieren und die auf dem Weg gewonnenen Erkenntnisse umzusetzen. Letztendlich können Sie diese Erkenntnisse für die wertvollsten „Kronjuwelen“ des Unternehmens übernehmen – die geschäftskritischen Anwendungen und Daten.

Die Reise in Richtung Zero Trust ist eine Reise, die den geschäftlichen Anforderungen Vorrang vor der Technologie einräumt und das Unternehmen auf den Weg bringt, in einer Welt nach der Pandemie sicherer, flexibler und widerstandsfähiger gegenüber Veränderungen zu sein.

Be the first to comment