Microsoft hat einen weiteren Schritt in Richtung einer sicheren Identifikationsplattform getan. Benutzer könnten dadurch ihre persönlichen Daten selbst besitzen und sie vor neugierigen Blicken schützen. [...]

Nach mehr als einem Jahr Entwicklungszeit hat sich Microsoft für Bitcoin als Blockchain-Plattform für ein dezentrales Identifikations-(DID)-Verifikationssystem entschieden, das es Benutzern ermöglicht, über einen verschlüsselten Datenbank-Hub sicheren Zugriff auf eine Online-Persona zu erhalten.

Zu den Auswirkungen des neuen ID-Netzwerks könnte unter anderem die Eliminierung von Passwörtern gehören. Ein Unternehmen wäre damit in der Lage, den Hintergrund eines neuen Mitarbeiters zu überprüfen und ihn mit einem einzigen virtuellen Knopfdruck an Bord zu holen, oder ein Bankkunde könnte seine Identität für ein Darlehen überprüfen, ohne dabei persönlich identifizierbare Informationen preiszugeben – auch das wiederum mit nur einem Klick.

„Wir glauben, dass jede Person eine dezentrale, digitale Identität braucht, die sie für sich selbst besitzt und kontrolliert, unterstützt durch eigene Identifikatoren, die sichere, und die Privatsphäre schützende Interaktionen ermöglichen“, schrieb Alex Simons, Vice President of Program Management bei Microsofts Identity Division, in einem Montagsblog. „Diese eigene Identität muss sich nahtlos in ihr Leben integrieren können und sie in den Mittelpunkt ihres Handelns in der digitalen Welt stellen.“

Ein Blockchain-basiertes ID-System beruht auf einem digitalen Wallet, das als Aufbewahrungsort für alle Arten von persönlichen und finanziellen Daten dient – Informationen, die nur nach einer bestimmten Anfrage und nur mit Erlaubnis des Eigentümers, der den öffentlichen Key besitzt, weitergegeben werden können. (In einem typischen Bitcoin-Netzwerk speichern digitale Wallets Bitcoin-Währungen.)

Es gibt mehrere Anbieter im DID-Bereich, die sich entweder gerade in der frühen Forschungs- und Entwicklungsphase befinden oder ihre Produkte in Pilotprojekten testen, erklärt Homan Farahmand, Senior Research Director bei Gartner. Microsoft sei bei weitem der größte.

Microsofts Project ION (Identity Overlay Network) ist ein Open-Source-Layer-2-Netzwerk, das auf der Bitcoin-Blockchain läuft, einem Ansatz, der den Durchsatz eines DID-Systems deutlich verbessern wird, „um Zehntausende von Operationen pro Sekunde zu erreichen“.

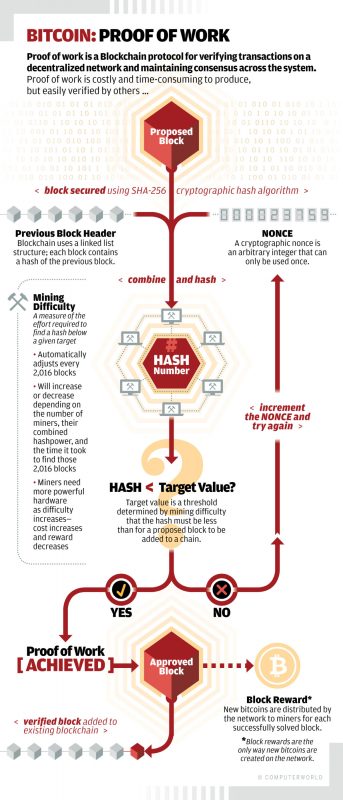

Eines der inhärenten Probleme von Bitcoin ist seine langsame Transaktionsleistung und seine Unfähigkeit, sich aufgrund des hohen Aufwands bei der Datenverarbeitung zu skalieren; jeder Knoten (Computer) in einem Bitcoin-Netzwerk erhält eine Kopie des Ledgers in nahezu Echtzeit und ein Konsensmechanismus erfordert Knoten, die die Authentizität neuer Einträge durch die Lösung eines komplexen mathematischen Problems überprüfen.

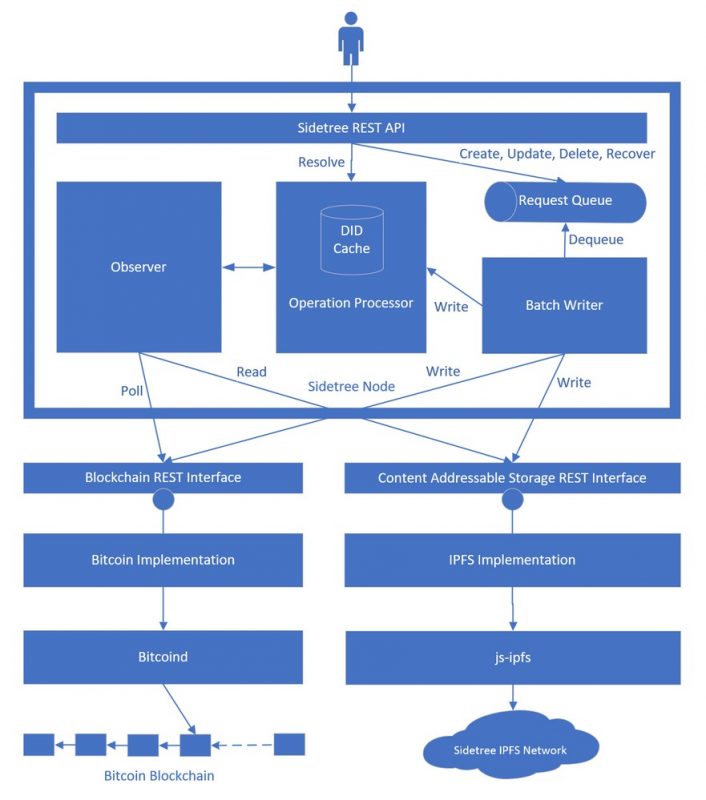

Durch die Verwendung eines Sidetrees (Layer-2-Netzwerk), um den Verarbeitungsaufwand auf ein benachbartes Netzwerk abzuwälzen, wird die Haupt-Blockchain von Konsensanforderungen befreit. Bei der Bitcoin-Plattform von Microsoft basiert nur die Hash-ID eines Benutzers auf der Blockchain, während die tatsächlichen Identitätsdaten verschlüsselt und in einem Off-Chain-ID-Hub gespeichert werden, den Microsoft selbst nicht sehen kann.

Bitcoin ist nicht allein mit der Erforschung der Layer-2-Technologie zur Leistungssteigerung. Ethereum, eine der beliebtesten Blockchain-Plattformen der Welt, hat sich ebenfalls mit Layer-2-Protokollen beschäftigt.

Da es auf Bitcoin basiert, wird ION ein öffentliches, erlaubnisloses Netzwerk sein, das jeder nutzen kann, um DIDs zu erstellen und seinen Public Key Infrastructure (PKI)-Zustand zu verwalten, erklärte Daniel Buchner, einer der Programm-Manager bei der Identity Division von Microsoft. Im Gegensatz zu einer zugelassenen Blockchain – typischerweise auf Business Use Cases ausgerichtet – verwaltet niemand eine öffentliche Blockchain. Die Benutzer im Netzwerk überprüfen neue Datenblöcke, die über einen Konsensmechanismus eingegeben wurden.

Im Gegensatz zu Geldeinheiten und Asset-Token sind IDs nicht dazu bestimmt, ausgetauscht und gehandelt zu werden, was es ION ermöglicht, eine weitaus größere Skala zu erreichen, ohne sich auf zusätzliche Layer-2-Konsensmechanismen, vertrauenswürdige Validatorlisten oder spezielle Protokoll-Token zu verlassen, erklärte Buchner.

Alle Knoten des Netzwerks sind in der Lage, den gleichen PKI-Zustand für einen Identifikator zu erreichen, indem sie deterministische Protokollregeln auf chronologisch geordnete Chargen von Operationen anwenden, die in der Blockchain verankert sind und die ION-Knoten über ein Interplanetares Dateisystem (IPFS) replizieren und speichern. Diese Art von Inhaltsadresssystem ist vergleichbar mit dem HTTP-Lokalisierungssystem des Internets.

Das DID-Netzwerk von Microsoft ist noch nicht live. Der Software-Riese befindet sich noch in der „rasanten Entwicklung“ des ION-Codes und wird ihn voraussichtlich auf dem Bitcoin-Mainnet, einem funktionierenden Blockchain für die öffentliche Nutzung, testen.

„Es gibt noch viele Aspekte des Protokolls zu implementieren, bevor es für Tests auf dem Bitcoin-Mainnet bereit ist. Auf stromsparender Verbraucher-Referenz-Hardware haben wir Zehntausende von DID-Operationen pro Sekunde beobachtet“, schrieb Simons. „Wie bei unseren früheren Ankündigungen teilen wir unsere Arbeit so früh wie möglich – mit Ecken und Kanten und allem – um einen Dialog mit der Community zu ermöglichen und die Zusammenarbeit zu fördern.“

In den letzten zwei Jahren hat Microsoft erforscht, wie man Blockchain und andere verteilte Ledger-Technologien nutzen kann, um neue Arten von digitalen Identitäten zu entwickeln, die dazu dienen, die Privatsphäre, Sicherheit und Kontrolle einzelner Personen zu verbessern.

Bei der Entwicklung von ION arbeitet Microsoft mit der Decentralized Identity Foundation (DIF) zusammen, einem gemeinnützigen Konsortium, zu dessen Mitgliedern andere Technologieanbieter wie IBM, NEC und RSA sowie Blockchain-Startups und große vertikale Industrieunternehmen wie Aetna und WeBank (Chinas erste reine Online-Bank) gehören.

Bis zu seinem Start, der noch Monate in Anspruch nehmen wird, bittet Microsoft Open-Source-Entwickler und Mitglieder der „Identity Community“ darum, den Code durchzugehen und ihm zu helfen, mögliche Fehler zu beheben.

„In den kommenden Monaten werden wir mit Open-Source-Autoren und Mitgliedern der Identitätsgemeinschaft zusammenarbeiten, um uns auf eine öffentliche Einführung des ION-Netzwerks im Bitcoin-Mainnet vorzubereiten“, schrieb Bushner. „Während dieser Zeit wird sich der Code des Projekts schnell weiterentwickeln und eignet sich am besten für die Verwendung durch erfahrene Entwickler. Wenn Sie kein erfahrener Entwickler sind, aber dennoch mit einem ION-Knoten interagieren möchten, haben wir einen frühen Preview-Build von ION auf Azure implementiert.“

*Lucas Mearian ist Senior Reporter bei Computerworld.com und deckt die Bereiche Finanzdienstleistungs-Informatik (einschließlich Blockchain), Gesundheits-IT und Enterprise Mobile ab (einschließlich Mobilitätsmanagement, Sicherheit, Hardware und Anwendungen).

Be the first to comment