Das Konzept „Cloud native“ ist nach Meinung von Palo Alto Networks eindeutig der Weg in die Zukunft für Anwendungen, und es ist leicht zu erkennen, warum. [...]

Es ermöglicht Entwicklern die Erstellung, Skalierung und Bereitstellung neuer cloudbasierter Anwendungen und Dienste in Rekordgeschwindigkeit. Für Unternehmen auf dem heutigen wettbewerbsintensiven Markt bedeutet dies, dass sie die Kundenerwartungen vor ihren Konkurrenten erfüllen können.

Cloud-native Technologien und Konzepte gab es bereits vor der Pandemie, aber die abrupten wirtschaftlichen und gesellschaftlichen Veränderungen haben die Einführung von Cloud-Technologien noch beschleunigt.

Während Cloud-Architekturen die Geschwindigkeit und Flexibilität von Anwendungen erhöhen, müssen Unternehmen, die den Übergang vollziehen, eine schwierige Erkenntnis gewinnen: Die kontinuierliche und sichere Bereitstellung von Anwendungen in dieser neuen Umgebung erfordert neue Sicherheitsstrategien.

Herangehensweise an Cloud-native Sicherheit überdenken

Um diesen Paradigmenwechsel besser zu verstehen, hat Palo Alto Networks in Zusammenarbeit mit TechStrong die fünf größten Cloud-native-Sicherheitsrisiken identifiziert und herausgefunden, was Unternehmen tun können, um sich vor diesen Risiken zu schützen.

Obwohl viele der mit „Cloud native“ verbundenen Risiken bekannt sind, erläutert Palo Alto Networks in einem Report zu den fünf größten Cloud-native-Risiken, dass Sicherheit nicht einfach als eine externe Version der Rechenzentrumssicherheit betrachtet werden kann.

Die fünf größten Cloud-native-Risiken

- Schwachstellen in Anwendungen

- Fehlkonfigurationen der Infrastruktur

- Schadsoftware

- Überbereitstellung

- Unsichere APIs

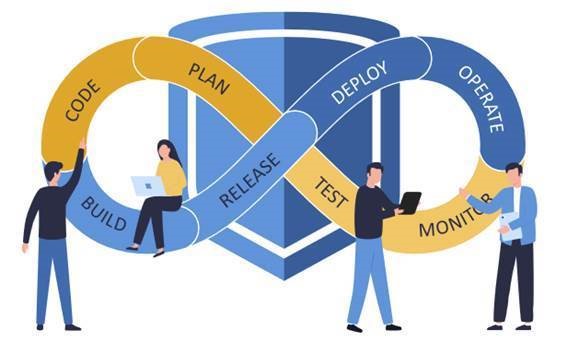

In einem fundierten Leitfaden finden sich Einzelheiten zu den fünf Risiken und zu Untersuchungen, warum es so wichtig ist, Risiken frühzeitig im DevOps-Prozess zu erkennen. Cloud-Computing-Umgebungen werden zunehmend durch Container, Infrastructure as Code (IaC) und Kubernetes definiert und gesteuert.

Die Untersuchungen haben ergeben, dass 96 Prozent der Container-Anwendungen von Drittanbietern, die in Cloud-Infrastrukturen eingesetzt werden, bekannte Schwachstellen aufweisen. Daher ist es für moderne Verteidigungsmaßnahmen wichtiger denn je, sich darauf zu konzentrieren, die Sicherheit in die Hände der Entwickler zu verlagern.

Anwendung des Ansatzes auf Cloud-native Sicherheit

Die Einbettung von Sicherheit in Anwendungen in jeder Phase des Lebenszyklus hilft, das uralte Spannungsverhältnis zwischen Geschwindigkeit und Sicherheit auszugleichen.

Die Branchenuntersuchung zeigt, dass erfolgreiche Unternehmen DevSecOps als leistungsstarken Business Enabler und Beschleuniger erkannt haben, wodurch die Wahrscheinlichkeit, dass sie eine stärkere Sicherheitsposition haben, um das Siebenfache steigt.

Abschließend werden Ansätze und Best Practices vorgestellt, mit denen diese Risiken wirksam gemindert werden können, um eine sichere Cloud-Erweiterung zu ermöglichen.

Bei Technologie und Marktanforderungen zeigt sich die historische Angewohnheit, sich kopfüber in die Zukunft zu stürzen und die Sicherheit auf der Strecke zu lassen.

Der Leitfaden mit den fünf größten Cloud-native-Risiken und Best Practices ermöglicht es, einen strategischen Plan für die Integration von Cloud-Sicherheitsaspekten in den gesamten Entwicklungszyklus aufzustellen – vom Build bis zur Runtime.

Be the first to comment