Laut einer neuen Studie von IBM Security war Ransomware die häufigste Art von Cyberangriffen, denen Unternehmen im Jahr 2021 zum Opfer fielen. 21% aller weltweiten Cyberangriffe entfielen auf Ransomware, und die Fertigungsindustrie war die am stärksten betroffene Branche. [...]

Der bei weitem häufigste Ransomware-Stamm war REvil, auch bekannt als Sodinikibi, der 37% der Angriffe ausmachte, während Ryuk (13%) und Lockbit 2.0 (7%) die Top 3 abrundeten.

Der Bericht untersuchte auch die Entwicklung von Ransomware-Angriffen, die sich vom klassischen „Verschlüsseln und Erpressen“ zu Angriffen mit doppelter und sogar dreifacher Erpressung entwickelt haben:

- Bei einem klassischen „Verschlüsselungs- und Erpressungsangriff“ verschlüsseln Cyberkriminelle die Systeme und Dateien eines Opfers und fordern dann ein Lösegeld im Austausch für einen Verschlüsselungscode. Die Bedrohungsakteure greifen nicht auf die Daten zu, sondern verschlüsseln sie nur.

- Bei einem doppelten Erpressungsangriff greifen Bedrohungsakteure auf Daten zu und stehlen sie, während sie gleichzeitig Systeme und Dateien verschlüsseln. Dann verlangen sie ein Lösegeld im Austausch für einen Verschlüsselungscode und den Verzicht auf den Verkauf oder die öffentliche Freigabe der gestohlenen Daten.

- Ein dreifacher Erpressungsangriff entspricht einem doppelten Erpressungsangriff mit dem zusätzlichen „Bonus“ eines DDoS-Angriffs (Distributed Denial of Service), um die Systeme zu überwältigen und den Druck auf die Opfer zu erhöhen, damit sie zahlen.

„Klassische“ Ransomware-Angriffe kommen inzwischen seltener vor. Mehr als drei Viertel der Ransomware-Angriffe beinhalten die Drohung, exfiltrierte Daten zu veröffentlichen.

Ransomware und Phishing

Ransomware taucht nicht von selbst in Netzwerken auf. Bedrohungsakteure müssen sie dort einschleusen, was bedeutet, dass sie zunächst in das System eindringen müssen. Im Jahr 2021 war der führende Infektionsvektor Phishing – und fast alle Phishing-Kampagnen zielten darauf ab, Anmeldedaten zu stehlen.

Sobald ein Bedrohungsakteur ein Opfer erfolgreich gephisht und einen Satz funktionierender Anmeldedaten erhalten hat, kann er in das Netzwerk eindringen, dort herumstöbern, seine Rechte ausweiten, Daten stehlen und schließlich die Ransomware-Nutzlast verteilen.

Hersteller sind seit langem Ziel von Cyberspionage, die von staatlichen Akteuren oder Konkurrenten verübt wird, die es auf wertvolles digitales geistiges Eigentum abgesehen haben, wie z. B. Produktdesign-Schemata. Lange vor der Krise in Europa schätzte Verizon, dass 27% der Cyberangriffe auf Hersteller mit Spionage verbunden waren. Wahrscheinlich wird diese Zahl noch steigen, da Angreifer aus Nationalstaaten versuchen, Technologie für den Einsatz in ihren Heimatländern zu stehlen.

Außerdem sind viele Hersteller kleine und mittlere Unternehmen (KMU), die Teile an größere Organisationen liefern. Diese KMUs verfügen in der Regel nicht über umfassende Cybersicherheitsschutzmaßnahmen. Sie sind auch eher als große Unternehmen von erheblichen Ausfallzeiten nach einem Ransomware-Angriff betroffen – Ausfallzeiten, die sie sich nicht leisten können, was bedeutet, dass sie unter größerem Druck stehen, das Lösegeld zu zahlen, um den normalen Betrieb so schnell wie möglich wiederherzustellen.

Zero-Trust Network Access hilft, Ransomware-Angriffe zu verhindern

In seinem Bericht weist IBM Security darauf hin, dass ein Zero-Trust-Netzwerksicherheitsmodell, das den Netzwerkzugang nach dem Least Privilege Prinzip und eine Multi-Faktor-Authentifizierung (2FA) umfasst, sowohl Ransomware als auch Phishing-Angriffe verhindern kann.

Bei einem Zero-Trust-Modell wird davon ausgegangen, dass alle Benutzer und Geräte potenziell gefährdet sein könnten. Daher muss jeder, ob Mensch oder Maschine, authentifiziert werden, bevor er auf das Netzwerk zugreifen kann. Da der Schwerpunkt auf der Überprüfung von Benutzern und Geräten liegt, hängt eine erfolgreiche Zero-Trust-Implementierung von der Fähigkeit der Unternehmen ab, eine umfassende Passwortsicherheit durchzusetzen, einschließlich der Verwendung von starken, eindeutigen Passwörtern für jedes Konto, 2-Faktor-Authentifizierung, rollenbasierter Zugriffskontrolle (RBAC) und Zugriff mit geringsten Rechten (PoLP, Least Privilege-Prinzip).

In der Zwischenzeit stellt die 2-Faktor-Authentifizierung sicher, dass selbst wenn ein Benutzer Opfer eines Phishing-Schemas wird und sein Passwort kompromittiert wird, der Bedrohungsakteur nicht in der Lage ist, es ohne den zusätzlichen Authentifizierungsfaktor zu verwenden.

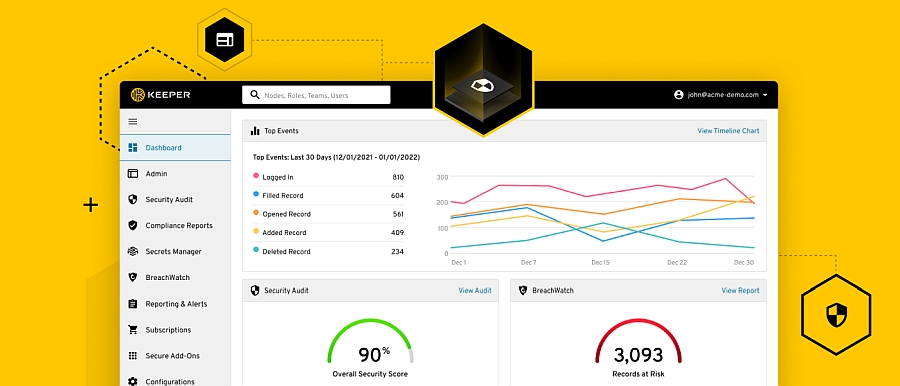

(c)Keeper Enterprise Password Management-Platform

Die Zero-Knowledge-Passwortmanagement- und Sicherheitsplattform von Keeper bietet Unternehmen die vollständige Transparenz und Kontrolle über die Passwortpraktiken ihrer Mitarbeiter, die sie für die erfolgreiche Implementierung eines Zero-Trust-Sicherheitsmodells benötigen. IT-Administratoren können die Verwendung von Passwörtern in der gesamten Organisation überwachen und kontrollieren, sowohl remote als auch vor Ort, und 2FA, RBAC und Least-Privilege-Zugriff einrichten und durchsetzen.

Sie sind noch kein Keeper-Kunde?

Melden Sie sich jetzt für einen 14-tägigen kostenlosen Test an! Möchten Sie mehr darüber erfahren, wie Keeper Ihrem Unternehmen helfen kann, Sicherheitsverletzungen zu verhindern? Nehmen Sie noch heute Kontakt mit unserem Team auf.

Be the first to comment