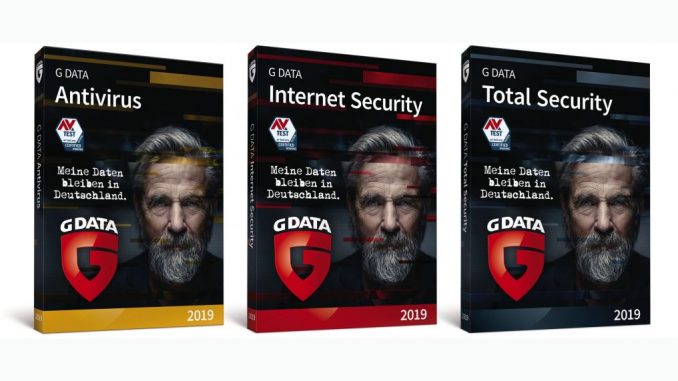

Sicherheitslösung für Privatanwender von G DATA

Die neue G-DATA-Generation 2019 – G DATA Antivirus, G DATA Internet Security und G DATA Total Security – schützt auf Windows-Computern Privatanwender vor Bitcoin-Diebstahl und neuen Banking-Trojanern. […]