RSA und AES, Public und Private Key, asymmetrische und symmetrische Verschlüsselung, digitale Signatur und Zertifikate. Was steckt hinter diesen Begriffen rund um Verschlüsselung? Unsere FAQ liefern die Antworten. [...]

NSA und Konsorten sei Dank: Verschlüsselung erlebt gerade einen richtigen Höhenflug. Dabei gehört die Verschlüsselung von Daten schon lange zum Inventar der Menschheit. Lesen Sie in dieser FAQ-Liste alles, was Sie über die wichtigsten Begriffe und Methoden aus der Welt der Geheimbotschaften wissen sollten.

WAS IST VERSCHLÜSSELUNG, UND WELCHEM ZWECK DIENT SIE?

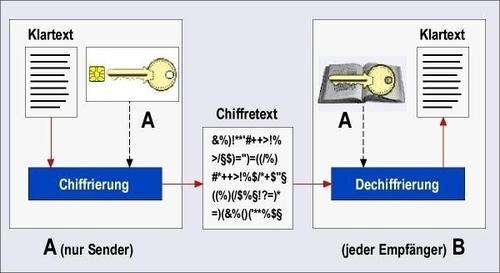

Verschlüsselung nennt man den Vorgang, bei dem ein für Menschen lesbarer Text – aber auch Informationen wie Ton- oder Bildaufzeichnungen – in eine „unleserliche“ Zeichenfolge umgewandelt wird. Den lesbaren Text nennt man Klartext, der unleserliche, transformierte Text ist der Schlüsseltext oder Geheimtext. Die Transformation selbst ist die eigentliche Verschlüsselung, die Umwandlung erfolgt mittels mathematischer Verfahren. Der umgekehrte Vorgang, also die Verwandlung des Geheimtextes zurück in den Klartext, ist die Entschlüsselung.

Verschlüsselung hat den Zweck, Informationen vor unbefugter oder ungewollter Einsicht zu verbergen. Dies ist vor allem dann der Fall, wenn Nachrichten von einem Sender zu einem Empfänger übermittelt werden sollen, ohne dass ein Dritter diese Informationen einsehen soll.

KANN MAN VERSCHLÜSSELUNG ANSCHAULICH DARSTELLEN?

Ja. Ein oft genutztes Beispiel ist die sogenannte Cäsar-Verschlüsselung oder Cäsar-Chiffre, die der römische Imperator Julius Cäsar (100-44 v.Chr.) nach einer Überlieferung für seine militärische Korrespondenz verwendet haben soll. Die Cäsar-Chiffre ist ein sehr einfaches Buchstabenersetzungs-Schema: Jeder Buchstabe des Klartexts wird dabei in einen Geheimtextbuchstaben transformiert, indem jedes Zeichen der Botschaft um eine bestimmte Anzahl nach rechts im Alphabet verschoben wird. Für die letzten Buchstaben des Alphabets gilt dabei, dass sich das Alphabet nach Z wiederholt. Für die Entschlüsselung wird das Alphabet um dieselbe Anzahl Zeichen nach links verschoben. Die Anzahl der verschobenen Zeichen bildet in diesem Fall den Schlüssel.

Kennt man bei der Buchstabenkombination

„DQJULIILPPRUJHQJUDXHQ“

den Schlüssel, ist die Entschlüsselung schnell gemacht:

Schlüssel „Jeder Buchstabe wird durch den dritten auf ihn folgenden im Alphabet ersetzt.“

Klar: a b c d e f g h i j k l m n o p q r s t u v w x y z

Geheim: D E F G H I J K L M N O P Q R S T U V W X Y Z A B C

Der verschlüsselte Text heißt in Klarschrift also: „Angriff im Morgengrauen“

WAS HAT ES MIT DEM BEGRIFF „SCHLÜSSEL“ GENAU AUF SICH?

Der Schlüssel ist die zentrale Komponente, um einen Geheimtext zu ver- und zu entschlüsseln. Bei der Cäsar-Verschlüsselung bildet die Anzahl der verschobenen Zeichen den Schlüssel.

Oft handelt es sich beim Schlüssel um ein Kennwort, das benutzt wird, um einen Klartext zu verschlüsseln und einen Geheimtext zu erhalten. Umgekehrt wird dieses Kennwort erneut als Schlüssel benötigt, um aus dem Geheimtext durch Entschlüsselung wieder den Klartext zu gewinnen. Bei computerbasierten Verfahren ist der Schlüssel hingegen eine Bitfolge.

Die Schlüssellänge ist ein entscheidender Faktor für die Sicherheit der Verschlüsselung. Grob gesprochen ist die Schlüssellänge die Anzahl der verschiedenen möglichen Schlüssel. Bei einem kleinen Schlüsselraum kann ein Angreifer einfach alle möglichen Schlüssel ausprobieren. Wenn gegen ein Verfahren ein Angriff gefunden wird, der effizienter ist als die Brute-Force-Methode, also das Ausprobieren aller möglichen Schlüssel, gilt das Verfahren als gebrochen. Der Schlüsselraum muss daher ausreichend groß sein, um einen solchen Brute-Force-Angriff aussichtslos zu machen.

Die Cäsar-Verschlüsselung ist extrem unsicher. Hier gibt es lediglich 26 verschiedene Schlüssel, die sich selbst von Hand sehr schnell ausprobieren lassen. Somit kann eine Cäsar-Verschlüsselung ohne weitere Kenntnisse oder spezielle Angriffsmethoden durch eine vollständig erschöpfende Schlüsselsuche leicht geknackt werden.

Bei computerbasierter Verschlüsselung lässt sich die Schlüssellänge an der Bitanzahl (40 Bit, 56 Bit, 128 Bit, 256 Bit) ablesen. Wie für ein längeres Passwort gibt es auch für einen längeren Schlüssel mehrere Kombinationen. 128-Bit-Verschlüsselung ist eine Billion Mal so stark wie 40-Bit-Verschlüsselung.

Be the first to comment