RSA und AES, Public und Private Key, asymmetrische und symmetrische Verschlüsselung, digitale Signatur und Zertifikate. Was steckt hinter diesen Begriffen rund um Verschlüsselung? Unsere FAQ liefern die Antworten. [...]

WIE LASSEN SICH E-MAILS SICHER VERSCHLÜSSELN?

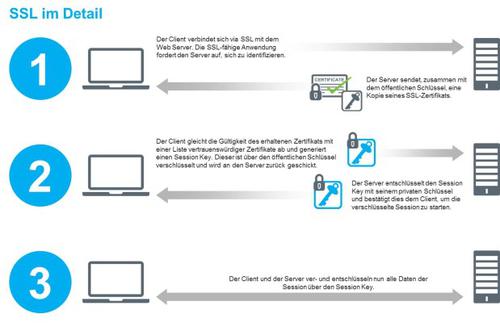

Hier sind zwei Dinge zu unterscheiden: die Verschlüsselung der Übertragung und die Verschlüsselung des E-Mail-Inhalts. Für die sichere Übertragung nutzen viele Geräte SSL-Verbindungen, teilweise muss diese Funktion aber gezielt eingeschaltet werden. Überprüfen Sie deshalb in den E-Mail-Einstellungen, ob SSL/TLS aktiviert ist.

Außerdem kann zusätzlich zur Übertragung der E-Mails auch der Inhalt von E-Mails verschlüsselt werden. Für die Inhaltsverschlüsselung gibt es die oben erwähnten zwei Verfahren: S/MIME und PGP bzw. GPG. Bei beiden Verfahren handelt es sich um asymmetrische Verschlüsselungstechniken, die bis heute als ungeknackt gelten. Für die Nutzer gibt es Plug-ins, die man in den gängigen E-Mail-Programmen wie Thunderbird verwenden kann.

Zum Thema SSL: Eingehenden und ausgehenden Verkehr betrachten

E-Mail-Verschlüsselung hat zwei Nachteile: Erstens ist die Einrichtung für Laien nicht einfach, auch wenn es inzwischen detaillierte Anleitungen gibt. Der zweite Nachteil: Auch die Empfänger müssen sich auf PGP oder S/MIME einlassen und sich einen virtuellen Schlüsselbund in ihrem Mail-Programm einrichten. Nur so können verschlüsselte Nachrichten ausgetauscht werden. Die Verbreitung, gerade im privaten Umfeld, ist deshalb bisher noch nicht sehr groß.

WAS IST EINE DIGITALE SIGNATUR?

Die Digitale Signatur dient zur sicheren Abwicklung von Internetgeschäften. Sie ermöglicht es, elektronische Dokumente unerschütterlich auf ihre Herkunft und Richtigkeit zu überprüfen und die Identität der Partner zu garantieren. Im Grunde ist sie nichts anderes als ein Siegel zu elektronischen Daten und hat die Funktion einer Unterschrift.

Dabei bietet die Digitale Signatur noch weitergehenden Schutz als die gewöhnliche Unterschrift leistet. Die Signatur garantiert dem Empfänger erstens, dass der Absender des Dokuments auch der ist, für den er sich ausgibt (=Authentizität). Zweitens garantiert sie die Unverfälschtheit der Daten, das heißt, dass das Dokument auch so beim Empfänger ankommt, wie es der Absender verschickt hat (= Integrität).

Für die Digitale Signatur ist eine Public-Key-Infrastruktur notwendig, die die Gültigkeit der verwendeten Schlüssel durch Zertifikate bestätigt.

WIE FUNKIONIERT DIE DIGITALE SIGNATUR?

Um ein Dokument digital signieren zu können, muss man im Besitz von Signaturschlüsseln sein. Digitale Signaturen arbeiten grundsätzlich auf der Basis von asymmetrischen kryptografischen Verfahren.

Für jeden Beteiligten am Signatursystem wird ein Schlüsselpaar generiert, ein geheimer Private Key und ein öffentlicher Public Key. Der eine, der Public Key, dient der Veröffentlichung. Dieser Schlüssel zum Überprüfen der Signatur wird öffentlich bekannt gegeben. Der andere, der Private Key, ist der Schlüssel, mit dem die Unterschrift geleistet wird. Er ist geheim und bleibt in der Verwahrung des Anwenders.

Zum Erstellen einer Signatur wird ein Hash-Wert aus der zu verschickenden Nachricht gebildet und mit dem privaten Schlüssel signiert. Nachricht und Signatur werden dann zum Empfänger geschickt, wobei die eigentliche Nachricht nicht verschlüsselt zu sein braucht, da es sich hierbei um eine Signatur (Schaffen von Integrität und Authentizität) und nicht um Verschlüsselung (Schaffen von Vertraulichkeit) handelt.

Zum Verifizieren der Signatur wird die empfangene Signatur des Hash-Wertes mit dem öffentlichen Schlüssel geprüft. Ist die Verifizierung erfolgreich, so kann davon ausgegangen werden, dass die Nachricht vom Besitzer des privaten Schlüssels stammt und dass sie bei der Übertragung nicht manipuliert wurde.

Be the first to comment